Este artigo demonstrará uma soluçăo para auditoria de modificaçăo de dados no PostgreSQL. Para isso, construiremos um estudo de caso justificando a necessidade de auditoria e sua posterior implementaçăo. Montaremos uma pequena base onde será implantada toda a estrutura de tabelas de auditoria, triggers e funçőes. Com a estrutura montada, realizaremos uma cópia dos dados que já estăo em produçăo para as tabelas de auditoria, faremos alguns testes e por fim, mostraremos algumas dicas de como manter/consultar toda a estrutura/dados da auditoria. Em nosso próximo artigo mostraremos como fazer uma auditoria de estrutura nas bases de dados do PostgreSQL registrando comandos como CREATE, ALTER e DROP.

Em que situaçăo o tema é útil: O uso da auditoria de mudanças de estrutura é útil para o aumento da segurança das bases de dados, realizando automaticamente (sem intervençăo humana) o registro de todas as mudanças de estrutura realizadas, fornecendo informaçőes de quando, quem, onde e qual alteraçăo foi realizada. Pode ser utilizado também como um meio de fornecer um histórico de alteraçăo da base de dados com relaçăo ŕ estrutura das tabelas/objetos.

A segurança em uma base de dados é uma das coisas mais importantes que se deve ter em mente nos dias de hoje. Saber quem modificou o quę, quando, onde, săo informaçőes cada vez mais necessárias para gestores de negócios e DBAs.

Para contemplar essa necessidade, săo utilizadas técnicas de auditoria nas bases de dados que registram todas as informaçőes necessárias para esse objetivo.

Os scripts e códigos aqui apresentados necessitam que a versăo instalada do PostgreSQL seja a 8.2 ou superior.

Apresentaçăo do Estudo de Caso

A base de dados que utilizaremos faz parte de um sistema de gerenciamento de acesso, onde utilizaremos apenas algumas tabelas que controlam qual página cada usuário pode acessar em um determinado sistema através dos perfis vinculados.

A Figura 1 mostra o diagrama da base de dados com cinco tabelas: tb_usuario, onde ficarăo os usuários do sistema; tb_perfil, que armazenará os perfis (gerente, funcionário, diretor, etc.); tb_pagina, onde serăo registradas as páginas do sistema; tb_perfil_usuario, que associa os perfis aos usuários e tb_perfil_pagina, que associa as páginas que cada perfil pode acessar. O script SQL para criaçăo da base está disponível para download no site da revista com o nome “script_criacao_base_dados.sql”. Durante a criaçăo da base, foram realizadas algumas inserçőes para popular a mesma.

Soluçăo para Auditar as Modificaçőes nos Dados

Para organizar a base de dados, será criado um novo esquema para conter as tabelas, funçőes e outros objetos necessários para o funcionamento da auditoria. O comando abaixo criará o esquema auditoria:

CREATE SCHEMA auditoria;

A criaçăo do esquema é uma boa prática para a organizaçăo lógica da base de dados. Se as tabelas de auditoria forem ficar no mesmo esquema das tabelas de produçăo, é opcional a criaçăo do mesmo.

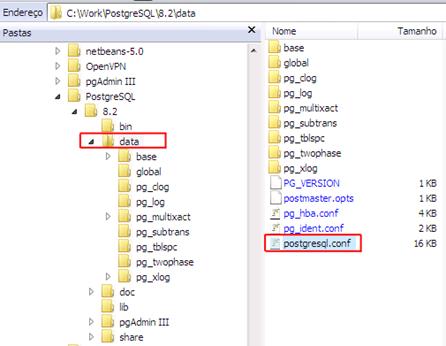

Após esse passo, é necessário incluir na variável search_path, do arquivo postgresql.conf, o nome do novo esquema. O postgresql.conf é um arquivo de configuraçăo do PostgreSQL e normalmente se encontra no diretório “data” do cluster de banco de dados utilizado, como pode ser visto na Figura 2.

A variável search_path encontra-se na seçăo CLIENT CONNECTION DEFAULTS do postgresql.conf e pode estar com a configuraçăo default mostrada na Listagem 1, caso năo existam outros esquemas criados nas bases de dados. Se existirem outros esquemas, esta variável năo estará comentada (ou seja, sem o símbolo “#”) e com a lista dos esquemas separados por vírgula.

Caso a variável esteja comentada, devemos retirar o símbolo de comentário (“#”) e incluir o nome do novo esquema. Depois das alteraçőes, a variável search_path ficará como descrita abaixo. Feito isso, basta reiniciar o PostgreSQL.

search_path = '"$user",public,auditoria'

Assim, o esquema “auditoria” poderá ser visto no “psql”, cliente default do PostgreSQL. Com essa alteraçăo também poderemos ver a lista de tabelas e objetos criados no esquema de auditoria

#--------------------------------------------------------------------------- # CLIENT CONNECTION DEFAULTS #--------------------------------------------------------------------------- # - Statement Behavior - #search_path = '"$user",public' # schema names

Nesta soluçăo de auditoria, cada alteraçăo de dados realizada pelos comandos de INSERT, UPDATE e DELETE deve ser registrada, gerando-se uma coleçăo de alteraçőes para cada registro modificado. Para isso acontecer é preciso ter a mesma estrutura das tabelas em produçăo dentro do esquema “auditoria”.

Criaçăo da Estrutura de Auditoria

Para a criaçăo da estrutura de auditoria devemos realizar uma seqüęncia de passos, onde o primeiro deles é criar tabelas com estrutura semelhante ŕs de produçăo. Para isso é necessário realizar pequenas modificaçőes nestas tabelas, como a retirada das chaves estrangeiras, primárias, índices, restriçőes (check constraint, NOT NULL, etc.), valores default, comentários, triggers, criaçőes de seqüęncias, atribuiçőes de incrementos das seqüęncias, etc.

Devemos deixar apenas os comandos CREATE TABLE das estruturas das tabelas, tomando cuidado para que a ordem das colunas nas tabelas de auditoria sejam a mesma das tabelas de produçăo. Ou seja, se na tabela tb_usuario a ordem das colunas é id_usuario, nm_usuario e nm_login, devemos ter a mesma ordem na tabela de auditoria que irá registrar os dados modificados desta tabela.

A explicaçăo para a modificaçăo da estrutura das tabelas é a seguinte: como a auditoria tem a utilidade de rastrear as modificaçőes realizadas sobre os dados, năo tem sentido termos as mesmas restriçőes e regras de uma tabela de produçăo, como verificaçăo de valores (check constraint), integridade referencial, etc. Isso provoca uma carga a mais de verificaçăo nas tabelas criadas para a auditoria durante a inserçăo/modificaçăo/exclusăo dos dados. Em resumo, as tabelas de auditoria devem ter uma estrutura simples para que as inserçőes sejam realizadas com eficięncia e năo prejudiquem o desempenho do banco.

Para realizar essa limpeza na estrutura das tabelas de auditoria será necessário gerar um script da estrutura da base de dados através do utilitário pg_dump do PostgreSQL utilizando o comando abaixo no prompt do DOS. O script da estrutura, após a execuçăo do “pg_dump”, está disponível para download no site da revista com o nome “script_estrutura_antes.sql”

pg_dump -U postgres sql_magazine_auditoria -sOx -n public > C:\Temp\script_estrutura_antes.sql

Observe que o resultado desse comando é um script completo com toda a estrutura da base de dados. A partir dele é que iremos modificar a estrutura das tabelas para criar as tabelas de auditoria. Depois de realizar a limpeza do script é interessante incluir nos nomes das tabelas algum prefixo para diferenciar as tabelas da auditoria das tabelas em uso pelo sistema. Em nosso exemplo, usamos o prefixo “tb_audit_”. Também devemos incluir o nome do esquema nos nomes das tabelas, por exemplo, auditoria.tb_audit_tb_pagina.

Para uma auditoria ser eficaz, năo basta apenas sabermos o histórico de modificaçőes dos dados. Devemos saber também algumas informaçőes a mais, como quem realizou a mudança, o tipo de alteraçăo realizada, de onde partiu o comando, data, etc. Para isso, incluímos algumas colunas nas tabelas de auditoria como pode ser visto na Tabela 1. O script com todas as alteraçőes realizadas está disponível para download no site da revista com o nome “script_estrutura_depois.sql”. Execute-o na base “sql_magazine_auditoria”.

| Coluna | Descriçăo |

|---|---|

| tp_alteracao_auditoria | Tipo da alteraçăo realizada, podendo ser I (INSERT), U (DELETE) ou D (DELETE). |

| dt_registro_auditoria | Data de gravaçăo do registro de auditoria, ou seja, quando a modificaçăo foi realizada na tabela auditada. |

| ds_cliente_host_auditoria | Host (IP:porta) de onde se originou o comando de alteraçăo. |

| nm_usuario_banco_auditoria | Nome do usuário que realizou a alteraçăo. |

Observe que, para cada tabela em uso pelo sistema, existe uma tabela equivalente na auditoria. Em uma situaçăo real, isto dependerá da necessidade de cada administrador, pois existem casos em que é necessário auditar apenas algumas tabelas.

Com as tabelas criadas no esquema “auditoria”, precisamos criar as procedures e triggers que farăo com que as alteraçőes nos dados sejam auditadas.

Conforme a Listagem 2, a procedure deve ser do tipo trigger, onde ela é executada como uma funçăo sem argumentos, retornando um tipo interno do PostgreSQL chamado “trigger”. A procedure identifica o tipo do comando que está sendo executado e grava os dados na tabela de auditoria (linhas 4 a 16).

De acordo com as linhas 7, 11 e 15 da Listagem 2, săo usados os registros internos do PostgreSQL NEW e OLD. O NEW é usado para INSERT e UPDATE, pois precisamos da nova linha que está sendo inserida na tabela de produçăo para registrá-la na tabela de auditoria. O OLD é apenas utilizado no comando de DELETE para pegarmos a linha antiga que acabou de ser apagada na tabela auditada.

Observe também que năo estamos fazendo referęncia ŕs colunas individualmente e sim utilizando a forma NEW.* e OLD.*. Isto foi desenvolvido propositalmente para facilitar a escrita da funçăo uma vez que a ordem das colunas das tabelas de produçăo é igual ŕs das tabelas de auditoria.

Caso aconteça algum erro durante a gravaçăo dos dados nas tabelas de auditoria, será lançada uma mensagem de erro (linhas 17 a 23), mas sem interromper a operaçăo/transaçăo que está sendo executada. Ou seja, se existirem mais comandos depois do comando que disparou a trigger, estes seguirăo sem problema sem abortar a transaçăo. Se năo for de interesse perder as informaçőes de auditoria, deve-se abortar a transaçăo quando ocorrerem erros na mesma, substituindo o ...

Confira outros conteúdos:

Perguntas frequentes

Nossos casos de sucesso

Eu sabia pouquíssimas coisas de programaçăo antes de começar a estudar com vocęs, fui me especializando em várias áreas e ferramentas que tinham na plataforma, e com essa bagagem consegui um estágio logo no início do meu primeiro período na faculdade.

Estudo aqui na Dev desde o meio do ano passado!

Nesse período a Dev me ajudou a crescer muito aqui no trampo.

Fui o primeiro desenvolvedor contratado pela minha

empresa. Hoje eu lidero um time de desenvolvimento!

Minha meta é continuar estudando e praticando para ser um

Full-Stack Dev!

Economizei 3 meses para assinar a plataforma e sendo sincero valeu muito a pena, pois a plataforma é bem intuitiva e muuuuito didática a metodologia de ensino. Sinto que estou EVOLUINDO a cada dia. Muito obrigado!

Nossa! Plataforma maravilhosa. To amando o curso de desenvolvimento front-end, tinha coisas que eu ainda năo tinha visto. A didática é do jeito que qualquer pessoa consegue aprender. Sério, to apaixonado, adorando demais.

Adquiri o curso de vocęs e logo percebi que săo os melhores do Brasil. É um passo a passo incrível. Só năo aprende quem năo quer. Foi o melhor investimento da minha vida!

Foi um dos melhores investimentos que já fiz na vida e tenho aprendido bastante com a plataforma. Vocęs estăo fazendo parte da minha jornada nesse mundo da programaçăo, irei assinar meu contrato como programador graças a plataforma.

Wanderson Oliveira

Comprei a assinatura tem uma semana, aprendi mais do que 4 meses estudando outros cursos. Exercícios práticos que năo tem como năo aprender, estăo de parabéns!

Obrigado DevMedia, nunca presenciei uma plataforma de ensino tăo presente na vida acadęmica de seus alunos, parabéns!

Eduardo Dorneles

Aprendi React na plataforma da DevMedia há cerca de 1 ano e meio... Hoje estou há 1 ano empregado trabalhando 100% com React!

Adauto Junior

Já fiz alguns cursos na área e nenhum é tăo bom quanto o de vocęs. Estou aprendendo muito, muito obrigado por existirem. Estăo de parabéns... Espero um dia conseguir um emprego na área.