Processo

Melhorando Processos AtravÈs da An·lise de Risco e Conformidade

ÝÝ

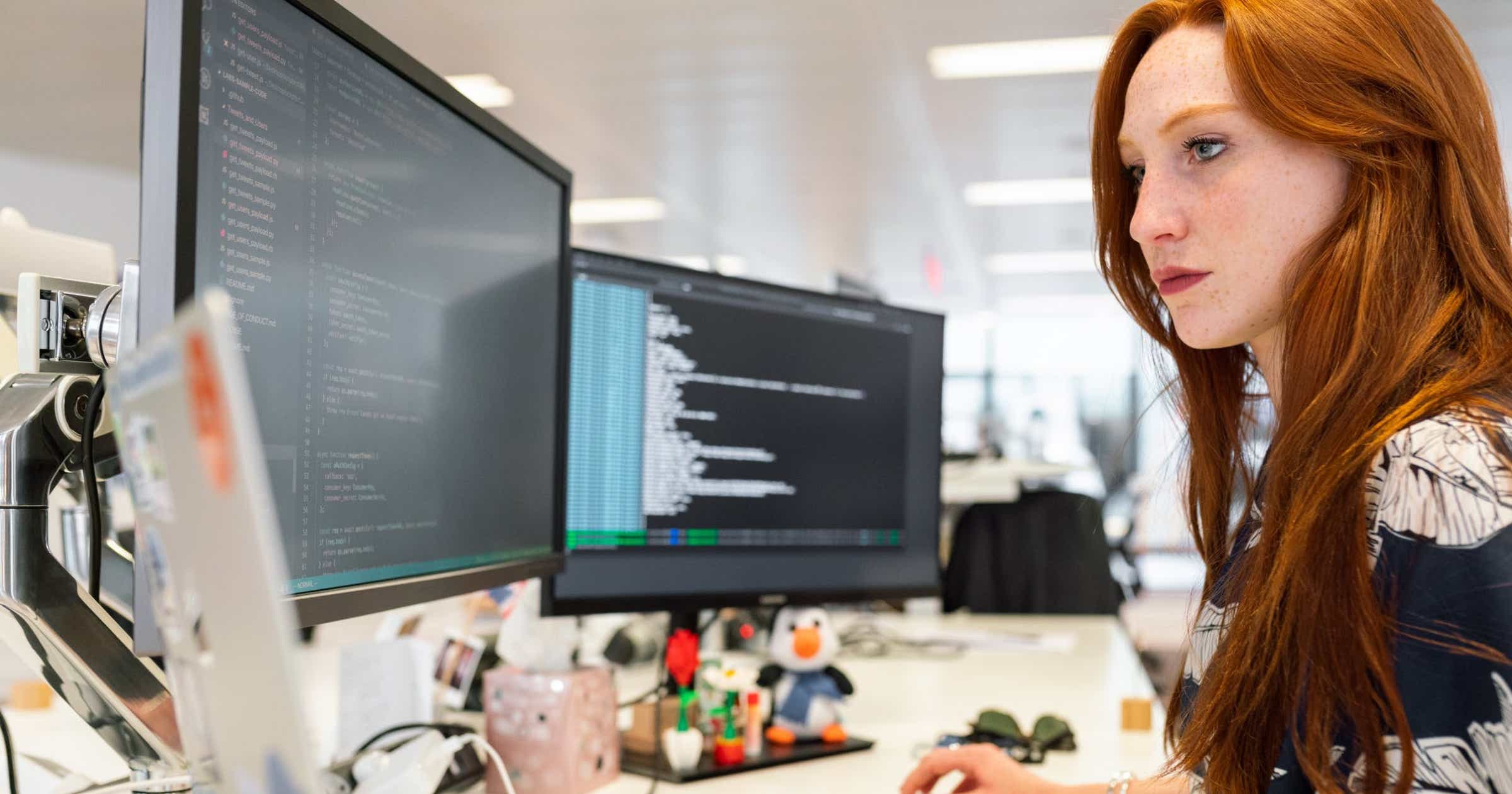

Um dos fatores importantes para a construÁ„o de um software de qualidade È o processo de desenvolvimento utilizado e como este È implantado na organizaÁ„o. A inexistÍncia ou a n„o utilizaÁ„o de processos bem definidos e de boas pr·ticas de desenvolvimento, mesmo que informais, faz com que o desenvolvimento de software seja realizado de forma ad-hoc, ficando altamente dependente da experiÍncia e do conhecimento das pessoas envolvidas. Este cen·rio resulta na realizaÁ„o de projetos cujos resultados s„o imprevisÌveis, onde cada um realiza as suas atividades da forma que lhe convÈm, e dificulta a reutilizaÁ„o de boas pr·ticas e de liÁıes aprendidas.

Com a crescente demanda por qualidade dos produtos de software, a adoÁ„o de modelos de maturidade, normas de qualidade e guias de boas pr·ticas na definiÁ„o de processos tem se tornado cada vez mais freq¸ente. Modelos como CMMI-DEV e MPS.BR e normas como a ISO/IEC 15504 e 12207 definem um conjunto de boas pr·ticas e caracterÌsticas que devem estar presentes em um processo para que este possa ser gerenciado e resulte na entrega de produtos de qualidade. Entretanto, como tÍm o objetivo de serem aplic·veis a quase todo tipo de organizaÁ„o, estes modelos ou normas muitas vezes n„o definem como estas boas pr·ticas e caracterÌsticas devem ser implementadas e implantadas. Uma das maiores dificuldades de organizaÁıes que iniciam um programa de melhoria de processos enfrentam È a dificuldade de adaptar este conjunto de boas pr·ticas para a sua realidade, identificando quais ·reas s„o mais relevantes e devem ser abordadas com maior urgÍncia. Cada organizaÁ„o possui polÌticas, crenÁas e uma cultura especÌfica, que deve ser levada em conta para que as melhorias sejam bem aceitas e realmente contribuam com um desenvolvimento mais eficiente.

Para orientar a necessidade de adaptaÁ„o apresentada acima, utilizamos o conceito de risco associado ý n„o utilizaÁ„o das boas pr·ticas de desenvolvimento de software nos projetos e processos da organizaÁ„o. Consideramos tambÈm que a qualidade do produto (software) est· diretamente relacionada ý qualidade dos processos utilizados na sua produÁ„o e ao conhecimento tÈcnico que os usu·rios deste processo tÍm sobre as pr·ticas definidas (institucionalizaÁ„o do processo). Partindo-se destas premissas pode-se concluir que qualquer risco ý qualidade e ý institucionalizaÁ„o do processo se reflete em riscos na qualidade do produto que ser· entregue e, consequentemente, em riscos para a organizaÁ„o. Sendo assim, aÁıes de gerÍncia de risco nos processos podem contribuir diretamente com a garantia da qualidade do produto final e fornecem dados que permitem identificar quais aÁıes devem ser tomadas com maior urgÍncia.

Neste artigo apresentamos uma abordagem de an·lise de processos na qual È identificado de forma customizada tanto o nÌvel de conformidade (quantidade de recomendaÁıes do modelo de referÍncia implementadas nos processos da organizaÁ„o) quanto o nÌvel de risco (quantidade de riscos presentes no processo de desenvolvimento devido ýs recomendaÁıes n„o implementadas) em cada ·rea de processo. Dessa maneira, uma an·lise dos processos da organizaÁ„o fornece duas classes de dados para a tomada de decis„o e direcionamento de recursos, indicando o que deve ser feito para melhorar o processo (conformidade) e quais aÁıes devem ser tomadas primeiro (risco).

Uma das formas mais indicadas para a definiÁ„o e implantaÁ„o de processos de maneira eficiente È a utilizaÁ„o de um ciclo de melhoria contÌnua. Esta forma pode ser comparada ao desenvolvimento iterativo de um sistema, onde o processo È definido e implantado na organizaÁ„o em fases direcionadas pelas necessidades e caracterÌsticas da organizaÁ„o. O modelo IDEAL, desenvolvido pelo Software Engineering Institute (SEI), ilustra a utilizaÁ„o deste conceito. A implantaÁ„o deste ciclo de melhoria faz com que os processos de uma organizaÁ„o sejam constantemente avaliados e melhorados.

No modelo IDEAL destacam-se duas fases: DiagnÛstico e Estabelecimento. A fase de DiagnÛstico consiste em avaliar o ambiente produtivo e identificar as oportunidades de melhoria. Em geral, nesta fase È realizado um estudo no qual um cen·rio esperado È definido e o cen·rio atual È avaliado segundo algum critÈrio de qualidade (ìGap Analysisî). O cen·rio esperado pode ser definido a partir de um ou mais modelos ou normas de referÍncia, como, CMMI-DEV 1.2 ou ISO 9001:2000. Dessa forma, obtÈm-se a diferenÁa entre o que se espera dos processos da organizaÁ„o e onde eles realmente est„o. A partir daÌ, elaboram-se planos de aÁ„o para que esta dist‚ncia seja diminuÌda ou eliminada, a partir da priorizaÁ„o e seleÁ„o dos planos de aÁ„o que ser„o implantados (fase de Estabelecimento).

A abordagem que apresentaremos facilita a realizaÁ„o das fases de DiagnÛstico e Estabelecimento de um ciclo de melhoria contÌnua, identificando claramente os riscos associados aos processos definidos (DiagnÛstico) e fornecendo um critÈrio de priorizaÁ„o destes riscos (Estabelecimento).Ý Para isso, s„o utilizadas uma estratÈgia de avaliaÁ„o e atividades de avaliaÁ„o e melhoria de processos de desenvolvimento de software. A avaliaÁ„o verifica tanto a dimens„o de conformidade entre o processo e modelos de maturidade ou normas de qualidade, quanto ý dimens„o dos riscos que a n„o utilizaÁ„o das boas pr·ticas definidas nestas referÍncias oferecem ý qualidade do produto desenvolvido pela organizaÁ„o e aos seus objetivos de negÛcio. Esta ferramenta tambÈm indica como estes pontos podem ser solucionados de forma que a organizaÁ„o obtenha uma maior qualidade ou resultados a partir deste ciclo. O diferencial desta abordagem È a utilizaÁ„o da an·lise de risco como um instrumento de priorizaÁ„o das aÁıes que devem ser tomadas pelas empresas para mitigar (reduzir as chances de ocorrÍncia) os riscos identificados durante a fase de diagnÛstico fornecendo um critÈrio concreto para definiÁ„o do escopo de cada ciclo de melhoria.

A prÛxima seÁ„o apresenta alguns conceitos b·sicos sobre riscos e como este conceito È utilizado neste domÌnio. Em seguida a estratÈgia e a ferramenta que compıem a abordagem ser„o apresentadas e um exemplo da sua utilizaÁ„o ser· discutido.

An·lise de Risco

Risco È a ìexposiÁ„o ý chance de perdas ou danosî. Embora exista tambÈm uma chance de alguma coisa sair melhor do que o esperado, o risco geralmente costuma ser associado a possÌveis perdas ou danos. O conceito de risco resulta da incerteza quanto a eventos futuros e È parte de todas as atividades de desenvolvimento. Um processo de desenvolvimento bem definido e institucionalizado visa reduzir a chance de ocorrÍncia de ameaÁas (perdas ou danos). Toda oportunidade de sucesso sempre carrega consigo uma possibilidade de falha, cabendo a cada empresa avaliar a relaÁ„o risco versus retorno e determinar se ìestarî sujeito a esta perda È aceit·vel, se este evento È muito grave, ou ainda se o procedimento para a mitigaÁ„o n„o oferece um retorno satisfatÛrio.

Por mais controlada e precisa que seja a execuÁ„o de uma atividade de desenvolvimento, sempre existe o risco, mesmo que muito remoto, de algo dar errado. Este fato decorre do grande n˙mero de vari·veis que podem influenciar no resultado final e da sua natureza muitas vezes imprevisÌvel. A partir desse cen·rio, torna-se necess·rio aprender a conviver com riscos, minimizando suas possÌveis conseq¸Íncias negativas.

As principais atividades da disciplina de gerÍncia de riscos s„o:

∑ÝÝÝÝÝÝÝÝ IdentificaÁ„o corresponde ý identificaÁ„o dos riscos inerentes a uma etapa do desenvolvimento (fase, processo, iteraÁ„o). Isto È feito atravÈs do levantamento das ameaÁas presentes e do impacto que podem provocar caso se realizem.

∑ÝÝÝÝÝÝÝÝ An·lise corresponde ý reflex„o sobre os riscos identificados, a partir da identificaÁ„o do nÌvel de exposiÁ„o de cada projeto. … tambÈm realizado um estudo de classificaÁ„o dos riscos no qual, baseando-se no relacionamento entre a exposiÁ„o e conseq¸Íncia negativa do risco e o benefÌcio da oportunidade, determina-se quais ser„o eliminados, quais ser„o mitigados, quais ser„o aceit·veis e quais ser„o acompanhados.

∑ÝÝÝÝÝÝÝÝ Planejamento observa e determina como e quando os riscos ser„o abordados ao longo do projeto. Comumente s„o elaborados planos de mitigaÁ„o, eliminaÁ„o e acompanhamento de riscos que ser„o utilizados como base para a gerÍncia de riscos.

∑ÝÝÝÝÝÝÝÝ Controle corresponde ý execuÁ„o e ao acompanhamento dos planos elaborados para o projeto. Os riscos identificados s„o analisados constantemente para a identificaÁ„o do seu estado atual e atualizaÁ„o dos planos elaborados. Novos riscos podem ser identificados tambÈm.

Ý

A gerÍncia de riscos utiliza como base o conceito de exposiÁ„o de risco. Para cada ameaÁa ou possÌvel fonte de problema que possa causar perdas ao projeto, a exposiÁ„o (Exp) È definida como o produto da probabilidade da perda ocorrer (P) e do tamanho da perda (impacto I no projeto, artefato, ativo ou qualquer elemento que seja o foco da an·lise de risco):  .

.

Na abordagem apresentada, o conceito de exposiÁ„o foi estendido, permitindo uma melhor determinaÁ„o do impacto da concretizaÁ„o de um risco. Para cada ativo da organizaÁ„o ou projeto avaliado (pessoa que participa do desenvolvimento ou processos utilizados) È determinado um Ìndice de exposiÁ„o balanceado. Este Ìndice, denominado PSR, determina a exposiÁ„o atravÈs da probabilidade da ocorrÍncia do risco (P), a severidade dessa ocorrÍncia para o projeto ou para a organizaÁ„o (S) e a relev‚ncia do ativo da organizaÁ„o (pessoa ou processo) na qualidade do produto final. Dessa forma È possÌvel obter um retrato mais preciso da distribuiÁ„o e do impacto dos riscos.ÝÝ

A estratÈgia de diminuiÁ„o de riscos utilizada nos planos elaborados durante a atividade de planejamento pode tentar reduzir sensivelmente a probabilidade do risco se realizar, fazendo com que a concretizaÁ„o da perda seja algo muito difÌcil de ocorrer. … possÌvel tentar reduzir o impacto do risco, fazendo com que a conseq¸Íncia da materializaÁ„o dele seja t„o pequena que a sua ocorrÍncia pouco afetar· o resultado final do projeto. Por fim, È possÌvel reduzir tanto a probabilidade quanto a severidade do risco, resultando em um balanceamento razo·vel entre as possÌveis perdas e a probabilidade de sua ocorrÍncia no projeto.

A eliminaÁ„o total dos riscos associados a um projeto ou iniciativa È um conceito utÛpico. Cada aÁ„o de identificaÁ„o, acompanhamento e controle (reduÁ„o, mitigaÁ„o ou contenÁ„o de riscos) possui um custo associado, cabendo a cada indivÌduo ou organizaÁ„o identificar o ponto de equilÌbrio entre o nÌvel de exposiÁ„o aos riscos e o custo de reduÁ„o. Para cada projeto ou iniciativa deve-se determinar um Ìndice aceit·vel de exposiÁ„o aos riscos, que seja suficiente para as caracterÌsticas do projeto e tenha um custo que n„o comprometa os resultados.

A EstratÈgia de AvaliaÁ„o

A estratÈgia de avaliaÁ„o que utilizaremos se baseia no conceito de an·lise de risco na verificaÁ„o dos processos de uma organizaÁ„o e compreende os conceitos apresentados na ISO/IEC 17799. Esta estratÈgia recomenda a avaliaÁ„o de uma equipe de desenvolvimento ou processo de software em duas etapas, onde a primeira (etapa de AbrangÍncia) representa uma verificaÁ„o mais abrangente e menos rigorosa da implementaÁ„o dos modelos e normas de referÍncia, para identificar quais s„o as ·reas crÌticas para a organizaÁ„o (onde est· o problema). Na etapa seguinte (etapa de Profundidade) s„o definidas quais ·reas devem ser o foco de uma avaliaÁ„o mais rigorosa e da prÛxima iteraÁ„o do ciclo de melhoria contÌnua (qual È o problema e como ele pode ser solucionado). Em cada uma das etapas, s„o realizadas as fases de DiagnÛstico (identificaÁ„o dos riscos) e Estabelecimento (priorizaÁ„o e definiÁ„o dos planos de aÁ„o). Na etapa de AbrangÍncia o diagnÛstico È mais abrangente e os planos de aÁ„o s„o menos detalhados e, na etapa de Profundidade, o diagnÛstico È mais especÌfico e os planos de aÁ„o s„o mais detalhados.

O objetivo desta estratÈgia È complementar mÈtodos como SCAMPI, MA-MPS e ISO/IEC 15504, oferecendo propostas de soluÁıes a alguns potenciais problemas encontrados na aplicaÁ„o destes mÈtodos. Os princÌpios que guiam a estratÈgia s„o:

∑ÝÝÝÝÝÝÝÝ Mapear resultados aos objetivos do negÛcio da organizaÁ„o;

∑ÝÝÝÝÝÝÝÝ Minimizar o esforÁo de avaliaÁ„o segundo critÈrios de import‚ncia definidos pela prÛpria organizaÁ„o;

∑ÝÝÝÝÝÝÝÝ Obter maior aproveitamento dos resultados gerados;

∑ÝÝÝÝÝÝÝÝ Utilizar duas dimensıes de an·lise: conformidade e risco.

Ý

O primeiro princÌpio tem como objetivo sanar uma caracterÌstica identificada na maioria dos mÈtodos de avaliaÁ„o de processos de desenvolvimento. De forma geral, a aplicaÁ„o destes mÈtodos gera conclusıes ou resultados que est„o restritos ao nÌvel das diretivas do modelo de maturidade ou norma de qualidade utilizada. Este fato faz com que o trabalho de convencimento da alta gerÍncia (geralmente n„o tÈcnica) acerca da import‚ncia dos investimentos em engenharia de software ou qualidade seja dificultado e, consequentemente, o projeto de melhoria de processos fique ameaÁado devido ý falta de comprometimento dos patrocinadores. O objetivo destes princÌpios È dar Ínfase ýs necessidades e prioridades da empresa, ao invÈs de impor uma estrutura que pode n„o ser a mais adequada a ela. O mapeamento dos resultados do nÌvel de TI para o nÌvel de negÛcios facilita o seu entendimento, podendo orientar a empresa a como atingir suas metas.

O segundo e terceiro princÌpio È resultado da constataÁ„o de um ponto fraco identificado nos mÈtodos mais utilizados. A grande maioria realiza inspeÁıes e an·lises rigorosas, que abrangem todo o modelo de referÍncia e geram relatÛrios com uma grande quantidade de informaÁıes sobre diversas ·reas da engenharia de software mas, na maioria dos casos, outra grande quantidade de informaÁıes È desperdiÁada. Uma avaliaÁ„o indica o estado atual da organizaÁ„o e aponta as oportunidades de melhoria na implementaÁ„o das diretivas do modelo de maturidade ou norma de qualidade utilizada como referÍncia. Entretanto, devido a restriÁıes de orÁamento e ao impacto que elas representam no ambiente produtivo, apenas uma pequena parte destas recomendaÁıes pode ser implementada na prÛxima iteraÁ„o do programa de melhoria. ApÛs a implementaÁ„o da primeira iteraÁ„o de melhoria, o estado da organizaÁ„o j· n„o È o mesmo de quando a avaliaÁ„o foi realizada, tornando obsoletos os dados relativos ýs ·reas de processos e as oportunidades de melhoria que n„o foram abordadas. A utilizaÁ„o de uma estratÈgia em duas etapas permite identificar, atravÈs de uma an·lise menos elaborada, as ·reas mais relevantes e realizar uma an·lise mais elaborada apenas nestas ·reas.

Finalmente, o quarto princÌpio tem como objetivo oferecer dados de um nÌvel de abstraÁ„o menos granular para a tomada de decis„o. Embora a utilizaÁ„o da capacidade de processo e do nÌvel de maturidade seja o par‚metro mais utilizado no direcionamento de recursos na ·rea de desenvolvimento de software, estes conceitos s„o um tanto abstratos e em muitos casos dificultam esta atividade (se v·rios processos apresentam a mesma capacidade e o mesmo gap entre a capacidade esperada e a avaliada, qual deve receber os recursos?). A utilizaÁ„o de uma an·lise de risco oferece um critÈrio de desempate ou uma opÁ„o para a priorizaÁ„o de investimentos.

Ferramenta de apoio ý avaliaÁ„o

Para auxiliar a realizaÁ„o da avaliaÁ„o dos processos de uma organizaÁ„o utilizamos uma ferramenta de apoio ý execuÁ„o de avaliaÁıes.

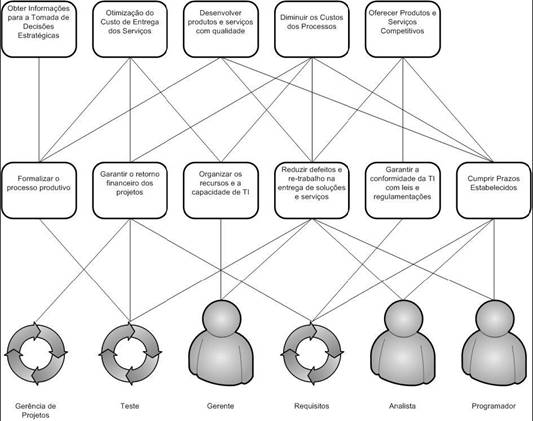

A metodologia de an·lise de risco implementada pela ferramenta se baseia na avaliaÁ„o de caracterÌsticas de ativos da organizaÁ„o, que podem representar pessoas da organizaÁ„o, processos utilizados, tecnologias e caracterÌsticas do ambiente de desenvolvimento. Cada ativo È mapeado em componentes de negÛcio (para o contexto de desenvolvimento de software foram utilizados objetivos do negÛcio ou de TI) da organizaÁ„o e possui uma relev‚ncia que est· diretamente relacionada ý relev‚ncia dos objetivos aos quais ele se relaciona. A Figura 1 ilustra este conceito.

Ý

Figura 1. Mapeamento dos ativos em objetivos do negÛcio da organizaÁ„o

Ý

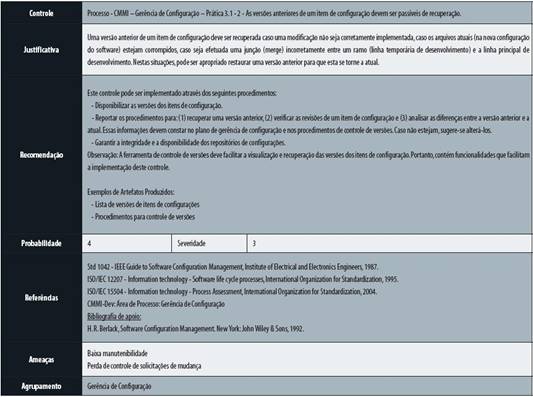

A cada ativo podem ser associados um ou mais componentes, que representam caracterÌsticas que ser„o avaliadas em um projeto de avaliaÁ„o que est„o relacionadas ý participaÁ„o deste ativo, ou seja, ao adicionar um componente a um ativo estamos dizendo que ele È um coletor de dados que indicam o estado de implementaÁ„o de um conjunto de boas pr·ticas na organizaÁ„o. Um projeto de avaliaÁ„o pode utilizar todos os componentes ou apenas um conjunto que seja relevante para esta inst‚ncia de avaliaÁ„o. Cada componente possui um checklist associado, composto por um ou mais controles, que representam os itens atÙmicos de verificaÁ„o da implementaÁ„o das boas pr·ticas. Cada controle possui uma estrutura com os seguintes elementos:

∑ÝÝÝÝÝÝÝÝ Nome do Controle indica uma caracterÌstica (boa pr·tica ou requisito) que deve estar presente no ativo para que o controle seja considerado implementado e seu risco associado seja eliminado.

∑ÝÝÝÝÝÝÝÝ Justificativa define os termos e conceitos necess·rios para o entendimento do controle e fornece uma justificativa que explique porque aquele controle deve ser implementado. Neste elemento s„o apresentadas as vantagens que se obtÈm com a implementaÁ„o do controle e as conseq¸Íncias da sua n„o implementaÁ„o.

∑ÝÝÝÝÝÝÝÝ AmeaÁas indicam quais elementos podem se aproveitar da n„o implementaÁ„o do controle para se manifestar e causar danos ao negÛcio da organizaÁ„o.

∑ÝÝÝÝÝÝÝÝ RecomendaÁ„o fornece razıes e dados para a elaboraÁ„o de um plano de aÁ„o apÛs a realizaÁ„o da avaliaÁ„o, atravÈs de uma sugest„o de como o controle pode ser implementado para diminuir a exposiÁ„o da organizaÁ„o aos riscos e atingir a conformidade desejada com o modelo ou norma de referÍncia.

∑ÝÝÝÝÝÝÝÝ ReferÍncias relacionam referÍncias bibliogr·ficas para que mais informaÁıes acerca do controle e da sua implementaÁ„o possam ser obtidas.

∑ÝÝÝÝÝÝÝÝ Probabilidade representa a probabilidade de uma ameaÁa se manifestar caso o controle n„o esteja implementado na organizaÁ„o. Este elemento È representado por um n˙mero de 1 (menor) a 5 (maior probabilidade).

∑ÝÝÝÝÝÝÝÝ Severidade indica o grau do impacto negativo na organizaÁ„o, caso uma ou mais ameaÁas se manifestem. Este elemento È representado por um n˙mero de 1 (menor) a 5 (maior severidade).

∑ÝÝÝÝÝÝÝÝ Agrupamento indica a qual agrupamento o controle pertence. Os agrupamentos s„o comuns a todos os checklists, permitindo verificar o estado da implementaÁ„o de caracterÌsticas espalhadas em v·rios checklists.

Ý

A Tabela 1 apresenta um exemplo de controle de uma pr·tica de gerÍncia de configuraÁ„o.

Ý

Tabela 1. Exemplo de controle

Ý

A avaliaÁ„o consiste em responder aos checklists associados aos ativos e selecionados na configuraÁ„o do projeto de avaliaÁ„o. Estes podem ser respondidos diretamente ou atravÈs de question·rios enviados via WEB, onde o conte˙do dos controles pode ser interpretado para um domÌnio especÌfico, por exemplo, para os diversos papÈis de uma organizaÁ„o. A utilizaÁ„o dos question·rios permite um ganho de escala e de cobertura da avaliaÁ„o, ao mesmo tempo em que diminui o impacto da avaliaÁ„o e aumenta a aceitaÁ„o das melhorias no processo de desenvolvimento uma vez que todos se sentem parte da avaliaÁ„o e podem contribuir com coment·rios e sugestıes.

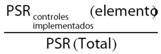

ApÛs a coleta dos dados, È gerado um conjunto de relatÛrios contendo tabelas e gr·ficos que indicam o estado da implementaÁ„o das boas pr·ticas e os riscos presentes na organizaÁ„o e fornecem dados para a tomada de decis„o (o que e como deve ser feito). Cada controle n„o implementado ou implementado parcialmente, contribui com um Ìndice de risco (PSR) que È obtido pela multiplicaÁ„o da relev‚ncia do ativo avaliado (R), da probabilidade da concretizaÁ„o das ameaÁas possÌveis (P) e da severidade desta concretizaÁ„o (S) . AlÈm do PSR, os seguintes indicadores s„o utilizados:

Õndice de SeguranÁa =

Õndice de Conformidade =

Ý

A partir destes Ìndices, pode-se gerar um grande n˙mero de interpretaÁıes, atravÈs da filtragem e agrupamento de dados das ·reas de processo, ativos, ameaÁas, departamentos ou objetivos de negÛcio.

Utilizando a Abordagem

Para utilizaÁ„o desta abordagem em uma avaliaÁ„o, utilizamos um conjunto de atividades.

A primeira atividade consiste na criaÁ„o de um processo padr„o para a ·rea de processo de definida em algum modelo ou norma de referÍncia, como GerÍncia de ConfiguraÁ„o e SoluÁ„o TÈcnica do CMMI, ou grupo de ·reas de processo, que ser· utilizado como base para a elaboraÁ„o das recomendaÁıes de implementaÁ„o de controles. Esta atividade possui tarefas de elaboraÁ„o e revis„o de conte˙do e aderÍncia aos modelos ou normas de qualidade utilizadas como referÍncia. Em seguida, atividades de geraÁ„o e revis„o de arquitetura dos checklists s„o executadas de forma iterativa e concorrente, atÈ que um produto com qualidade assegurada seja desenvolvido. A arquitetura do checklist consiste da identificaÁ„o dos controles que ser„o desenvolvidos e dos question·rios que ser„o utilizados como coletores autom·ticos de dados.

Tendo um conjunto revisado dos controles que devem ser implementados e um question·rio que interpreta e responde estes controles do checklist atravÈs de uma lÛgica bem definida para as suas perguntas, inicia-se uma nova etapa de implementaÁ„o e revis„o dos controles, onde o conte˙do dos controles identificados È elaborado e o question·rio desenvolvido È refinado. Finalmente, os checklists s„o homologados e adicionados ý ferramenta.

Tendo um guia para a elaboraÁ„o dos checklists, o segundo passo È a identificaÁ„o dos checklists que seriam utilizados para a realizaÁ„o das avaliaÁıes. Como os checklists s„o associados aos ativos da organizaÁ„o, atravÈs dos componentes, esta atividade foi realizada utilizando como par‚metro os tipos de ativos.

A ferramenta define quatro tipos de ativo para a realizaÁ„o das avaliaÁıes: ìPessoaî, ìProcessoî, ìAmbienteî e ìTecnologiaî. Para o domÌnio de processos de desenvolvimento, definiu-se que cada ativo funciona como uma dimens„o de coleta de dados sobre os processos da organizaÁ„o, das pessoas, dos fornecedores ou do projeto ao qual ele pertence.Ý Sendo assim, chegou-se a seguinte taxonomia para os ativos:

∑ÝÝÝÝÝÝÝÝ Processos representam fluxos de trabalho, ·reas de processo ou disciplinas da organizaÁ„o. Cada checklists associado a este tipo de ativo possui o escopo de uma ·rea de processo do modelo de maturidade ou norma de qualidade. A utilizaÁ„o destes ativos define uma dimens„o da avaliaÁ„o onde os processos s„o o principal fator para o alcance dos objetivos da organizaÁ„o e, consequentemente, a principal fonte de evidÍncias da implementaÁ„o do modelo ou norma de referÍncia.

∑ÝÝÝÝÝÝÝÝ Pessoa representa os atores da organizaÁ„o. Os checklists associados a este tipo de ativo verificam as diretivas da norma relativas a um papel da organizaÁ„o (desenvolvedor, gerente, analista de requisitos, etc.) que È assumido pela pessoa que È referenciada pelo ativo. A utilizaÁ„o de ativos do tipo Pessoa define uma dimens„o da avaliaÁ„o onde as pessoas e os papÈis que elas executam s„o o principal fator para o alcance dos objetivos da organizaÁ„o e, consequentemente, a principal fonte de evidÍncias da implementaÁ„o do modelo ou norma de referÍncia.

∑ÝÝÝÝÝÝÝÝ Ambiente representam o ambiente organizacional, caracterizado pelas acomodaÁıes, aspectos inter-pessoais, polÌtica motivacional e outros fatores que afetam indiretamente a execuÁ„o dos processos. Os checklists associados a este tipo de ativo verificam as caracterÌsticas gerais da organizaÁ„o e como ela contribui ou n„o com o alcance dos objetivos da organizaÁ„o.

∑ÝÝÝÝÝÝÝÝ Tecnologia representa a estrutura tecnolÛgica da organizaÁ„o, definida por suas m·quinas e ferramentas.Ý Os checklists associados a este tipo de ativo verificam caracterÌsticas da infra-estrutura referenciada pelo ativo, como seguranÁa em servidores, funcionalidades de ferramentas, entre outros.

Ý

Como terceiro passo da customizaÁ„o, a estrutura para a geraÁ„o de checklists foi elaborada. Esta atividade contou com a definiÁ„o dos agrupamentos, ameaÁas e do escopo dos controles.

Como o objetivo da avaliaÁ„o È obter resultados mapeados nas ·reas de processo do modelo ou norma de qualidade de referÍncia, independente de quais ativos foram utilizados para coletar os dados, foi definido que os agrupamentos utilizados seriam as ·reas de processo.

Uma ·rea de processo possui caracterÌsticas especÌficas, que determinam a sua implementaÁ„o, e caracterÌsticas comuns a todas as ·reas, que indicam a sua capacidade. Para facilitar a utilizaÁ„o de modelos de maturidade que utilizam o conceito de capacidade de processos foi definido tambÈm que deve existir um agrupamento para cada nÌvel de capacidade.

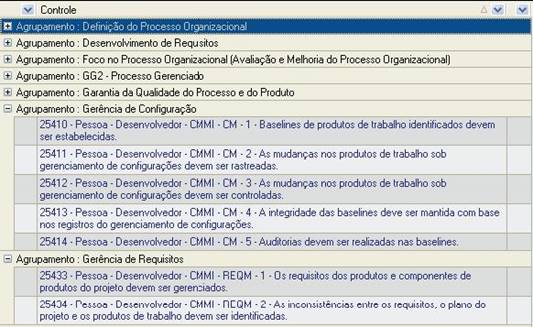

A Figura 2 ilustra este conceito para o CMMI-DEV 1.2, onde um Checklist para o ativo desenvolvedor (papel) contÈm os agrupamentos DefiniÁ„o do Processo Organizacional, Desenvolvimento de Requisitos, Foco no Processo Organizacional, Garantia da Qualidade, GerÍncia de ConfiguraÁ„o e GerÍncia de Requisitos que representam as caracterÌsticas especÌficas de cada ·rea de processo e o agrupamento GG2 ñ Processo Gerenciado representa as caracterÌsticas genÈricas. Est„o tambÈm ilustrados controles dos agrupamentos de GerÍncia de ConfiguraÁ„o e GerÍncia de Requisitos. ÝCada agrupamento contÈm um conjunto de controles.ÝÝÝ

Ý

Ý

Ý

Figura 2. Checklist com agrupamentos para caracterÌsticas especÌficas e genÈricas

Ý

Com a estrutura de agrupamentos definida, os resultados das an·lises de risco e conformidade podem ser consolidados pelos agrupamentos, resultando em relatÛrios (exemplificados no prÛximo tÛpico), que indicam risco e conformidade de cada ·rea de processo, e que deixam de forma transparente quais tipos de ativo foram utilizados.

Para o escopo dos controles, foi definida a utilizaÁ„o do item de menor granularidade do modelo ou norma de referÍncia. Como em muitos modelos e normas o item de menor granularidade possui mais de um item de verificaÁ„o em seu escopo, foi definida tambÈm a realizaÁ„o de uma an·lise da atomicidade. Esta an·lise tem como objetivo quebrar o item em elementos de verificaÁ„o atÙmicos, evitando situaÁıes de falha no preenchimento do controle (se existem dois ou mais pontos de verificaÁ„o conectados por um operador ìeî ou ìouî em um controle, como respondÍ-lo no caso de alguns estarem implementados e outras n„o?).

Finalmente, para uniformizar as an·lises de risco e conformidade em processos de desenvolvimento realizados com a utilizaÁ„o da ferramenta, foi elaborada uma lista de ameaÁas.

Tendo em vista que a grande maioria dos mÈtodos de avaliaÁ„o de processos de desenvolvimento (SCAMPI, MA-MPS, ISO/IEC 15504) utiliza uma estrutura de nÌveis para a classificaÁ„o da implementaÁ„o de uma diretiva do modelo ou norma, utilizamos nesta soluÁ„o a mesma abordagem. Desta forma, cada controle pode ser classificado como ìImplementadoî, ìN„o Implementadoî ou ìParcialmente Implementadoî. Partindo do fato de que um controle parcialmente implementado n„o se encontra implementado, foi determinado que, quando a an·lise realizada indicasse que um controle n„o foi totalmente atendido, este deve ser preenchido como ìN„o implementadoî. Utilizando a premissa de que um controle parcialmente implementado possui uma probabilidade menor de causar danos do que um controle n„o implementado, foi determinado que, para cada nÌvel de implementaÁ„o atingido pelo controle, a sua probabilidade ser· diminuÌda em uma unidade, atÈ chegar ao valor mÌnimo 1.

Para exemplificar a abordagem, considere um controle cuja probabilidade seja quatro. Em uma avaliaÁ„o que utiliza o modelo CMMI como referÍncia, um controle classificado como parcialmente implementado ser· preenchido como N„o Implementado e a sua probabilidade ser· alterada para trÍs. O resultado desta abordagem È que, ao final da an·lise de risco, os controles parcialmente implementados contribuir„o com menos risco do que os controles do mesmo tipo classificados como n„o implementados.

Utilizando a abordagem

Para demonstrar a aplicabilidade da abordagem proposta, foram realizados v·rios estudos de caso, nos quais o processo utilizado por equipes de desenvolvimento de software de organizaÁıes distintas foi avaliado.Ý A seguir, È apresentado um resumo de uma das avaliaÁıes realizadas onde se realizou apenas a etapa de AbrangÍncia. Para preservar a confidencialidade, as informaÁıes apresentadas foram descaracterizadas (ver Tabela 2).

Ý

|

Empresa ABC | |||

|

Objetivos: Avaliar o processo utilizado no desenvolvimento dos softwares da organizaÁ„o utilizando o modelo CMMI DEV 1.2 como referÍncia e identificar oportunidades de melhoria nas ·reas de processo de maior impacto no desenvolvimento dos softwares. | |||

|

Fase de AbrangÍncia | |||

|

Escopo Organizacional |

Participantes |

Escopo do Modelo |

DuraÁ„o (h/dias) |

|

Projetos de desenvolvimento de sistemas internos da organizaÁ„o |

- 9 Desenvolvedores do Setor 1 |

¡reas de nÌveis 2 e 3 do CMMI DEV 1.2, exceto : Garantia da Qualidade, Gerencia de Fornecedores, GerÍncia de Risco, Gerenciamento Integrado e An·lise de Decisıes e ResoluÁıes |

16/4 |

Tabela 2. Resumo do objetivo e escopo da avaliaÁ„o

Ý

A avaliaÁ„o considerou somente o perfil de desenvolvedor, portanto o peso das ·reas tÈcnicas do modelo ser· maior que o peso das ·reas de gest„o ou das ·reas organizacionais. AlÈm disso, nesta etapa, os objetivos do negÛcio da organizaÁ„o n„o foram identificados e mapeados nos ativos de software.

Ý

Abaixo s„o apresentados os resultados da avaliaÁ„o:

Ý

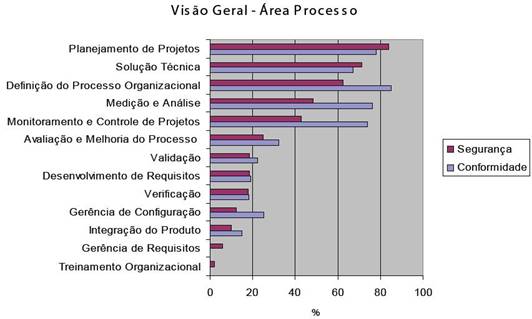

Conforme apresentado na Tabela 3 e na Figura 3, as ·reas de Planejamento de Projetos, SoluÁ„o TÈcnica e DefiniÁ„o do Processo Organizacional tÍm o maior Ìndice de SeguranÁa indicando que a maior parte das pr·ticas destas ·reas est„o implementadas. Ao contr·rio, as ·reas de Treinamento Organizacional, GerÍncia de Requisitos, IntegraÁ„o do Produto e GerÍncia de ConfiguraÁ„o tÍm o menor Ìndice de SeguranÁa indicando que poucas pr·ticas destas ·reas est„o implementadas. As ·reas de DefiniÁ„o do Processo Organizacional, MediÁ„o e An·lise, Monitoramento e Controle de Projetos e GerÍncia de ConfiguraÁ„o tÍm um Ìndice de Conformidade relativamente maior que o Ìndice de SeguranÁa indicando a implementaÁ„o de pr·ticas pouco eficientes na mitigaÁ„o dos riscos.

Ý

|

¡rea de Processo |

PSR Controles Implemen-tados |

PSR Controles N„o Implementa-dos |

PSR Total |

Õndice de Conformida-de (%) |

Õndice de SeguranÁa (%) |

|

AvaliaÁ„o e Melhoria do Processo |

64 |

194 |

256 |

32,16 |

25,00 |

|

DefiniÁ„o do Processo Organizacio-nal |

160 |

96 |

256 |

85,13 |

62,50 |

|

Desenvolvimento de Requisitos |

304 |

1328 |

1632 |

19,16 |

18,63 |

|

GerÍncia de ConfiguraÁ„o |

388 |

1912 |

2300 |

25,34 |

12,52 |

|

GerÍncia de Requisitos |

72 |

1152 |

1224 |

0,00 |

5,88 |

|

IntegraÁ„o do Produto |

148 |

1364 |

1512 |

15,05 |

9,79 |

|

MediÁ„o e An·lise |

248 |

264 |

512 |

76,18 |

48,44 |

|

Monitoramento e Controle de Projetos |

580 |

780 |

1360 |

74,05 |

42,65 |

|

Planejamen-to de Projetos |

1024 |

200 |

1224 |

78,15 |

83,66 |

|

SoluÁ„o TÈcnica |

2140 |

852 |

2992 |

67,12 |

71,52 |

|

Treinamento Organizacio-nal |

8 |

400 |

408 |

0,00 |

1,96 |

|

ValidaÁ„o |

108 |

468 |

576 |

22,25 |

18,75 |

|

VerificaÁ„o |

316 |

1472 |

1788 |

18,15 |

17,67 |

|

Total |

5560 |

10482 |

16040 |

67,15 |

53,04 |

Tabela 3. Resultados da avaliaÁ„o em abrangÍncia por ·rea de Processo

Ý

Figura 3. Resultados da avaliaÁ„o em AbrangÍncia ñ Gr·fico de Õndices de conformidade e seguranÁa para cada ·rea de Processo (OrdenaÁ„o decrescente pelas ·reas de maior Ìndice de SeguranÁa)

Ý

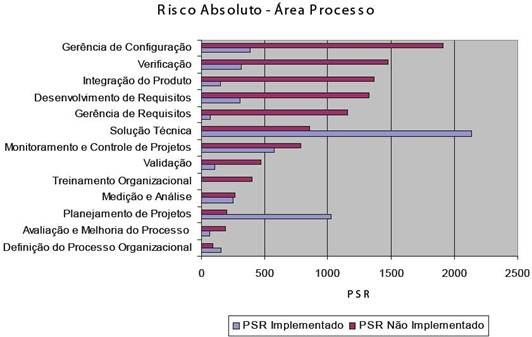

De acordo com a Figura 4, pode-se verificar que as ·reas de GerÍncia de ConfiguraÁ„o, VerificaÁ„o, IntegraÁ„o do Produto, Desenvolvimento de Requisitos e GerÍncia de Requisitos tÍm maior PSR N„o implementado indicando maior probabilidade de manifestaÁ„o dos riscos durante sua execuÁ„o. Ao contr·rio, as ·reas de DefiniÁ„o do Processo Organizacional, AvaliaÁ„o e Melhoria do Processo, Planejamento de Projetos e MediÁ„o e An·lise tÍm menor PSR n„o implementado, indicando menor probabilidade de manifestaÁ„o dos riscos durante sua execuÁ„o.Ý

As ·reas de SoluÁ„o TÈcnica, Planejamento de Projetos e Monitoramento e Controle de Projetos tÍm maior PSR implementado, indicando a implementaÁ„o de pr·ticas que evitaram a manifestaÁ„o de um maior n˙mero de riscos.

Ý

Ý

Ý

Figura 4. Resultados da avaliaÁ„o em AbrangÍncia ñ Gr·fico de PSR por ·rea de Processo (OrdenaÁ„o decrescente pelas ·reas de maior PSR)

Ý

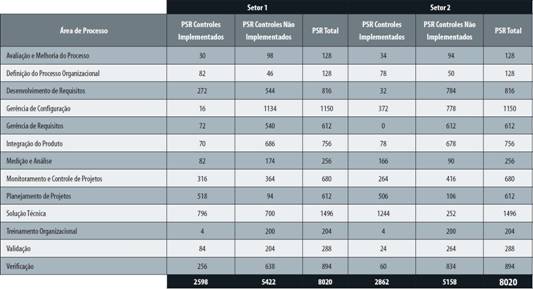

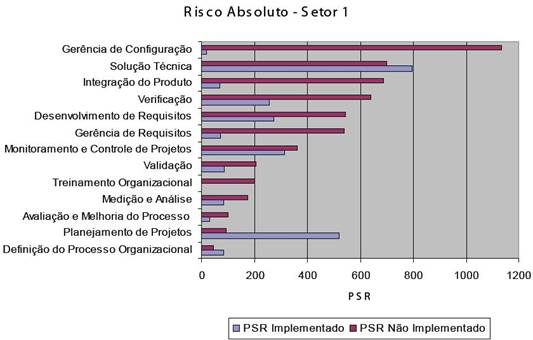

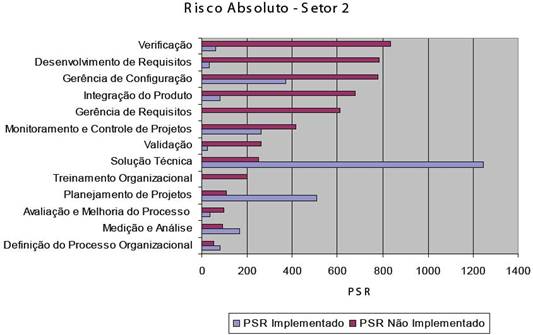

Verificando as informaÁıes apresentadas na Tabela 4 e nas Figuras 5 e 6, conclui-se que na organizaÁ„o, as ·reas de GerÍncia de ConfiguraÁ„o, VerificaÁ„o, IntegraÁ„o do Produto, Desenvolvimento de Requisitos e GerÍncia de Requisitos tÍm maior probabilidade de manifestaÁ„o dos riscos durante sua execuÁ„o. Entretanto, quando os dois setores s„o avaliados separadamente conclui-se que:

oÝÝÝÝÝÝÝ No Setor 1 as ·reas de GerÍncia de ConfiguraÁ„o, SoluÁ„o TÈcnica, IntegraÁ„o do Produto, VerificaÁ„o, Desenvolvimento de Requisitos e GerÍncia de Requisitos tÍm maior probabilidade de manifestaÁ„o dos riscos durante sua execuÁ„o, ou seja, a ·rea de SoluÁ„o TÈcnica tem um peso importante nos riscos das atividades do Setor 1;

oÝÝÝÝÝÝÝ No Setor 2, as ·reas de VerificaÁ„o, Desenvolvimento de Requisitos, GerÍncia de ConfiguraÁ„o, IntegraÁ„o do Produto e GerÍncia de Requisitos tÍm maior probabilidade de manifestaÁ„o dos riscos durante sua execuÁ„o, ou seja, o mesmo resultado da organizaÁ„o com a invers„o de algumas posiÁıes.

Ý

Ý

Ý

Tabela 4. Resultados da avaliaÁ„o em AbrangÍncia ñ por Setor e ¡rea de Processo

Ý

Figura 5. Resultados da avaliaÁ„o em AbrangÍncia ñ Gr·fico de PSR do Setor 1 por Processo (OrdenaÁ„o decrescente pelas ·reas de maior PSR)

Ý

Figura 6. Resultados da avaliaÁ„o em AbrangÍncia ñ Gr·fico de PSR do Setor 2 por Processo (OrdenaÁ„o decrescente pelas ·reas de maior PSR)

Ý

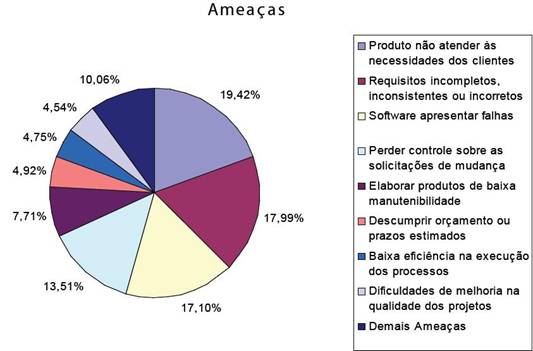

Pelo apresentado na Figura 7, as ameaÁas mais relevantes est„o relacionadas com:

oÝÝÝÝÝÝÝ Produto n„o atender ýs necessidades dos clientes - Desenvolvimento de Requisitos, VerificaÁ„o e ValidaÁ„o;

oÝÝÝÝÝÝÝ Requisitos incompletos, inconsistentes ou incorretos - GerÍncia e o Desenvolvimento de Requisitos e VerificaÁ„o;

oÝÝÝÝÝÝÝ Software apresentar falhas ñ SoluÁ„o TÈcnica, IntegraÁ„o do Produto e VerificaÁ„o;

oÝÝÝÝÝÝÝ Perder controle sobre as solicitaÁıes de mudanÁa - GerÍncia de Requisitos e GerÍncia de ConfiguraÁ„o.

Ý

Figura 7. Resultados da avaliaÁ„o em AbrangÍncia ñ AmeaÁas

Ý

Como resultado final da avaliaÁ„o, definiu-se um plano priorizando aÁıes de melhoria nas ·reas de GerÍncia de ConfiguraÁ„o, Desenvolvimento de Requisitos e GerÍncia de Requisitos, que apresentaram um alto PSR n„o implementado, combinado com um baixo Ìndice de seguranÁa. Para um melhor detalhamento das aÁıes de melhoria foi sugerida tambÈm a realizaÁ„o de uma avaliaÁ„o em Profundidade para cada uma das trÍs ·reas mencionadas.

Em um segundo momento, foram sugeridas aÁıes de melhoria para as ·reas de VerificaÁ„o e IntegraÁ„o do Produto, devido ao alto PSR n„o implementado e o estabelecimento de uma polÌtica de Treinamento Organizacional, pois apesar do PSR desta ·rea ser menor, o Ìndice de seguranÁa È muito baixo. Da mesma forma foi sugerida uma avaliaÁ„o em Profundidade para cada uma das trÍs ·reas mencionadas.

Foram tambÈm sugeridas aÁıes de melhoria para o Setor 1 na ·rea de SoluÁ„o TÈcnica.ÝÝÝ Ý

Conclus„o

Neste artigo apresentamos uma abordagem que define um critÈrio concreto para priorizaÁ„o de melhorias a serem realizadas nos processos de desenvolvimento de software de uma organizaÁ„o. Este critÈrio utiliza a an·lise de risco como um instrumento de priorizaÁ„o das aÁıes que tÍm maior eficiÍncia na mitigaÁ„o das ameaÁas identificadas durante o diagnÛstico da situaÁ„o atual. A relev‚ncia das ameaÁas È definida com base no atendimento aos objetivos de negÛcio da organizaÁ„o e na conformidade com modelos e normas de qualidade de software.

Ý

Rafael Espinha

rafael.espinha@primeup.com.br

… Engenheiro de ComputaÁ„o e Mestre em Engenharia de Software pela PUC-Rio. Foi pesquisador do LaboratÛrio de Engenharia a de Software da PUC-Rio e atualmente È consultor e diretor da PrimeUp, onde desenvolve projetos na ·rea de melhoria de processos e qualidade de software. Possui cursos e certificaÁıes em CMMI e MPS.BR.

Ý

Jo„o Sousa

joaomss@primeup.com.br

… Bacharel em Inform·tica pela UERJ e pÛs-graduado pela UFRJ. Possui mais de 15 anos de experiÍncia no desenvolvimento de sistemas e melhoria de processos. Atualmente È consultor da PrimeUp, onde desenvolve projetos na ·rea de melhoria de processos e qualidade de software.

ReferÍnciasBOEHM, B. W. Software Risk Management: Principles and Practices. IEEE Software, v. 8(1), p. 32-41, jan. 1991.

BOEHM, B. W.; DEMARCO, T. Software Risk Management. IEEE Software, v. 14(3), p. 17-19, mai./jun. 1997.

CHRISSIS, M.B.; KONRAD, M.; SHRUM, S. CMMI: Guidelines for Process Integration and Product Improvement. Boston: Addison-Wesley, 2003.

DEMARCO, T; LISTER, T. Waltzing with Bears: Managing Risks on Software Projects. New York: Dorset House Publishing, 2003.

GREMBA, J.;MYERS, C. The IDEALSM Model: A Practical Guide for Improvement. 1997.Ý Ý Acesso em 18 nov.2006.

ISO/IEC. Guide 73:2002. Risk management -- Vocabulary -- Guidelines for use in standards, Reference No. ISO/IEC Guide 73:2002(E).

____. International Standard 12207. Information Technology ñ Software Life Cycle Processes, Reference No. ISO/IEC 12207: 1995(E): First Edition 1995.

____. International Standard 15504. Information Technology ñ Proces Assessment, Reference No. ISO/IEC 15504:2004(E).

____. International Standard 17799. Information Technology ñ Security Technics - Code of practice for information security management, Reference No. ISO/IEC 17799:2005(E): Second Edition 2005.

____. Technical Report 13335 ñ 1.Information technology - Guidelines for the management of IT Security - Part 1: Concepts and models for IT Security, Reference No. ISO/IEC TR 13335: 1996(E).

IT GOVERNANCE INSTITUTE (ITGI). Control Objectives for Information and Related Technology (COBIT).

POULIN, A. Reducing Risk with Software Process Improvement. Boca Raton: Auerbach Publications, 2005.

SOFTEX.. MPS.BR ñ Melhoria de Processo do Software Brasileiro. Guia de AvaliaÁ„o. Vers„o 1.0, 2006a.

____. MPS.BR ñ Melhoria de Processo do Software Brasileiro. Guia Geral. Vers„o 1.1, 2006b.

SOFTWARE ENGINEERING INSTITUTE (SEI). Appraisal Requirements for CMMI, Version 1.2 (ARC, V1.2). Software Engineering Institute, Carnegie Mellon University, Pittsburgh, Pennsylvania, 2006a

____. CMMI for Development, Version 1.2. Software Engineering Institute, Carnegie Mellon University, Pittsburgh, Pennsylvania, 2006b.

____. Standard CMMI Appraisal Method for Process Improvement (SCAMPI[SM]) A, Version 1.2: Method Definition Document. Software Engineering Institute, Carnegie Mellon University, Pittsburgh, Pennsylvania, 2006c