O que é um Certificado Digital

Uma chave pública, assim como documentos impressos, deve ter elementos agregados que permitam o reconhecimento de sua legitimidade, pois a chave pública é o meio que permite a terceiros o reconhecimento de uma assinatura digital. Se uma chave pública năo puder ter a sua propriedade estabelecida, ou seja, năo pudermos comprovar a vinculaçăo entre a chave e a pessoa que alega possui-la, podemos concluir que as assinaturas digitais verificadas por essa chave pública pode năo ter validade alguma.

Apenas a chave pública garante a individualidade, mas năo a identidade do seu proprietário. Dessa forma, se um usuário recebe a chave pública e passa a utilizá-la para lhe enviar mensagens cifradas, o usuário está certo de estar tratando sempre com a mesma pessoa, organizaçăo ou computador, mas năo consegue garantias sobre a identificaçăo real desta que ele está tratando.

Portanto, essa situaçăo demonstra que a chave pública năo resolve questőes cruciais. Uma soluçăo para isso seria a publicaçăo de todas as chaves públicas em listagens com os nomes e outros dados dos seus proprietários, como uma lista telefônica. Assim, poderíamos procurar pelo nome da pessoa e achar a sua chave pública, mas infelizmente năo há um modo efetivo para garantir que a chave publicada pertence realmente a pessoa que se apresenta como proprietária.

A soluçăo adotada para solucionar essa lacuna é composta por um sistema um pouco mais complexo que vincula dados unívocos do proprietário com a sua chave pública. Além disso, essa vinculaçăo deveria ser inequívoca e ŕ prova de adulteraçăo, utilizando assinatura digital.

No restante do artigo veremos mais sobre certificado digital e posteriormente faremos um exemplo prático de como podemos gerar um certificado digital.

Certificado Digital

Um Certificado digital, também conhecido como certificado de chave pública ou certificado de identidade é um documento eletrônico que reúne uma chave pública e os dados de identificaçăo do proprietário. Esse documento é assinado digitalmente, o que garante a integridade e a coesăo dos dados nele contidos.

Apesar de existirem modelos distintos, basicamente um certificado digital contém como componentes uma chave pública, o nome do proprietário, endereço eletrônico do proprietário, data de criaçăo do certificado, data de validade do certificado, número serial único do certificado e assinatura digital sobre o conjunto dos campos anteriores. Assim sendo, um certificado digital é um conjunto formado por chave pública, dados de identificaçăo do proprietário e uma assinatura digital de outra fonte, que deve ser creditada como confiável. Essa soluçăo de uma assinatura digital de terceiros é como uma autorizaçăo dada por uma autoridade com fé pública a documentos oficiais ou ao contrato assinado por uma ou mais testemunhas. Com isso, um certificado assinado por um terceiro confiável tem prerrogativa de credibilidade.

X.509

O X.500 foi a primeira versăo da série aprovada pelo Setor de Padronizaçăo de Telecomunicaçőes da Uniăo Internacional de Telecomunicaçőes (ITU-T) no ano de 1988. O X.500 é um conjunto de padrőes para redes de computadores que tratam sobre serviços de diretório, entre eles está a definiçăo do DAP (Directory Acess Protocol) que é a base para o LDAP e diversos outros serviços de diretórios. Um padrăo da série X.500 é o X.509 que trata sobre certificados de chave pública e, devido ŕ sua grande importância acabou até mesmo extrapolando o escopo da série.

O X.509 está na versăo 3 que foi publicada em 1996 em uma colaboraçăo entre a ISO/IEC, ITU-T e ANSI. Uma característica fundamental deste certificado é a existęncia de um emissor, o que significa que além dos dados de identificaçăo do titular, tem também a identificaçăo de quem emitiu o certificado e, portanto, de quem certifica a validade dos dados. Alguns certificados também săo capazes de serem usados para emitir outros certificados.

Entre os campos do certificado temos a versăo do X.509, o número serial que é o identificador do certificado no escopo do emissor, o algoritmo de assinatura, a identificaçăo do emissor, a validade do certificado, a entidade, chave pública, entre outros.

Se um certificado digital X.509 deve ter explicitamente um emissor, este deve servir para atestar a veracidade do certificado por ele emitido. Dessa forma, se o emissor fosse alguma pessoa ou entidade desconhecida, a assinatura no certificado năo ofereceria nenhuma garantia e poderia ser desconsiderada. Por isso que o padrăo X.509 estabelece que a emissăo de certificados digitais aos usuários finais deve ser realizada por uma entidade confiável como uma Autoridade Certificadora (ou Autoridade de Certificaçăo - AC).

As Autoridades Certificadoras devem controlar todo o ciclo de vida dos certificados que ela emite prezando pelo sigilo da própria chave privada usada na assinatura. Por isso que uma AC tem uma estrutura bastante robusta, com mecanismos de auditoria, tolerância a falhas, segurança com salas-cofre e documentaçăo de procedimentos e eventos.

No entanto, as atividades mais burocráticas de recolhimento e conferęncia da documentaçăo dos usuários năo faz parte do escopo de uma AC restando isso para as AR (Autoridade de Registro) que funciona como uma subsidiária operacional da AC.

Para mais informaçőes sobre como funciona a cadeia de certificaçăo no Brasil e a ICP veja mais informaçőes sobre o artigo de certificaçăo digital publicada no portal DevMedia.

Na próxima seçăo veremos na prática como podemos gerar um certificado digital próprio, fazendo a nossa própria cadeia de certificaçăo.

Cadeia de Certificaçăo e ICP

Conforme vimos anteriormente alguns certificados podem assinar outros certificados, essa característica é especialmente útil para as ACs quando se quer ter um nível intermediário entre si e os usuários finais, muito em funçăo da complexidade do cenário. Assim, as ACs podem ter ACs subsidiárias que possuem seus certificados assinados pelo certificado da AC principal. Os certificados dos usuários finais săo assinados pelas ACs subsidiárias.

Esse tipo de estrutura pode ter um elevado número de níveis e de ramificaçőes em cada nível, tornando a hierarquia bastante complexa. Porém, na prática temos tręs a quatro níveis para a maioria das aplicaçőes. Nessa estrutura em árvore temos também o conceito de delegaçăo postergada de confiança, onde a AC emite o certificado de um usuário final atestando a sua autenticidade, e quem atesta a autenticidade do certificado dessa AC, além da confiabilidade das suas práticas, é AC de nível superior. Dessa forma, a cada nível que subimos na árvore, a confiança é creditada para a AC que assina os certificados daquele nível. Esse processo de confiança vai até a AC Raiz que está no topo da árvore e o seu certificado é auto assinado, ou seja, ela é considerada como possuidora de confiança absoluta para seus devidos fins, de forma que nenhuma outra atividade assina o seu certificado.

Uma infraestrutura de Chaves Públicas (ICP, do inglęs Public Key Infrastructure - PKI) é todo o conjunto formado pela comunidade de usuários finais, AC Raiz e ACs intermediárias. Além disso, também engloba normas e procedimentos regradores desse conjunto, e as estruturas físicas e lógicas que dăo o suporte necessário ao funcionamento de todo o sistema. Uma ICP pode ter âmbito organizacional, acadęmico, nacional, entre outros.

No ano de 2001 o governo federal do Brasil instituiu a ICP Brasil (Infra-Estrutura de Chaves Públicas Brasileira). Essa norma especificou as bases para a criaçăo das estruturas e das organizaçőes que dăo suporte a essa ICP. Entre algumas das definiçőes o Instituto Nacional de Tecnologia da Informaçăo (ITI) foi transformado em autarquia e passou a desempenhar a funçăo de Autoridade Certificadora Raiz, e foi criado um Comitę Gestor, que é responsável pela definiçăo de políticas e fiscalizaçăo da AC Raiz. Entre as atribuiçőes do comitę estăo: adotar medidas necessárias e a coordenaçăo da implantaçăo e do funcionamento da ICP-Brasil, estabelecer a política, critérios e normas técnicas para o credenciamento das ACs, ARs e demais prestadores de serviço de suporte ŕ ICP-Brasil. Outras atribuiçőes incluem o ajuste e revisăo de procedimentos e práticas da ICP-Brasil para garantir a compatibilidade e atualizaçăo tecnológica do sistema e conformidade com as políticas de segurança.

O papel da ITI, o AC Raiz, é de executor das normas aprovadas pelo comitę, assim como emitir, expedir, distribuir, revogar e gerenciar os certificados das AC de nível imediatamente subsequente. Também cabe a AC Raiz fiscalizar e auditar as ACs e ARs que fazem parte da ICP.

Gerando um Certificado Digital Próprio

Gerar um certificado e inclusive nos tornarmos a nossa própria Autoridade Certificadora é simples como veremos nessa sessăo, basta utilizarmos as ferramentas corretas como a OpenSSL.

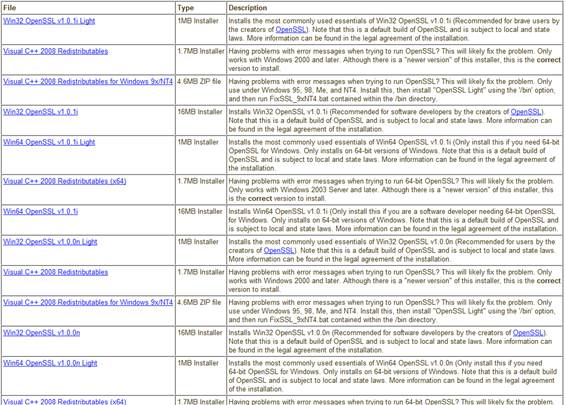

Para isso devemos primeiramente baixá-la em http://www.slproweb.com/products/Win32OpenSSL.html. Se quisermos baixar para Linux devemos baixá-lo no site www.openssl.org.

A Figura 1 mostra a página de download para plataforma Windows do OpenSSL. Escolha a primeira opçăo “Win32 OpenSSL v1.0.1i Light”.

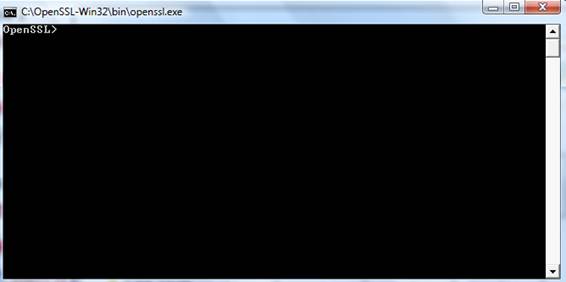

Após o download e a instalaçăo do OpenSSL devemos ir até o diretório de instalaçăo do OpenSSL em “C:\OpenSSL-Win32\bin” e executar o aplicativo openssl.exe. Năo devemos esquecer de executá-lo como administrador, para isso basta clicar com o botăo direito do mouse em cima do ícone do prompt e clicar em “Executar como administrador”.

Segue na Figura 2 o prompt de comando do OpenSSL aberto.

Aberto o aplicativo do OpenSSL podemos começar gerando um certificado auto assinado (o de uma Autoridade Certificadora) através do comando:

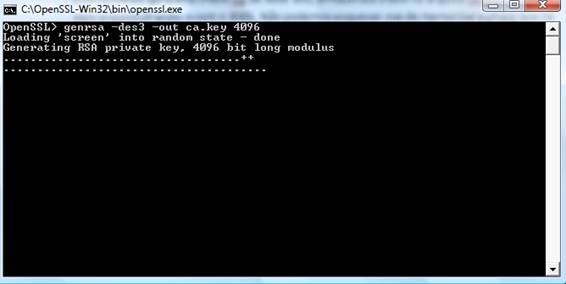

genrsa -des3 -out ca.key 4096Este comando gera uma chave rsa de 4096 bits, armazena a chave no arquivo ca.key e protege este arquivo cifrando-o com o 3DES.

Após executar o comando a tela da Figura 3 será exibida, esta tela mostra o comando sendo processado.

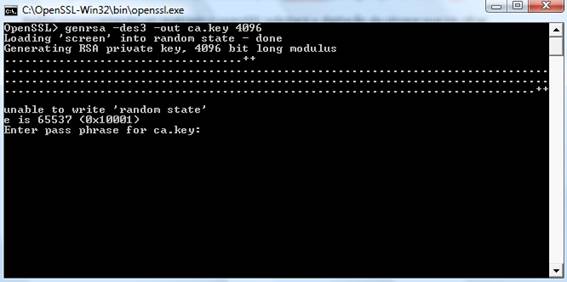

Após o processamento ser realizado o openSSL solicitará a digitaçăo da phrase que irá cifrar esta chave. Năo podemos nos esquecer de memorizar a phase. Para fins de exemplo digitamos “testphrase”. Segue a Figura 4, onde mostra a solicitaçăo da phrase.

Após isso será solicitado para confirmar a phrase digitada anteriormente, apenas devemos colocar a mesma phrase conforme digitado anteriormente.

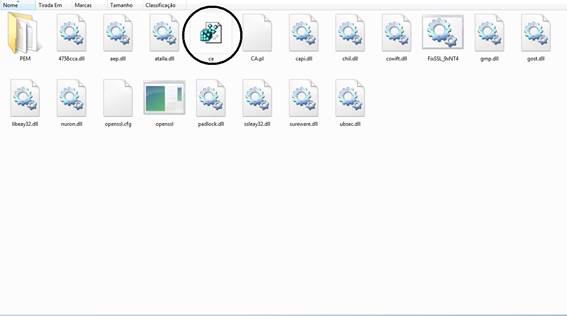

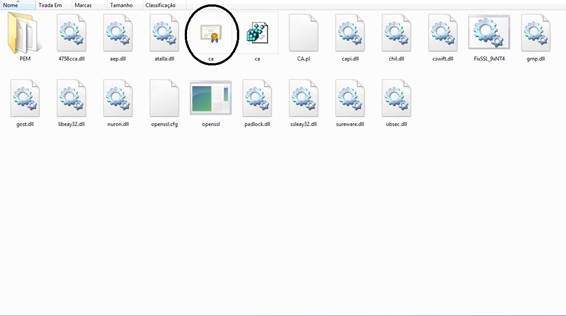

Na Figura 5 podemos observar a criaçăo do arquivo ca.key no diretório.

Figura 5. Arquivo ca.key criado no diretório.

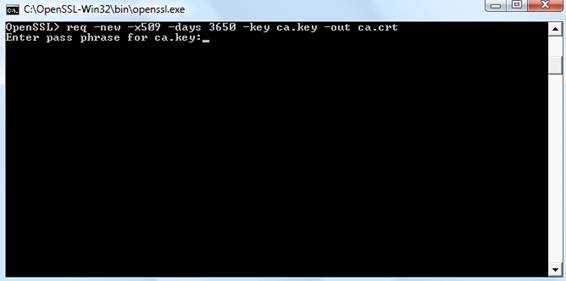

Após isso devemos gerar um certificado x509 que será válido por 10 anos (3650 dias) que conterá a chave pública do arquivo ca.key e será armazenado no arquivo ca.crt. Após executarmos o comando será necessário entrarmos com várias informaçőes que farăo parte do certificado. Portanto, basta executarmos o comando abaixo:

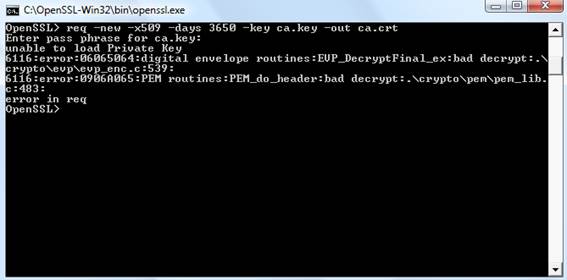

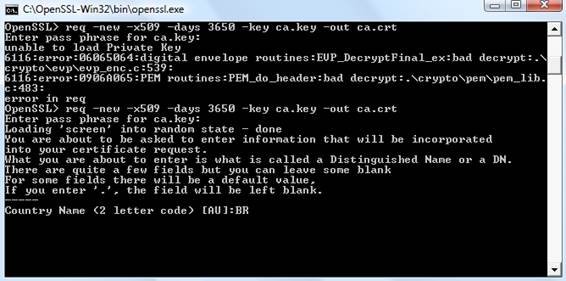

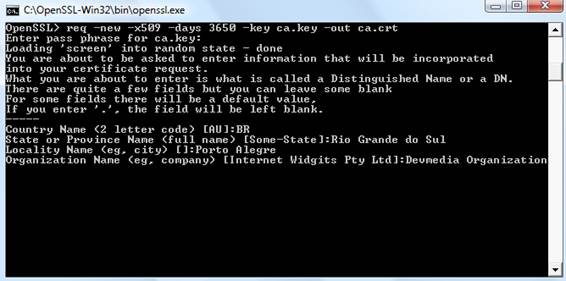

req -new -x509 -days 3650 -key ca.key -out ca.crtApós executar o comando podemos verificar a solicitaçăo da phrase conforme já digitado anteriormente. Segue a Figura 6 que mostra a solicitaçăo da phrase.

Digitando corretamente o comando o OpenSSL será solicitado para digitarmos o “Country Name” que deverá conter duas letras. No nosso caso digitamos BR de Brasil conforme mostra a Figura 8.

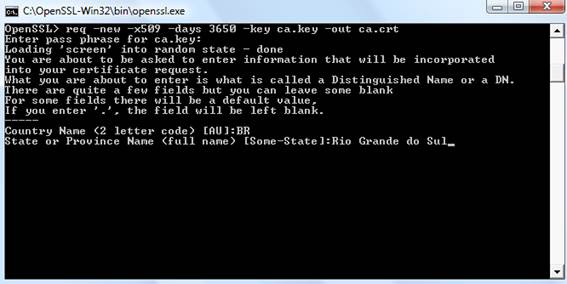

Após isso será solicitado o “State”. No nosso exemplo digitamos “Rio Grande do Sul” conforme mostra a Figura 9.

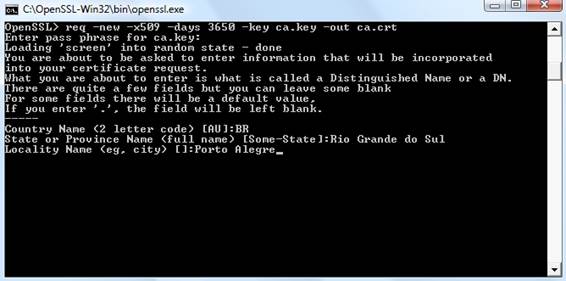

Agora será solicitada a “City”. No nosso exemplo de certificado colocamos “Porto Alegre” conforme mostra a Figura 10.

Agora será solicitado a “Organization Name”. No nosso exemplo colocaremos “Devmedia Organization” conforme mostra a Figura 11.

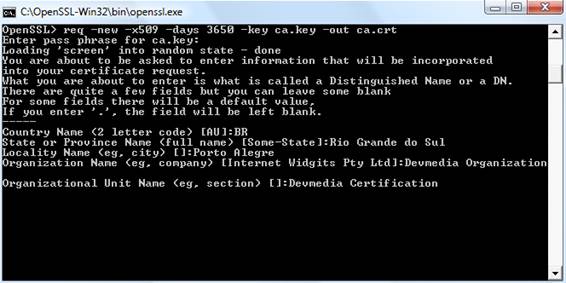

A próxima solicitaçăo é para digitarmos a “Organizational Unit Name”. No nosso exemplo colocaremos “Devmedia Certification” conforme mostra a Figura 12.

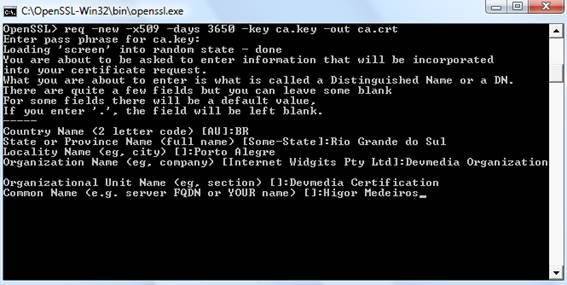

Após isso será solicitado o “Common Name”. No nosso exemplo colocaremos um nome próprio “Higor Medeiros” conforme mostra a Figura 13.

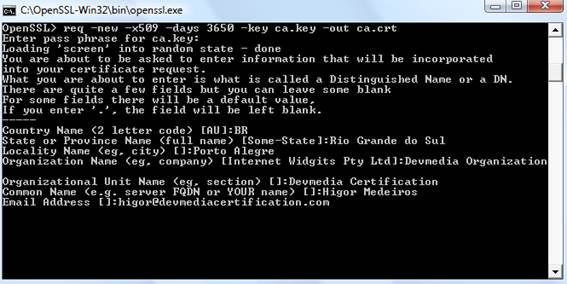

Agora será solicitado o “Email Address”. No nosso exemplo colocaremos o e-mail próprio higor@devmediacertification.com, conforme mostra a Figura 14.

Podemos verificar a criaçăo do certificado “ca.crt” no diretório conforme mostra a Figura 15.

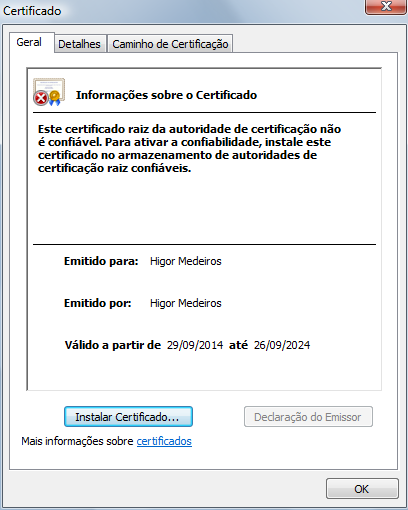

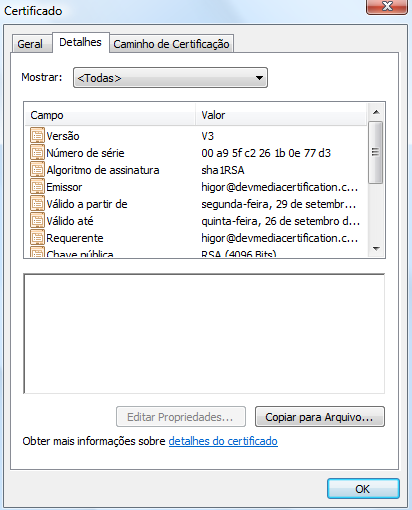

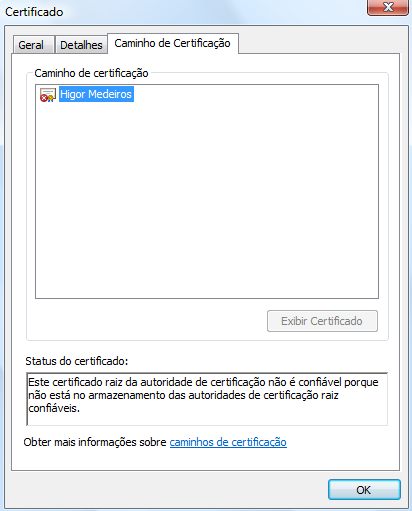

Clicando duas vezes no certificado podemos verificar diversas informaçőes como: para quem e por quem o certificado foi emitido, a validade do certificado, o seu algoritmo de assinatura, sua versăo, algoritmo de identificaçăo, chave pública, entre outras informaçőes. AsFiguras 16 a 18 mostram o certificado criado e cada uma das suas abas.

Após gerarmos o certificado raiz podemos gerar um certificado de um servidor. Para isso devemos executar o comando abaixo:

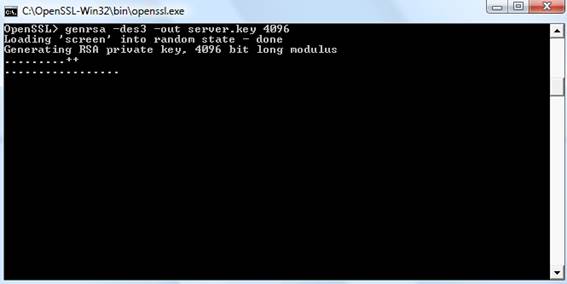

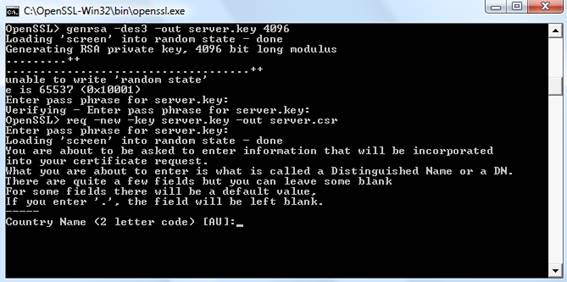

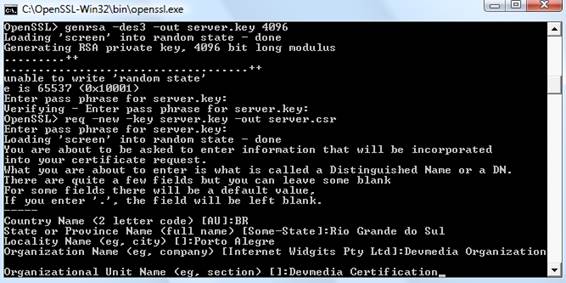

genrsa -des3 -out server.key 4096Este comando gera uma chave rsa para o servidor (server.key). A Figura 19 mostra o processamento do comando.

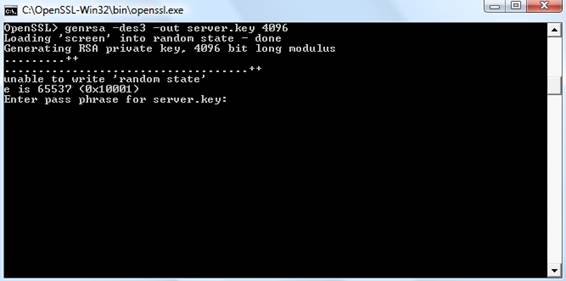

Após isso será solicitado a pass phrase, nesse caso digitaremos “testphrase” conforme mostra a Figura 20.

Após isso devemos confirmar a pass phrase digitando a mesma pass phrase digitada anteriormente.

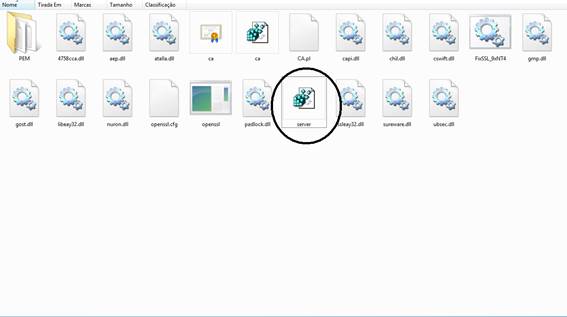

Na Figura 21 podemos observar a criaçăo do arquivo server.key no diretório.

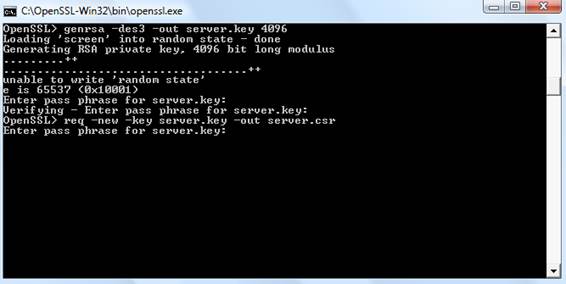

A seguir faremos uma requisiçăo de certificado (server.csr) com o comando abaixo:

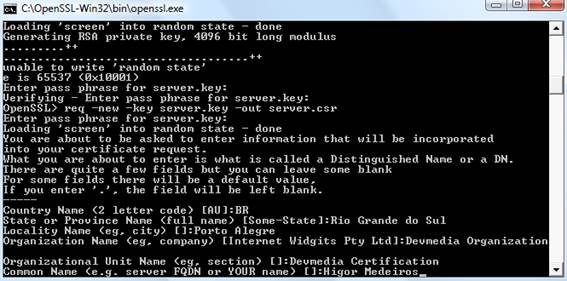

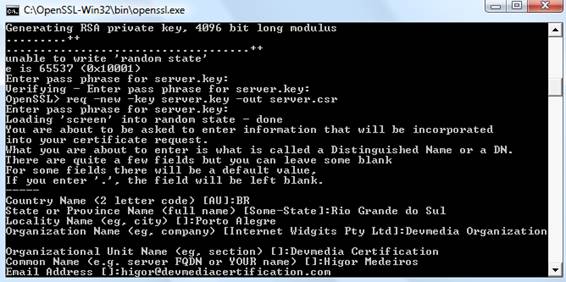

req -new -key server.key -out server.csrApós executar o comando acima teremos uma série de solicitaçőes para que possamos cria-lo. Porém primeiramente devemos inserir o pass phrase digitado anteriormente conforme mostra a Figura 22.

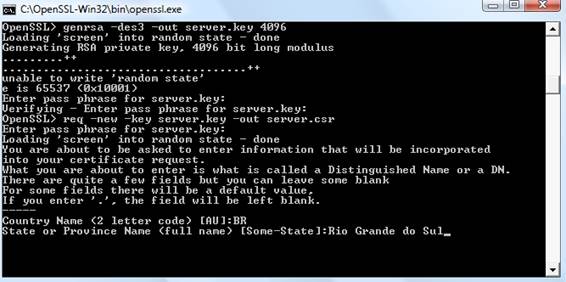

Digitando corretamente o comando o OpenSSL será solicitado para digitarmos o “Country Name” que deverá conter duas letras. No nosso caso digitamos BR de Brasil conforme mostra a Figura 23.

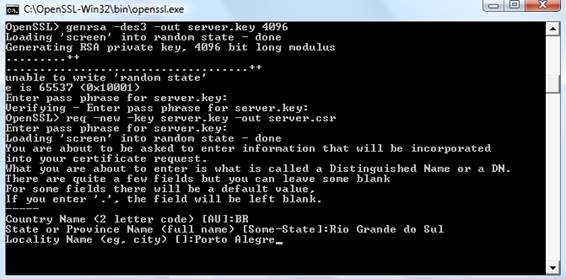

Após isso será solicitado o “State”. No nosso exemplo digitamos “Rio Grande do Sul” conforme mostra a Figura 24.

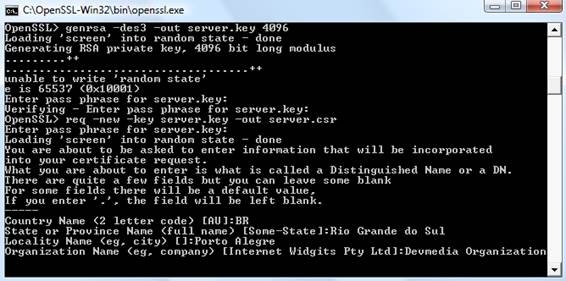

Agora será solicitada a “City”. No nosso exemplo de certificado colocamos “Porto Alegre” conforme mostra a Figura 25.

Agora será solicitado a “Organization Name”. No nosso exemplo colocaremos “Devmedia Organization” conforme mostra a Figura 26.

A próxima solicitaçăo é para digitarmos a “Organizational Unit Name”. No nosso exemplo colocaremos “Devmedia Certification” conforme mostra Figura 27.

Após isso será solicitado o “Common Name”. No nosso exemplo colocaremos um nome próprio “Higor Medeiros” conforme mostra a Figura 28.

Agora será solicitado o “Email Address”. No nosso exemplo colocaremos o e-mail próprio higor@devmediacertification.com conforme mostra a Figura 29.

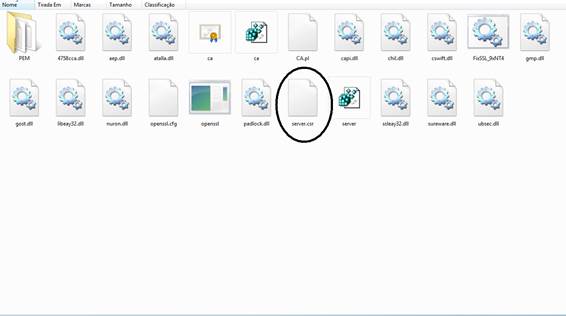

Podemos verificar a criaçăo do certificado “ca.crt” no diretório conforme mostra a Figura 30.

Feito isso devemos assinar o certificado com o certificado raiz. Para isso devemos utilizar o comando abaixo:

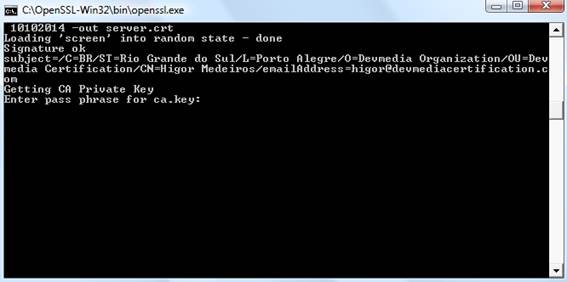

x509 -req -days 365 -in server.csr -CA ca.crt -CAkey ca.key -set_serial 10102014 -out server.crtApós a execuçăo do comando serăo apresentadas algumas informaçőes e a solicitaçăo do pass phrase novamente, conforme mostra a Figura 31.

Este comando assina a requisiçăo server.csr com o certificado ca.crt e gera um certificado server.crt. Uma diferença é que este certificado tem validade de um ano (365 dias) e um número série igual a 10102014.

Após todos esses passos realizados já temos um certificado digital raiz (ca.crt) e um certificado para o servidor (server.crt) que foi assinado pela nossa própria autoridade certificadora. Para usá-los também precisaremos das chaves ca.key e server.key.

Referęncias:

[1] STALLINGS, William. Criptografia e segurança de redes: Princípios e práticas, 4 ed. Săo Paulo: Prentice Hall, 2008.

[2] Certsign, disponível em http://www.certisign.com.br/certificado-digital

[3] Certificado Digital - ITI. Disponível em http://www.iti.gov.br/certificacao-digital/certificado-digital

Links Úteis

- ICP-Brasil:

A Infraestrutura de Chaves Públicas Brasileira – ICP-Brasil é uma cadeia hierárquica de confiança que viabiliza a emissăo de certificados digitais para identificaçăo virtual do cidadăo. - Instituto Nacional de Tecnologia da Informaçăo:

Site oficial do instituto de tecnologia do Brasil - Certificado Digital:

Na prática, o certificado digital ICP-Brasil funciona como uma identidade virtual que permite a identificaçăo segura e inequívoca do autor de uma mensagem ou transaçăo feita em meios eletrônicos, como a web.

Saiba mais sobre Assinaturas Digitais

- Ciclo de vida de uma Certificaçăo Digital em .NET

Neste artigo trataremos do Ciclo de Vida de um Certificado Digital, seus principais usos e exemplos de assinatura digital e criptografia com um Certificado de Cliente.

- Autenticaçăo de Usuários com Certificados Digitais

Atualmente todos estăo preocupados com a segurança e autenticidade de documentos e relacionamentos eletrônicos...

- O que é Certificado Digital? Os certificados digitais já săo uma realidade obrigatória no Brasil, principalmente para aqueles que lidam com softwares de automaçăo comercial.

Confira outros conteúdos:

Como se preparar para uma carreira dev...

Qualquer pessoa pode aprender a...

Do zero até o primeiro emprego como...

<Perguntas frequentes>

Utilizamos cookies para fornecer uma melhor experięncia para nossos usuários, consulte nossa política de privacidade.