Este artigo trata de como planejar e executar as configuraçőes necessárias para montar uma estrutura de alta disponibilidade para serviços, quer sejam de Internet ou năo, utilizando GNU/Linux.

Para que serve:

Serve para garantir que os serviços (banco de dados, servidores web etc.) estejam disponíveis para uso pelos Clientes mesmo quando da ocorręncia de problemas graves, tais como instabilidade ou falhas de hardware.

Em que situaçăo o tema é útil:

Quando vocę for responsável por manter um serviço que năo pode parar (24 h e 7 d) e/ou o mesmo tiver um alto número de acessos e vocę desejar minimizar os impactos que uma manutençăo ou problema de hardware venha causar.

No ambiente atual, a demanda para que os serviços estejam disponíveis 24x7 é maior e cada vez mais presente em todos os segmentos, da indústria ao varejo. Se antes era um requisito existente ou recurso disponível apenas para grandes ambientes, por conta de seu custo, hoje já é possível torná-lo acessível para uma audięncia muito maior através de ferramentas open source.

Neste contexto, este artigo apresentará como implementar um ambiente de alta disponibilidade utilizando apenas soluçőes open source. Contudo, antes de apresentarmos as ferramentas que estăo ŕ nossa disposiçăo, é preciso introduzir alguns termos comuns na área e esclarecer os limites da soluçăo proposta.

Alta disponibilidade e escalabilidade

A alta disponibilidade e escalabilidade săo requisitos desejáveis em qualquer sistema, e apesar de serem vistas com frequęncia juntas, as soluçőes que visam prover alta disponibilidade năo implicam em escalabilidade e vice-versa. Para fins deste artigo, podemos definir que:

• Alta disponibilidade é a capacidade de um sistema/servidor estar disponível por grandes períodos de tempo;

• Escalabilidade é a capacidade de oferecer serviços com qualidade aceitável mesmo com uma demanda crescente.

Este artigo abordará apenas o primeiro item, uma vez que o segundo requer um conhecimento muito mais específico da aplicaçăo que se deseja atender.

Paralisaçőes

Uma vez que um serviço é colocado ŕ disposiçăo dos usuários, uma pressăo, antes inexistente, se manifesta: o serviço deve estar disponível sempre que necessário!

Infelizmente, em qualquer ambiente temos que conviver com eventos que atuam para impedir o objetivo acima de ser satisfeito. Estes eventos săo as paralisaçőes dos servidores/serviços.

Para minimizarmos seus impactos temos que entender os tipos de paralisaçőes. Estas podem ser divididas em duas categorias:

• Năo planejadas: săo o resultado de falhas aleatórias (imprevisíveis) dos sistemas, associadas a componentes de hardware ou software. Como exemplo, temos discos rígidos com defeitos físicos, memórias com erros, fontes de alimentaçăo queimadas, entre outros;

• Planejadas (ou manutençőes): associadas a paralisaçőes agendadas para promover a atualizaçăo de hardware ou software. Costumam oferecer menor impacto ao negócio por normalmente serem realizadas em momentos de menor tráfego.

No caso das paralisaçőes năo planejadas, vocę pode ter uma postura preventiva, trocando, por exemplo, componentes antes do tempo médio do aparecimento de problemas. Entretanto, tal atitude năo é uma garantia de que o componente năo apresentará problemas antes dessa data.

Mas qual o impacto de uma paralisaçăo? Apesar de năo ser fácil quantificar o prejuízo de uma paralisaçăo, é possível realizar um simples exercício para se entender o potencial que um problema pode alcançar.

Suponha que vocę tenha um servidor que demora 5 minutos para completar o processo de reinicializaçăo. Se ele é responsável por atender a 100 requisiçőes por segundo, isso significa que teremos 5 minutos x 60 segundos x 100 requisiçőes por segundo = 30.000 requisiçőes năo atendidas!

Níveis de disponibilidade

Apesar do desejo de termos uma disponibilidade de 100%, este valor năo é realizável na prática. Por conta disso, precisamos definir qual o nível de disponibilidade, conhecido como SLA (Service Level Agreement – que define os níveis aceitáveis para um serviço), antes de desenharmos a nossa soluçăo.

Usualmente iniciamos estimando o tempo máximo desejável de parada (downtime) durante um ano de operaçăo medido em minutos, e encontramos qual a classe de disponibilidade que satisfaz o requisito utilizando a seguinte fórmula:

D = (1 - R) x 365 x 24 x 60 Onde D é o tempo máximo de parada em minutos e R é a razăo entre o tempo disponível e o indisponível. No mercado é comum encontrarmos os níveis conforme a Tabela 1.

|

Disponibilidade (%) |

Tempo de parada no ano |

|||

|

99 |

3,65 dias |

|||

|

99,9 |

8,76 horas |

|||

|

99,99 |

52,6 minutos |

|||

|

99,999 |

5,26 minutos |

|||

|

99,9999 |

30 segundos |

|||

Tabela 1. Níveis de disponibilidade

Como atingir a alta disponibilidade?

Uma das maneiras de se atingir a alta disponibilidade está em se desenvolver ou utilizar sistemas tolerantes a falhas. Nestes sistemas, a falha de um componente năo afeta a operaçăo, pois é compensada por outro de maneira transparente e automática.

Se considerarmos apenas o contexto de hardware, os sistemas tolerantes a falhas, normalmente proprietários, possuem partes redundantes, ou seja, componentes adicionais que săo acionados quando o principal apresenta falha. Nesta categoria encontramos CPUs, memória, disco, fontes de alimentaçăo e refrigeraçăo.

Por sua característica proprietária, os sistemas tolerantes a falhas possuem custos elevados, o que impede a sua adoçăo fora de ambientes nos quais recursos de pessoal técnico ou financeiros sejam abundantes. Ou pelo menos impedia até o lançamento de projetos como o Linux HA (Linux High Availability – é um conjunto de ferramentas disponíveis para ambiente GNU/Linux).

Com o Linux HA temos acesso a soluçőes, via software, para alcançar os níveis de disponibilidade sem trazer os altos custos de soluçőes proprietárias.

Construindo a soluçăo de disponibilidade

Para a construçăo de nossa soluçăo nos basearemos na redundância de componentes comuns (commodity hardware – hardware comum encontrado no mercado) e de software para detectar a falha e promover a recuperaçăo automática.

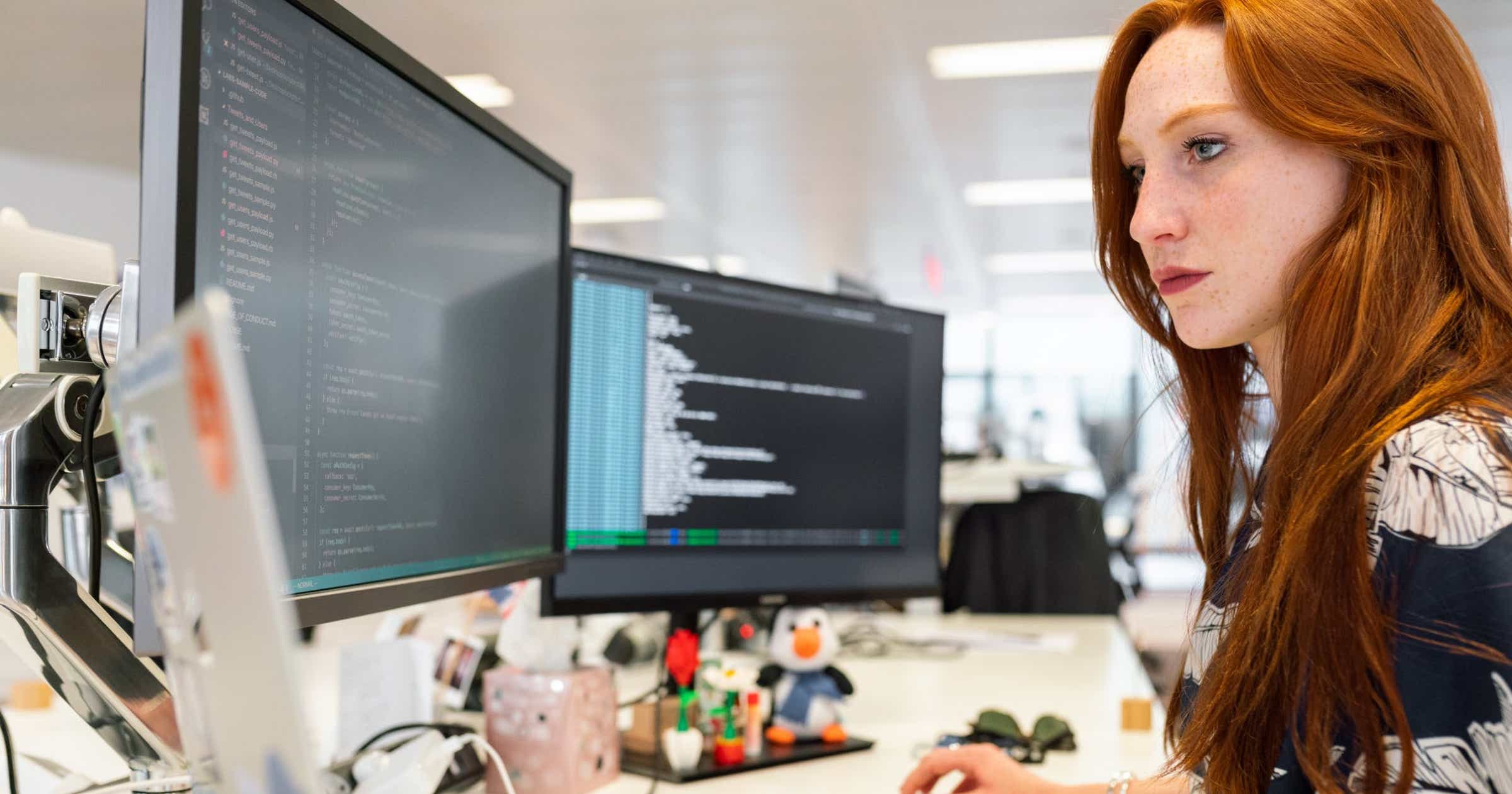

Neste artigo assumiremos um ambiente exemplo como visto na Figura 1. Em nosso ambiente temos um servidor WWW, que serve os arquivos e aplicativos de nossa empresa para o mundo.

Figura 1. Servidor WWW.

Obviamente, como temos apenas um servidor, qualquer mau funcionamento nele que acarrete uma paralisaçăo, programada ou năo, irá impedir que os usuários acessem os aplicativos lá hospedados.

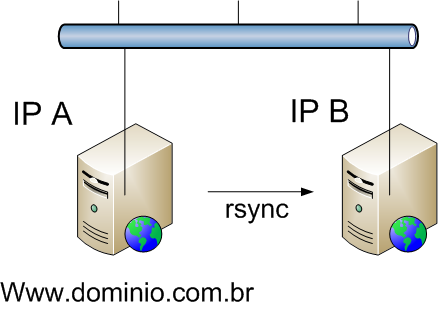

A primeira abordagem que podemos assumir é duplicar o hardware e de alguma maneira sincronizar o conteúdo de ambos os servidores. Na Figura 2 podemos ver tal abordagem utilizando uma ferramenta comum no ambiente Unix, o rsync.

O rsync é uma ferramenta que permite sincronizar o conteúdo de disco (partiçőes, arquivos, etc.) remotamente e de maneira eficiente. Ele só leva as mudanças que aconteceram entre uma sincronizaçăo e outra. Assim, se vocę faz uma sincronizaçăo a cada cinco minutos, ele só leva as mudanças ocorridas nesse período, em vez de copiar todo o conteúdo novamente.

Dessa forma, se seu site está configurado para apontar para o IP A e o servidor apresenta problema, vocę pode reconfigurar a máquina reserva para usar o mesmo IP e assim seus usuários voltarăo a acessar o conteúdo – pelo menos o que existia até a última sincronizaçăo (ver Figura 3).

Figura 2. Redundância com o rsync.

Figura 3. Servidor backup em açăo.

A soluçăo anterior funciona em alguns ambientes, mas possui muitos limitantes para a realidade pretendida:

• A sincronizaçăo é periódica. Com isso, todos os dados atualizados entre uma sincronizaçăo e outra săo perdidos em caso de falha; ou seja, se o servidor de backup sincroniza a cada 1 hora e o principal ficar inacessível nesse intervalo, vocę colocará o servidor de backup com dados incompletos em seu lugar;

• A configuraçăo é manual. A troca do IP do servidor backup e inicializaçăo dos serviços é manual. Isso representa um tempo para recuperaçăo elevado.

Tais restriçőes nos impendem de alcançar níveis de SLA aceitáveis para a maioria das necessidades. Dessa forma, precisamos utilizar outra abordagem que partirá do mesmo princípio (redundância de hardware), mas se valerá de dois componentes do Linux HA: DRBD (Distributed Replicated Block Device) e o Heartbeat para resolver as limitaçőes vistas com a proposta do rsync.

O DRBD se apresenta para o sistema operacional como um sistema de blocos, assim como um disco rígido. A diferença é que quando o sistema operacional manda escrever nesse dispositivo ele o faz via rede em um dispositivo remoto. Daí o seu caráter distribuído. Por se apresentar como um sistema de blocos ele é transparente para o sistema operacional, que acredita estar gravando localmente como em qualquer dispositivo.

O Heartbeat, por sua vez, é o nosso agente de monitoramento. Ele fica monitorando os elementos que irăo compor nossa soluçăo e ao detectar que o elemento considerado ativo (primário) năo está respondendo, ele se encarrega de promover o elemento passivo (secundário) de maneira que o mesmo assuma todos os serviços do elemento ativo.

Nossa meta é criar um ambiente que permita em até 30 segundos detectar a falha e automaticamente possibilitar que o servidor backup assuma os serviços oferecidos pelo servidor principal.

Anatomia da soluçăo

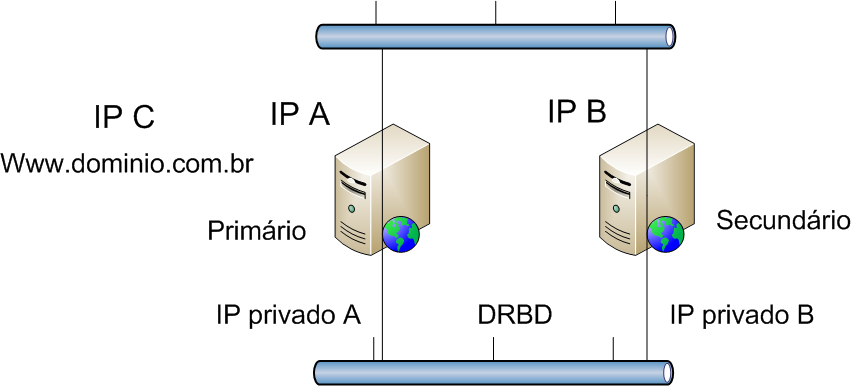

Neste artigo iremos montar um ambiente de alta disponibilidade para um servidor Web. Nossa soluçăo, vista na Figura 4, é composta de quatro componentes:

1. Um servidor primário – sistema operacional Linux, com duas interfaces de rede e responsável inicialmente por prover o serviço de Web através do Apache;

2. Um servidor secundário – sistema operacional Linux, com duas interfaces de rede;

3. Um barramento de rede principal ou público – é o barramento de rede pelo qual os Clientes irăo acessar o servidor;

4. Um barramento de rede secundário ou privado – é o barramento interno, utilizado apenas para a sincronizaçăo (replicaçăo) dos dados do servidor primário para o secundário.

Figura 4. Soluçăo com DRBD+Heartbeat

Na soluçăo usando o DRBD+Hearbeat resolvemos as duas restriçőes citadas anteriormente (ver Figuras 2 e 3):

• Sincronizaçăo dos dados transparente. Por se comportar como um disco convencional para o sistema operacional (DRBD), toda e qualquer operaçăo de escrita é transmitida para o ponto secundário automaticamente e de maneira síncrona;

• Configuraçăo automática. O Hearbeat ao perceber que o ponto primário năo está operante, faz com que o nó secundário assuma o seu papel realizando configuraçőes, como de IP, de forma automática.

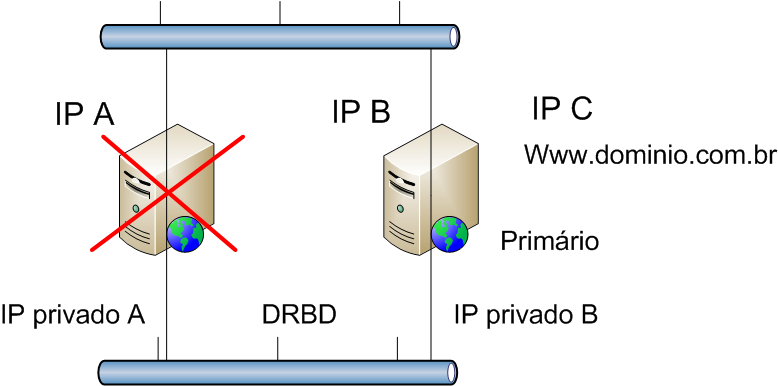

Na Figura 5 vemos o que acontece quando ocorre a falha do ponto primário. O servidor B irá assumir o papel do nó primário, passando a responder pelo IP C (associado ao serviço www.dominio.com.br) e iniciará o servidor Apache localmente.

Figura 5. Falha no servidor primário.

Configurando o ambiente

Em nosso exemplo estamos montando uma soluçăo HA para um servidor Web. Usaremos nos dois servidores o sistema operacional Linux com a distribuiçăo CentOS 5.x, os pacotes do Apache, DRBD e o Heartbeat.

Para baixar estas aplicaçőes, acesse os endereços listados no final do artigo na seçăo Links.

Apesar dos procedimentos de instalaçăo diferirem quanto ŕ distribuiçăo escolhida, todos os pacotes săo encontrados nas distribuiçőes mais recentes.

Para montar um ambiente, usaremos como exemplo os parâmetros abaixo:

Servidor A

Interface pública: 172.16.117.162 / 255.255.255.0

Interface privada: 192.168.0.2 / 255.255.255.0

Nome: node0

Servidor B

Interface pública: 172.16.117.163 / 255.255.255.0

Interface privada: 192.168.0.3 / 255.255.255.0

Nome: node1

IP público do serviço Web

172.16.117.160

É importante que em ambos os servidores o serviço do Apache esteja configurado para năo se iniciar automaticamente. Esse controle será feito pelo Heartbeat.

Agora realize as etapas descritas a seguir nos dois servidores, salvo onde explicitamente for indicado para realizar apenas no servidor primário.

1Ş Etapa: configurando o DRBD

O DRBD é responsável pela sincronizaçăo dos dados entre os nós. É desta maneira que é possível usá-lo sem que as aplicaçőes que fazem uso daquela partiçăo tenham que ser modificadas para se beneficiar da replicaçăo.

O arquivo de configuraçăo do DRBD padrăo é o /etc/drbd.conf. Usualmente é criado um de exemplo no processo de instalaçăo do pacote. Em nosso exemplo teremos o arquivo apresentado na Listagem 1.

Listagem 1. Arquivo de configuraçăo do DRBD.

resource apache

{

protocol C;

startup { wfc-timeout 0; degr-wfc-timeout 120; }

disk { on-io-error detach; }

net { cram-hmac-alg "sha1"; shared-secret “senha"; }

syncer { rate 10M; }

on node0 {

device /dev/drbd0;

disk /dev/sdb;

address 192.168.0.2:7788;

meta-disk internal;

}

on node1 {

device /dev/drbd0;

disk /dev/sdb;

address 192.168.0.3:7788;

meta-disk internal;

}

}

resource apache Na sequęncia definimos os nós. Abaixo apresentamos um fragmento do mesmo arquivo de configuraçăo, com foco apenas nos parâmetros que definem um recurso:

on node0 {

device /dev/drbd0;

disk /dev/sdb;

address 192.168.0.2:7788;

meta-disk internal;

}

on node1 {

device /dev/drbd0;

disk /dev/sdb;

address 192.168.0.3:7788;

meta-disk internal;

} Em nosso caso temos no primeiro nó (node0) um dispositivo /dev/drbd0 que é mapeado para o disco físico /dev/sdb, e vemos que ele fica escutando no IP 192.168.0.2 na porta 7788.

Ao observarmos o segundo nó, vemos que com exceçăo do IP, que é o IP privado do servidor B, as demais configuraçőes săo as mesmas.

Para entendermos o que foi feito é preciso explicar que, em nosso exemplo, existe um segundo disco (/dev/sdb) em cada servidor e que criamos em cada nó um dispositivo (/dev/drbd0) que gravará e lerá os dados desse disco.

O nosso sistema operacional irá gravar na partiçăo drbd0 achando que se trata de um disco físico local (como /dev/sda) e os dados serăo replicados para o nó que estiver em modo secundário de forma automática. Assim, se houver uma pane no servidor primário, o segundo terá uma cópia exata dos dados até o momento anterior da pane.

Após criar o arquivo de configuraçăo, copie o mesmo manualmente para o segundo servidor (já que ele é idęntico) e execute como usuário root o comando a seguir na console dos dois servidores:

drbdadm create-md apache O drbdadm é um utilitário que é instalado com o DRBD e lhe permitirá consultar e alterar o comportamento do nó, se necessário.

Neste ponto, o DRBD irá iniciar o processo de inicializaçăo do dispositivo /dev/drbd0, conforme a Listagem 2.

Listagem 2. Processo de inicializaçăo do dispositivo drbd0.

v08 Magic number not found

v07 Magic number not found

About to create a new drbd meta data block on /dev/sdb.

. ==> This might destroy existing data! <==

Do you want to proceed? [need to type 'yes' to confirm] yes

Creating meta data... initialising activity log NOT initialized bitmap (256 KB) New drbd meta data block sucessfully created. O tempo necessário para esse procedimento dependerá do tamanho do disco (ou partiçăo) usado.

Agora vocę deve iniciar o serviço do DRBD com o comando:

service drbd start Se ocorreu tudo bem, ambos os nós estarăo marcados como secundários. Entăo execute o comando abaixo em ambos os servidores:

cat /proc/drbd Ele irá mostrar o status do sistema de controle do DRBD para que vocę veja como se encontram os dispositivos criados, qual o papel de cada dispositivo (primário/secundário) no servidor onde o comando foi executado e se está sincronizado ou năo.

O resultado apresentado na Listagem 3 indica que o dispositivo do DRBD foi criado e que ambos os nós estăo no modo secundário.

Listagem 3. O processo de inicializaçăo do drbd0 foi concluído.

version: 8.0.4 (api:86/proto:86) SVN Revision: 2947 build by buildsvn@c5-i386-build, 2007-07-31 19:17:18

. 0: cs:Connected st:Secondary/Secondary ds:Inconsistent/Inconsistent C r---

. ns:0 nr:0 dw:0 dr:0 al:0 bm:0 lo:0 pe:0 ua:0 ap:0

. resync: used:0/31 hits:0 misses:0 starving:0 dirty:0 changed:0 act_log: used:0/257 hits:0 misses:0 starving:0 dirty:0 changed:0 Agora vocę deve escolher um dos dois nós para considerar como primário. Como ambos neste momento năo possuem nenhum conteúdo, na prática vocę pode selecionar qualquer um deles. Para padronizarmos, iremos executar o comando abaixo no node0:

drbdadm -- --overwrite-data-of-peer primary apache O comando irá instruir o servidor onde ele foi executado; em nosso caso node0, que ele deve copiar o conteúdo dos blocos do disco do servidor primário para o secundário.

Como no DRBD nós associamos um nome a cada partiçăo criada, estamos fazendo isso para o resource apache. Caso vocę tivesse mais de um resource, vocę deveria fazę-lo para todos os resources existentes.

Agora, se repetirmos o cat /proc/drbd a partir do node0, devemos ver o resultado exibido na Listagem 4.

Listagem 4. Processo de sincronizaçăo entre o nó primário e secundário.

0: cs:SyncTarget st:Primary/Secondary ds:Inconsistent/Inconsistent C r---

. ns:0 nr:68608 dw:68608 dr:0 al:0 bm:4 lo:0 pe:0 ua:0 ap:0

. [>...................] sync'ed: 0.9% (8124/8191)M finish: 0:12:05 speed: 11,432 (11,432) K/sec resync:

used:0/31 hits:4283 misses:5 starving:0 dirty:0 changed:5 act_log: used:0/257 hits:0 misses:0 starving:0

dirty:0 changed:0 Neste momento ele indica que está realizando o processo de sincronizaçăo entre o servidor primário e o secundário. No exemplo da Listagem 4 o DRBD se encontra em 0.9% da sincronizaçăo e estima que necessitará de mais 12 minutos e 5 segundos para concluir. O tempo real dependerá do tamanho e performance dos discos de cada servidor e da rede.

Quando o DRBD concluiu o processo de sincronizaçăo vocę ficou com dois dispositivos, um em cada nó, com o mesmo conteúdo de cada bloco do disco físico. Os blocos estăo, entretanto, sem nenhuma formataçăo específica. Para poder usar o disco para armazenar o conteúdo vocę precisa formatar a partiçăo.

Deste modo, quando o valor estiver em 100%, execute o seguinte comando no node0:

mkfs.ext3 /dev/drbd0 Feito isso, vocę já pode montar a partiçăo e começar a usá-la.

mkdir /mnt/apache

mount /dev/drbd0 /mnt/apache Com isso já conseguimos resolver metade de nosso objetivo. Tudo que venha a ser escrito em /mnt/apache será replicado automaticamente no node1.

Para darmos continuidade ao processo, iremos desmontar a partiçăo /dev/drbd0 recentemente criada. A funçăo do Heartbeat será gerenciar e cuidar de montar e desmontar as partiçőes automaticamente. Para isso, execute:

umount /mnt/apache O próximo passo é configurar o Heartbeat para que monitore o sistema e promova o servidor secundário a primário, quando necessário.

2Ş Etapa: Configurando o Heartbeat

O Heartbeat é uma ferramenta de monitoramento bastante versátil. Para a finalidade de nossa soluçăo, estaremos interessados em tręs arquivos de configuraçăo: /etc/ha.d/authkeys, /etc/ha.d/ha.cf e /etc/ha.d/haresources.

No /etc/ha.d/authkeys vocę irá configurar um código e uma senha que deverăo ser usados por ambos os nós na comunicaçăo do Heartbeat:

auth 1

1 sha1 senha-do-heartbeat O auth 1 indica o código a ser usado para identificar os servidores que participarăo da comunicaçăo, e na linha seguinte qual a senha a ser usada para garantir que apenas os nós participantes possam se identificar.

No /etc/ha.d/ha.cf vocę deve configurar os parâmetros que serăo usados pelo Heartbeat para monitorar os nós e que critérios usar para tomar a decisăo se um nó está operante ou năo (Listagem 5).

Listagem 5. Configuraçăo do Heartbeat.

keepalive 1

deadtime 10

warntime 5

initdead 120

udpport 694

ping 172.16.117.1

bcast eth1

auto_failback off

node 172.16.117.162

node 172.16.117.163 Aqui os pontos principais săo:

• deadtime: número de segundos sem comunicaçăo a partir do qual o nó é considerado “morto”;

• ping: indica qual o endereço IP que o Heartbeat irá monitorar. Em nosso exemplo estamos monitorando o gateway;

• bcast: indica qual a interface de rede no qual os pacotes de controle do Heartbeat serăo enviados;

• auto_failback: caso um nó seja detectado como morto e depois volte ŕ atividade ele deve (ou năo) ser auto promovido a primário. Em nosso caso optamos por avaliar manualmente o evento e decidir qual nó deve ser o primário em um caso desses;

• node: indica os IPs da rede pública onde o Heartbeat está instalado.

A parte mais importante para nossa configuraçăo está no último arquivo (haresources). É nele que indicaremos o que o Heartbeat deverá fazer quando detectar um problema e precisar elevar um nó de secundário para primário e vice-versa:

node0 IPaddr::172.16.117.160/24 drbddisk::apache Filesystem::/dev/drbd0::/mnt/apache::ext3::defaults httpd Em nosso exemplo estamos indicando que o nó que estiver como primário deverá configurar o IP 172.16.117.160/255.255.255.0, montar a partiçăo /dev/drbd0 como /mnt/apache e iniciar o serviço httpd.

No manual do Heartbeat estăo descritas todas as opçőes válidas, mas é importante entender que o processamento desse arquivo acontece na seguinte ordem:

• Da esquerda para a direita e de cima para baixo. Quando um nó está sendo promovido a primário ele inicia executando os comandos nessa sequęncia;

Ou:

• Da direita para a esquerda e de baixo para cima. Quando um nó está sendo rebaixado de primário para secundário ele inicia executando os comandos nessa sequęncia.

É importante que entendamos esta ordem e o porquę dela antes de criarmos nosso haresources.

Quando um nó está se ativando e for decidido que ele é primário, ele irá começar criando um alias com o IP indicado. Este IP é o nosso IP público associado ao servidor Web www.dominio.com.br. Em seguida ele irá montar a partiçăo DRBD no diretório que nós indicamos e só depois irá inicializar o serviço do Apache. Após a inicializaçăo do Apache, quem tentar acessar o serviço irá visualizar a página normalmente.

O nó secundário ficará monitorando e, através do DRBD, sincronizando as modificaçőes na partiçăo criada.

Agora suponha que aconteça algo com o nó primário que o impeça de se comunicar com o gateway, por exemplo: a porta do switch apresente problema ou o cabo de rede seja desconectado.

O Heartbeat detectará este problema e após 10 segundos avisará ao nó secundário que ele deve ser promovido. Esse tempo de 10 segundos serve para evitar que pequenas interrupçőes temporárias gerem falsos positivos e provoquem a alteraçăo desnecessária. Para isso o Heartbeat irá, no atual nó primário (node0), desligar o serviço do Apache, desmontar a partiçăo e remover o alias do IP.

No node1 ele fará exatamente o que fez quando o node0 foi ativado, e desta maneira, em menos de 30 segundos, os usuários que estivessem acessando o site www.dominio.com.br seriam atendidos pelo novo servidor sem tomar conhecimento da mudança ou qualquer intervençăo manual.

3Ş Etapa: Testando

Ao chegarmos nessa etapa já temos todos os componentes responsáveis pela alta disponibilidade configurados. O que precisamos fazer agora é realizar ajustes no Apache para que ele trabalhe corretamente com nossa soluçăo.

Deste modo, antes de efetuarmos os testes, existem dois passos necessários:

• Configurar o Apache para disponibilizar o conteúdo da partiçăo criada e năo do lugar padrăo. Como o Apache por padrăo utiliza o diretório /var/www/html, é necessário alterá-lo para o /mnt/apache;

• Iniciar o Heartbeat em ambos servidores.

Primeiro configure o Apache para usar o /mnt/apache como DocumentRoot. Isso pode ser feito editando o arquivo de configuraçăo /etc/httpd/conf/httpd.conf. Assim, procure as entradas DocumentRoot e Directory que apontarem para /var/www/html e mude-as para /mnt/apache.

Em seguida inicie o Heartbeat em ambos os nós. Até o momento ele estava configurado, mas năo estava em uso.

/etc/init.d/heartbeat start Com isso, o Heartbeat irá ler os arquivos de configuraçăo que apresentamos anteriormente e executar os comandos que criamos no arquivo haresources.

Neste momento, se observarmos no node0 as interfaces de rede através do comando ifconfig, é possível notar que foi criado um alias (eth0:0) para a interface com o IP público, como destaca a Listagem 6.

Listagem 6. Listagem das interfaces de rede e seus endereços após o Heartbeat iniciar o node0.

eth0 Link encap:Ethernet HWaddr 00:0C:29:DA:14:35

inet addr:172.16.117.162 Bcast:172.16.117.255 Mask:255.255.255.0

eth0:0 Link encap:Ethernet HWaddr 00:0C:29:DA:14:35

inet addr:172.16.117.160 Bcast:172.16.117.255 Mask:255.255.255.0

eth1 Link encap:Ethernet HWaddr 00:0C:29:DA:14:3F

inet addr:192.168.0.2 Bcast:192.168.0.255 Mask:255.255.255.0 É possível ainda verificar que ele montou a partiçăo que irá conter o resultado, através do comando df:

Filesystem 1K-blocks Used Available Use% Mounted on

/dev/drbd0 507696 10549 470936 3% /mnt/apache Em seguida verifique que ele iniciou o serviço do Apache. Use o comando ps –aux | grep httpd:

4528 Ss /usr/bin/httpd

4537 S /usr/bin/httpd Se observarmos o log do Heartbeat, podemos ver as operaçőes sendo executadas e ele fazendo com que os recursos (IP, disco e serviço) migrem de um nó para o outro. O log fica localizado em /var/log/messages (veja a Listagem 7).

Listagem 7. O Heartbeat associa o IP 172.16.117.160 ao nó ativo.

node0 heartbeat: info: Local Resource acquisition completed.

node0 harc: info: Running /etc/ha.d/rc.d/ip-request-resp ip-request-resp

node0 ip-request-resp: received ip-request-resp IPaddr::172.16.117.160/24 OK yes

node0 ResourceManager: info: Acquiring resource group: node0 IPaddr::172.16.117.160/24 drbddisk::apache

Filesystem::/dev/drbd0::/mnt/apache::ext3::defaults httpd

node0 IPaddr: INFO: Resource is stopped

node0 ResourceManager: info: Running /etc/ha.d/resource.d/IPaddr 172.16.117.160/24 start Na parte em negrito da Listagem 7 vemos que o Heartbeat começou a executar os comandos que configuramos no arquivo haresources. Note que o Heartbeat primeiro cria o alias com IP 172.16.117.160.

Listagem 8. O Heartbeat monta a partiçăo para uso e inicia o Apache.

node0 IPaddr: INFO: Using calculated nic for 172.16.117.160: eth0

node0 IPaddr: INFO: Using calculated netmask for 172.16.117.160: 255.255.255.0

node0 IPaddr: INFO: eval ifconfig eth0:0 172.16.117.160 netmask 255.255.255.0 broadcast 172.16.117.255

node0 IPaddr: INFO: Success

node0 Filesystem: INFO: Resource is stopped

node0 ResourceManager: info: Running /etc/ha.d/resource.d/Filesystem /dev/drbd0 /mnt/apache ext3 defaults start

node0 Filesystem: INFO: Running start for /dev/drbd0 on /mnt/apache

node0 kernel: kjournald starting. Commit interval 5 seconds

kernel: EXT3 FS on drbd0, internal journal

node0 kernel: EXT3-fs: mounted filesystem with ordered data mode.

node0 Filesystem: INFO: Success Na Listagem 8 vemos que o Heartbeat montou a partiçăo /dev/drbd0 como /mnt/apache. Ainda na Listagem 8, também notamos que o Heartbeat iniciou o serviço do Apache para receber as requisiçőes de páginas Web.

node0 ResourceManager: info: Running /etc/init.d/httpd start Nesse momento, se vocę acessar o endereço http://172.16.117.160, verá o conteúdo que estiver na partiçăo /mnt/apache.

Para vermos a troca de identidades, ou seja, quem é o nó primário (ativo) e quem é o nó secundário (passivo) basta desconectar o cabo de rede do servidor node0.

Ao fazer isso, o node1 assumirá o papel como nó primário em poucos segundos. Depois acesse o servidor node1 e veja o conteúdo do arquivo /var/log/messages.

Listagem 9. Log do servidor secundário no momento que o Heartbeat detecta que o outro nó está inoperante.

node1 heartbeat: info: Link node0:eth1 dead.

node1 ipfail: info: Status update: Node node0 now has status dead

node1 harc: info: Running /etc/ha.d/rc.d/status status

node1 heartbeat: info: No local resources [/usr/share/heartbeat/ResourceManager listkeys node1] to acquire. O log exibido na Listagem 9 ilustra o momento em que node1 detecta que node0 está inoperante e com isso identifica que precisa se apoderar dos recursos.

Se vocę repetir os comandos vistos quando iniciamos o Heartbeat, mas agora no node1, verá que ele assumiu o alias, montou a partiçăo e iniciou o servidor apache.

Conclusăo

Ao longo deste artigo vimos como é possível configurar dois servidores para prover um serviço de alta disponibilidade, com tempo de parada inferior a 30 segundos, utilizando-se apenas de hardware convencional e de software livre.

Os conceitos vistos aqui podem ser utilizados essencialmente em qualquer servidor/serviço. Servidores de arquivo (como Samba ou NFS) e ainda servidores de banco de dados săo candidatos ideais e podem ser configurados para trabalhar nessa estrutura com um mínimo de esforço.

A etapa mais importante é a de definir as açőes que o Heartbeat deverá executar ao iniciar um nó primário e ao transferir os recursos para o secundário. Isso lhe permitirá identificar as modificaçőes, se houver, nas configuraçőes dos serviços a serem oferecidos e atingir padrőes de disponibilidade antes só alcançáveis com grandes investimentos.

Tudo isso com recursos disponíveis a qualquer um com uma conexăo ŕ Internet e um pouco de dedicaçăo.

Linux-HA

www.linux-ha.org

Planet HA

www.planet-ha.org

MySQL com DRBD

www.mysql.com/drbd

DRBD

www.drbd.org