Recursos especiais neste artigo:

Contém nota Quickupdate.

O Wireshark é uma ferramenta de captura de tráfego de rede sob licença GNU GPLv2 que permite visualizar das mais variadas formas os pacotes que trafegam por uma determinada interface de rede. Uma das características da ferramenta é a sua interface gráfica, que permite ao usuário visualizar e selecionar o tipo de tráfego desejado. Devido a sua eficięncia e possibilidade de funcionamento em diferentes sistemas operacionais, o Wireshark se tornou o principal software do gęnero. Dessa forma, este artigo tem por objetivo descrever as principais características do Wireshark, mostrar o funcionamento básico da ferramenta e fornecer exemplos sobre as diversas aplicaçőes práticas do Wireshark.

Em que situaçăo o tema é útil

Os pontos destacados neste

artigo serăo úteis para a compreensăo do funcionamento e importância dos

analisadores de pacotes, especialmente o Wireshark. Os conceitos e exemplos expostos

no texto também permitirăo a familiarizaçăo teórica e prática do tema pelos

profissionais e usuários da área de infraestrutura de tecnologia da informaçăo.

Análise do tráfego de rede com o

Wireshark

Neste artigo serăo

apresentadas as principais características da ferramenta de captura de pacotes

Wireshark. Serăo descritos: o funcionamento básico de um analisador de pacotes,

os tręs módulos principais que compőem a arquitetura do Wireshark e os

primeiros passos para o uso da ferramenta. Também será mostrado um breve

exemplo da captura de pacotes TCP e HTTP usando filtros. Por fim, serăo

expostas algumas aplicaçőes práticas em que o Wireshark pode ser utilizado com

o intuito de melhorar a geręncia e administraçăo das redes de computadores.

A rápida difusăo do acesso ŕ Internet em diversos dispositivos da rede aumenta a complexidade das atuais redes de comunicaçăo. Consequentemente, a geręncia de tais redes também se torna problemática, exigindo dos administradores o conhecimento detalhado de seu ambiente.

A própria experięncia adquirida com o trabalho e o uso de ferramentas específicas auxilia a realizaçăo dessa complexa tarefa. O uso de ferramentas como Nagios e MRTG, além da possibilidade da coleta de informaçőes utilizando o protocolo SNMP, săo alguns exemplos de como a monitoraçăo constante da rede pode ser realizada. Porém, mesmo com a monitoraçăo permanente da rede, determinados problemas somente podem ser solucionados mediante uma investigaçăo detalhada nos pacotes que trafegam na rede. Os analisadores de tráfego săo as ferramentas responsáveis por essa investigaçăo.

Wireshark é um software criado com esse propósito, analisar o tráfego de rede. Tais softwares também săo conhecidos como analisadores de pacotes ou ainda “sniffers” de rede (ver Nota DevMan 1). Devido a sua eficięncia e possibilidade de funcionamento em várias plataformas, o Wireshark se tornou o principal software do gęnero.

Os principais objetivos das ferramentas que analisam o tráfego de rede săo: monitorar e detectar comportamento anômalo nos diversos equipamentos que compőem uma rede de comunicaçăo. Porém, o uso eficiente de tais ferramentas geralmente requer prática e conhecimento dos protocolos de rede, além da compreensăo de como protocolos específicos săo usados por diferentes aplicaçőes. Neste artigo, será mostrado um breve histórico sobre o Wireshark, o funcionamento básico e a sua dinâmica de uso. Além disso, serăo apresentados alguns exemplos de aplicaçőes práticas dessa ferramenta, com o objetivo de melhorar a geręncia e administraçăo de redes.

A origem do termo “network sniffer” está relacionada ao termo “sniffer”, que na língua inglesa, diz respeito aos dispositivos utilizados para detectar substâncias ocultas através do odor, tais como drogas ou explosivos. O termo “network sniffer”, em inglęs, significa algo como “capturador de rede”. Também é comum, por esse motivo, o uso do termo “sniffer de rede” nos países que falam a língua portuguesa.

Breve história sobre o Wireshark

No final de 1997, o estudante de cięncia de computaçăo da University of Missouri – Kansas City, Gerald Combs, trabalhava para um pequeno provedor de Internet. Problemas de rede em tais provedores eram comuns e Gerald buscava ferramentas que pudessem lhe auxiliar na resoluçăo dos mesmos. Porém, naquela época, produtos para análise de protocolos de rede eram caros (custavam em média $1500) e năo funcionavam nos sistemas operacionais de sua companhia (Solaris e Linux). Dessa forma, com o intuito de rastrear os problemas ocorridos nos sistemas e aperfeiçoar seus conhecimentos em redes de computadores, Gerald começou a escrever seu próprio analisador de tráfego de rede, batizando o software de Ethereal.

A primeira versăo do Ethereal foi lançada em julho de 1998, após diversas pausas em seu desenvolvimento. O primeiro indicativo de sucesso veio alguns dias após o lançamento da ferramenta, com diversas propostas de correçőes e melhorias enviadas por diversos colaboradores.

Um colaborador, em especial, foi um dos grandes responsáveis por ajudar a disseminar o Ethereal. No final de 1998, Richard Sharpe, na época lecionando disciplinas de TCP/IP na Australian National University, observou que a ferramenta poderia ser de grande utilidade no ensino de tal disciplina. Assim, ele começou a implementar os protocolos de rede de seu interesse e também buscar outros colaboradores para a melhoria da ferramenta.

Já em 2006, grande parte do código fonte do Ethereal já estava sob a licença GNU/GPL e o software já era bem conhecido nas comunidades Unix e no meio acadęmico, porém alguns problemas com o registro do nome Ethereal forçaram Combs a alterar o nome para Wireshark.

Atualmente, Combs ainda mantém grande parte do código fonte do software, porém, a lista de desenvolvedores que já contribuíram com o código fonte do Wireshark já passa de 600 pessoas.

Funcionamento de um analisador de pacotes

Os analisadores de pacotes funcionam de maneira semelhante. Para melhorar a compreensăo do Wireshark, a seguir será mostrada a estrutura básica de uma soluçăo desse tipo.

Um analisador de pacote, como o Wireshark, é definido como um elemento passivo na rede. Ele observa e captura os pacotes de rede enviados e recebidos pelo computador, mas sem interagir com o ambiente, como por exemplo, enviando pacotes. Além disso, também possui a característica de armazenar ou apresentar o conteúdo desses pacotes.

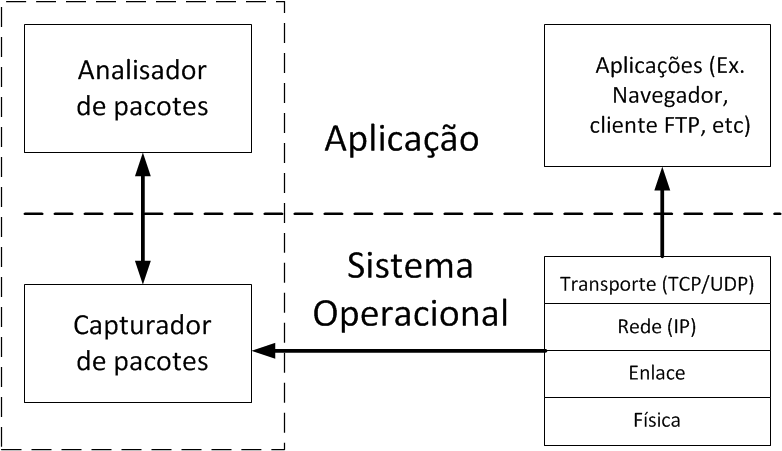

Figura 1. Estrutura básica de um analisador de pacotes.

A Figura 1 mostra a estrutura simplificada de um analisador de pacotes. Ao lado direito da figura estăo os protocolos e aplicaçőes comumente executados nos computadores. Já o analisador de pacotes está situado no lado esquerdo e é formado por dois módulos: a biblioteca de captura de pacotes e o analisador de pacotes em si.

Primeiramente o analisador de pacotes deve ser instalado no computador. O próximo passo consiste em monitorar a atividade das camadas de enlace, rede e transporte. Ou seja, algum processo de rede deve ser executado para que haja a troca de pacotes. A biblioteca de captura de pacotes é responsável por receber uma cópia de cada quadro da transmissăo e enviar para o analisador de pacotes. O analisador de pacotes, por sua vez, interpreta os quadros e exibe os conteúdos dos pacotes para os usuários.

Por exemplo, vamos supor que estamos interessados em mostrar o conteúdo dos pacotes HTTP em uma determinada troca de mensagens. Após algum acesso ter sido realizado no navegador, o capturador de pacotes irá receber uma cópia dos quadros de transmissăo enviados e recebidos. Assumindo que o meio físico é uma rede local, os protocolos das camadas superiores săo encapsulados em um quadro Ethernet. Ou seja, até esse momento năo existe a diferenciaçăo entre os pacotes (HTTP, TCP, UDP, IP e etc.). A seguir, os quadros săo enviados para o analisador de pacotes que irá interpretá-los e diferenciá-los corretamente. Em nosso caso, o analisador irá primeiramente extrair o formato do datagrama IP, depois o segmento TCP e finalmente o HTTP.

Wireshark: Arquitetura

O Wireshark é uma ferramenta de captura de tráfego de rede que permite visualizar das mais variadas formas os pacotes que trafegam por uma determinada interface de rede. Um dos pontos fortes da ferramenta é a sua interface gráfica, que permite ao usuário visualizar e selecionar o tipo de tráfego desejado. Outra característica importante reside no fato da ferramenta ser distribuída sob a licença GNU GPLv2 e poder ser alterada e expandida, por exemplo, através da introduçăo de novos filtros de pacotes ou do reconhecimento de novos protocolos de rede.

A versăo atual estável do Wireshark é a 1.8.4 e está disponível para diversos sistemas operacionais como Microsoft Windows, Mac OS e Linux. A lista de protocolos suportados é extensa e contém protocolos como: ARP, IP, ICMP, TCP, UDP, DCCP, HTTP e FTP. Assim como protocolos de outras famílias como Novell (IPX, SPX), AppleTalk (LLAP, AARP, DDP, etc.), VoIP (SIP, H323, H245) e P2P (BitTorrent, JXTA) entre outros. A lista completa pode ser encontrada na documentaçăo oficial do Wireshark.

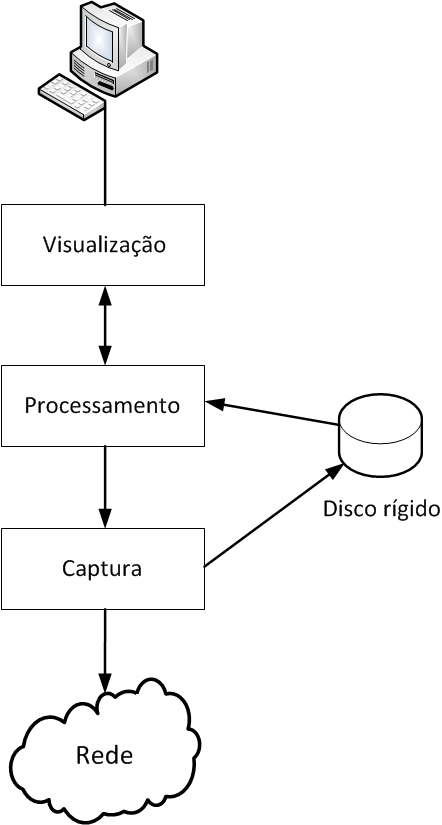

A arquitetura da ferramenta pode ser dividida em tręs módulos, tal como demonstrado na Figura 2. A seguir, cada um desses módulos será apresentado com mais detalhes.

Visualizaçăo

Este módulo é o responsável por toda a interface gráfica disponibilizada ao usuário. O principal objetivo do módulo é permitir o uso intuitivo da ferramenta e que a informaçăo seja entregue ao usuário de forma legível e prática. O usuário pode escolher qual interface de rede será utilizada para capturar o tráfego e também indicar possíveis filtros de captura.

Outra funcionalidade do módulo de visualizaçăo do Wireshark é a possibilidade de escolha do modo de apresentaçăo dos resultados obtidos com a captura dos pacotes: tempo real ou final. A principal diferença aqui está no momento em que săo processados e apresentados os pacotes. Se for escolhido o modo de tempo real, os pacotes capturados serăo visualizados ao mesmo tempo em que a captura está sendo realizada. Ao contrário do que acontece no modo final, onde os pacotes só văo ser processados e visualizados após a captura ser finalizada. A escolha de cada um dos modos afeta a maneira com que o módulo de processamento trabalha.

Figura 2. Arquitetura do Wireshark.

Com o Wireshark operando no modo em tempo real, conforme o módulo de processamento recebe as informaçőes, ele também disponibiliza visualmente o conteúdo dos pacotes capturados. Os dados mostrados săo os seguintes: instante em que o pacote foi capturado desde que a captura foi iniciada, IP de origem, IP de destino, protocolo do pacote e informaçăo complementar. Para facilitar a identificaçăo dos pacotes, dependendo do tipo de protocolo encontrado, uma cor diferente é mostrada na tela. Pacotes inválidos ou năo reconhecidos também recebem uma cor que os permite distinguir facilmente dos demais.

O módulo de visualizaçăo também pode ser utilizado para a coleta de estatísticas sobre os dados coletados. Existem diversos tipos de estatísticas disponíveis, como por exemplo: o número de pacotes para um determinado destino, o número de pacotes para uma determinada origem, duraçăo dos pacotes e etc. Além disso, os dados capturados podem ser guardados em arquivos (usualmente com a extensăo *.pcap) para posteriormente serem carregados e analisados novamente.

Processamento

Este é o módulo central, responsável pelo processamento dos dados obtidos no módulo de captura. O resultado desse processamento é enviado ao módulo de visualizaçăo.

O módulo de processamento controla os processos responsáveis pela captura do tráfego de uma determinada interface, a utilizaçăo de determinados filtros e a forma como os pacotes serăo analisados. Basicamente, é criado um canal de comunicaçăo com o módulo de captura, recebendo os dados da interface alvo e os enviando ao módulo de processamento. Os dados da interface alvo săo enviados ao módulo de processamento ŕ medida que săo recebidos pelo módulo de captura.

Outra funcionalidade deste módulo é relacionada ŕ biblioteca de dissecadores (“protocol decoders” ou “dissectors”). Nessa biblioteca se encontram os dados relativos ŕ forma com que os pacotes serăo analisados. Para cada protocolo existe um dissecador específico, pois cada protocolo organiza o pacote de forma diferente. Existem dois tipos de dissecaçăo: parcial e completa. A parcial é efetuada na primeira análise do pacote e utilizada para obter alguns dados que săo enviados rapidamente ao módulo de visualizaçăo. Já a completa é realizada quando o módulo de visualizaçăo solicita que sejam entregues os dados completos de um determinado pacote.

O módulo de processamento também é responsável por manter um cache dos pacotes capturadores, para que as análises completas e filtragens por pedido de visualizaçăo sejam efetuadas de forma mais rápida e eficiente.

Captura

Este módulo é o responsável pela captura dos pacotes que trafegam pela interface de rede. Assim que o processo de captura dos pacotes é iniciado, ele recebe a informaçăo sobre qual interface será feita a captura e qual o filtro será utilizado, se definido. A captura é realizada com o auxílio de uma biblioteca chamada de PCap (ver Nota DevMan 2), que é instalada juntamente com o Wireshark para a realizaçăo das coletas em tempo real. Após o início da captura, o módulo aguarda até receber os pacotes provenientes da biblioteca PCap. Ao recebę-los, o módulo de captura grava os pacotes em um arquivo e envia uma mensagem para o módulo de processamento, indicando que existem novos pacotes para serem processados.

É uma biblioteca de código livre que disponibiliza uma interface de programaçăo, independente do sistema operacional, para realizar a captura de pacotes recebidos ou enviados através das interfaces de rede de um computador.

O intervalo de tempo entre a detecçăo da existęncia de novos pacotes e o envio dessa informaçăo ao módulo de processamento deve ser curto o suficiente para tornar a captura dos pacotes aproximadamente em tempo real, mas sem prejudicar o desempenho da ferramenta.

Wireshark: Primeiros passos

Atualmente diversas distribuiçőes Linux já acompanham versőes do Wireshark ou possuem pacotes pré-compilados (Ubuntu, por exemplo). Se esse năo for o seu caso, entăo a compilaçăo dos pacotes deve ser realizada. Porém, como o código-fonte do Wireshark utiliza as chamadas Autotools do projeto GNU para gerar os scripts de configuraçăo e os arquivos make, a instalaçăo do Wireshark “manual” pode ser feita utilizando os passos: configure, make e make install.

Para os usuários do Windows, é necessário somente fazer o download do instalador e seguir as instruçőes. É importante lembrar que a biblioteca PCap também deve ser instalada se o usuário deseja realizar as capturas em tempo real, que é o caso desse artigo.

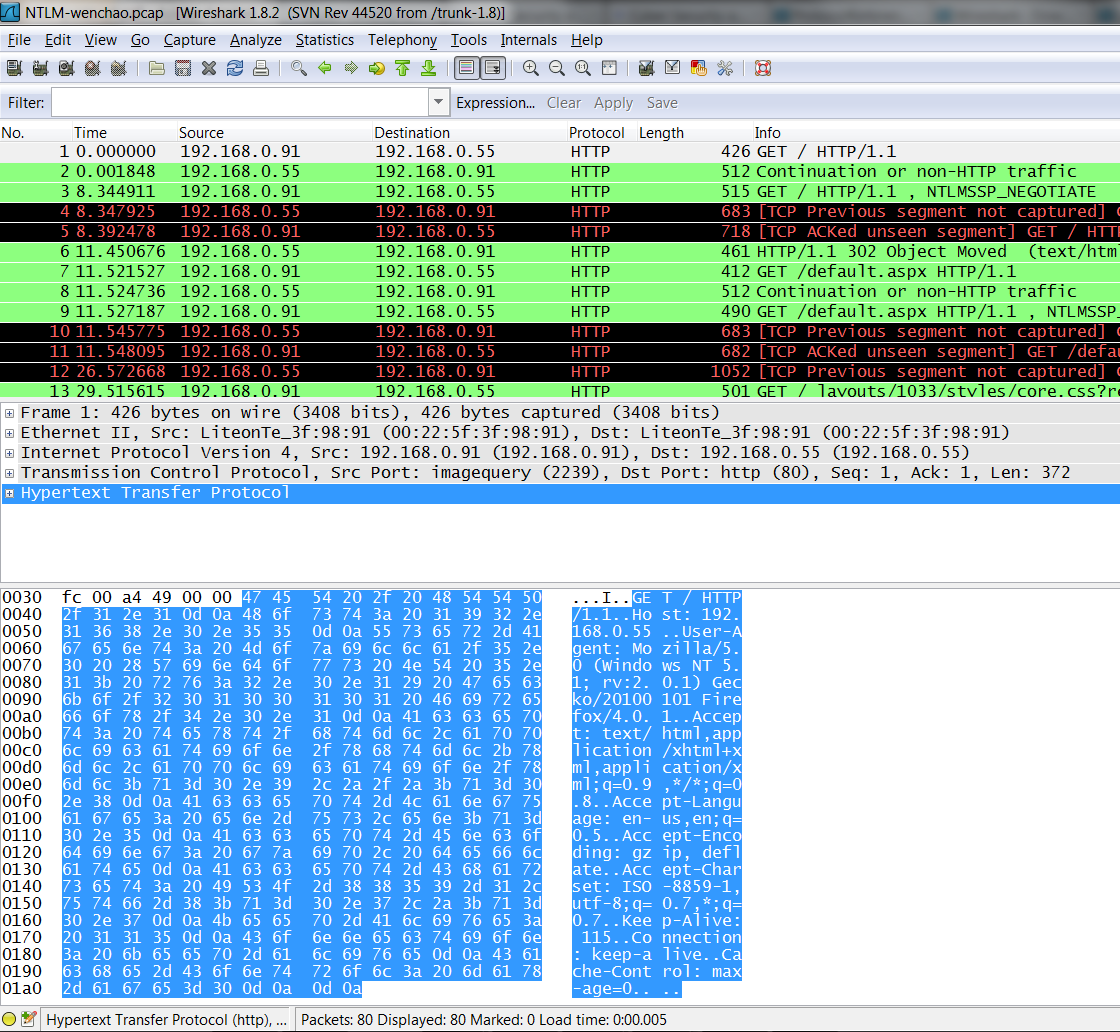

Figura 3. Wireshark – Tela inicial.

É importante destacar que qualquer captura do tráfego de rede exige duas importantes configuraçőes: usar a placa de rede no modo promíscuo e executar o Wireshark com privilégios de administrador.

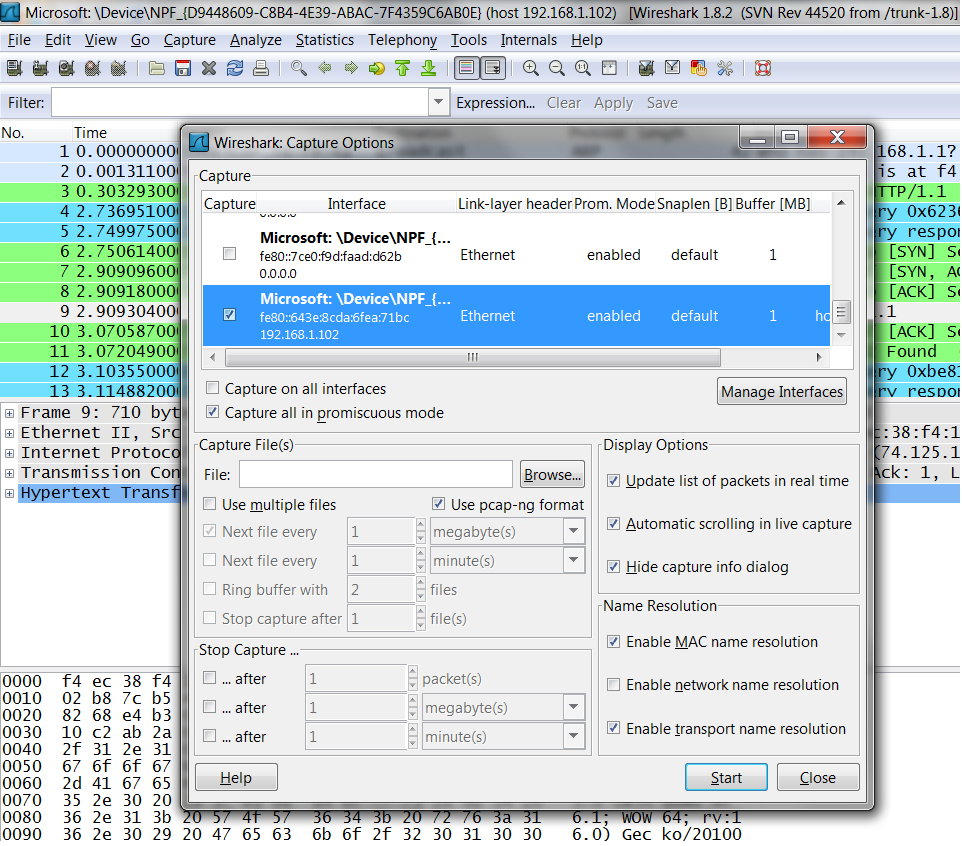

O principal objetivo do modo promíscuo é permitir que a interface de rede receba todos os pacotes que passam por ela, mesmo os que năo săo destinados a ela. Dessa forma, a captura de pacotes se torna mais eficiente. O próprio Wireshark, quando executado com privilégios de administrador, pode fazer a troca para esse modo (Capture -> Options -> Capture all in promiscuous mode).

A tela inicial do Wireshark, mostrada na Figura 3, é divida em sete partes:

1. Menu – Utilizado para iniciar as açőes. Contém as opçőes: File, Edit, View, Go, Capture, Analyze, Statistics, Telephony, Tools, Internals e Help;

2. Barra de ferramentas – Fornece acesso rápido aos itens do menu usados com frequęncia;

3. Barra de filtros – Situada logo abaixo da barra de ferramentas. Fornece um modo rápido de filtrar as informaçőes capturadas;

4. Lista de pacotes – Mostra um resumo de cada pacote capturado de acordo com os seguintes atributos: número, tempo, origem, destino, protocolo, tamanho e info. Cada linha representa um pacote capturado. Ao clicar nos pacotes aqui, vocę irá controlar o que será mostrado em outros dois painéis da tela;

5. Detalhes dos pacotes – Mostra informaçőes detalhadas dos pacotes selecionados;

6. Bytes dos pacotes – Mostra os dados dos pacotes selecionados em formato hexadecimal;

7. Barra de status – Mostra informaçőes detalhadas sobre os dados capturados e o status da captura.

Iniciando a captura

Para iniciar uma captura, vá até o menu Capture e clique em Interfaces. Feito isso, uma tela com a lista de interfaces irá aparecer. Selecione a(s) interface(s) desejada(s) e clique em Start.

Após a realizaçăo desses passos, se houver qualquer movimentaçăo de pacotes na interface de rede selecionada, os pacotes irăo aparecer na lista de pacotes. Para parar uma captura, vá ate o menu Capture e clique em Stop. Ou, simplesmente clique no ícone Stop na barra de ferramentas.

Como nenhum filtro foi definido, todos os pacotes trafegando pela rede foram capturados pelo Wireshark. Esse tipo de captura de pacotes, em que nenhum tipo de filtro é definido, geralmente exige muito espaço em disco, além de tempo para processar e analisar os pacotes. Em uma rede com muito tráfego, 5 minutos de captura pode representar vários gigabytes de espaço em disco e um grande trabalho para a análise dos dados.

Um tipo de filtro que auxilia a diminuir o número de pacotes apresentados para a visualizaçăo é o filtro por dispositivo ou host. Tais filtros săo inseridos antes de iniciar a captura dos pacotes e podem ser muito úteis no cotidiano dos administradores de rede. Por exemplo, deseja-se analisar os pacotes que trafegam por uma determinada interface de rede, mas somente destinados para o próprio computador. Ou ainda, analisar os pacotes que trafegam em uma determinada interface de rede em um computador específico, por exemplo, um servidor que apresenta problemas de lentidăo.

Este filtro é construído da seguinte forma: vá até o menu Capture e clique em Interfaces. Em seguida, uma tela com a lista de interfaces irá aparecer. Selecione a(s) interface(s) desejada(s) e clique em Options, quando uma tela semelhante ŕ Figura 4 será exibida. Toda a customizaçăo da captura dos pacotes pode ser encontrada aqui. Um arquivo externo, por exemplo, simulando uma captura, pode ser carregado e analisado. Outra opçăo interessante que pode ser definida é o critério de parada da captura. Os critérios incluem número de pacotes, tamanho e tempo. Além disso, opçőes de visualizaçőes como a atualizaçăo dos pacotes em tempo real e o recurso da barra de rolagem acompanhar a captura automaticamente também săo apresentados.

Para configurar os filtros, dę um clique duplo na interface escolhida e uma nova janela será apresentada.

Figura 4. Wireshark – Opçőes

Nessa nova janela existe um campo chamado Capture Filter. Escreva host x.x.x.x, onde x.x.x.x é o número IP que vocę deseja filtrar. Ao iniciar a captura, somente serăo mostrados os pacotes enviados por esse IP ou com destino a esse IP.

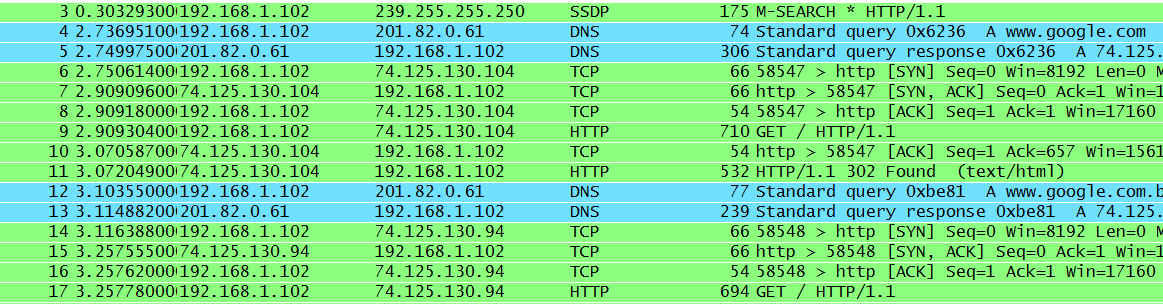

Um experimento prático pode ser realizado utilizando esse filtro. Sendo assim, crie um filtro direcionado para o seu próprio computador, feche as suas conexőes de rede (navegadores, chats e etc.) e inicie a captura. Depois disso, abra o navegador e acesse www.google.com.br. O resultado pode ser visto na Figura 5. Toda a sequęncia dos pacotes até a exibiçăo da página requisitada pode ser visualizada no Wireshark.

O pacote número 4 corresponde a um pedido do meu computador (192.168.1.102) ao servidor DNS (201.82.0.61) para a resoluçăo do nome www.google.com.br. O pacote número 5 é a resposta do servidor DNS endereçada para o meu computador.

Figura 5. Wireshark – Captura utilizando filtros.

Os próximos tręs pacotes (6, 7 e 8) săo relacionados ao handshake de tręs vias do TCP. Primeiramente o pedido de conexăo (SYN) de minha máquina, seguido da resposta do servidor do Google (SYN ACK) e por fim o ACK de minha máquina, endereçado para o servidor. Somente após esses passos é que a página HTTP é descarregada em meu computador. Esse processo é descrito nos pacotes 9 e 11 com a solicitaçăo de recurso (GET) e a resposta do servidor, devolvendo o conteúdo do site www.google.com.br.

Esse pequeno exemplo mostra como o Wireshark, quando utilizado corretamente, pode ser útil para a administraçăo de redes. Em nosso caso, a página foi carregada com sucesso, porém um erro no decorrer do processo seria capturado pelo Wireshark e as informaçőes fornecidas pela ferramenta poderiam ser valiosas para o tratamento de tal erro. Com o Wireshark seria possível encontrar em qual protocolo o erro aconteceu. O problema foi no servidor DNS? No estabelecimento da conexăo TCP ou na obtençăo da página HTTP?

Aplicaçőes práticas

Conforme discutido anteriormente, além da monitoraçăo local, o Wireshark pode ser utilizado para a detecçăo de problemas de rede. Nesta seçăo serăo mostradas algumas aplicaçőes práticas da ferramenta estudada.

Problemas de rede

Problemas de desempenho săo recorrentes para quem trabalha com administraçăo de redes. Porém, descobrir a causa-raiz de tais problemas geralmente demanda muito tempo e esforço. O Wireshark pode ser utilizado para auxiliar a investigaçăo de problemas desse tipo.

A grande vantagem do Wireshark nesse caso reside no fato de seu processamento mostrar a monitoraçăo em tempo real e em diferentes protocolos. Qualquer comportamento anômalo nos pacotes pode ser notado na visualizaçăo proporcionada pela ferramenta. As estatísticas embutidas no programa também săo úteis para desvendar possíveis gargalos na rede. Estatísticas como o resumo das trocas de mensagens (Statistics -> Conversations), gráfico do tempo total de ida e volta dos pacotes (Statistics - TCP Stream Graph -> Round Trip Time Graph) e a distribuiçăo de carga dos servidores HTTP (Statistics -> HTTP -> Load distribution) ajudam a reconstruir o cenário da rede para a realizaçăo de análises mais profundas.

Situaçőes como equipamentos mal configurados, monitoraçăo de serviços de telefonia pela Internet (VoIP), configuraçăo de DNS e resposta de servidores de e-mails săo casos clássicos e bem documentados da aplicaçăo do Wireshark.

Análise de segurança

Uma preocupaçăo recorrente nas redes de computadores é a segurança da informaçăo. O uso de firewalls, definiçăo de políticas, implementaçăo de controles de acesso, criptografia e utilizaçăo de túneis seguros (redes privadas virtuais) nem sempre significa que a organizaçăo está segura e ficará ausente de vulnerabilidades e ataques em seu perímetro.

O Wireshark pode ser utilizado para auxiliar nas análises de segurança em dispositivos da rede. Um exemplo de análise que pode ser feita é a busca por senhas fracas ou identificaçăo de servidores sem autenticaçăo segura. O Wireshark possui uma funcionalidade chamada Follow TCP Stream (botăo direito no pacote -> Follow TCP Stream), que mostra o conteúdo completo de uma troca de mensagens TCP. Usando esse recurso, o conteúdo dos pacotes pode ser lido e eventualmente senhas em claro (năo cifradas) podem ser descobertas. O Wireshark também pode capturar pacotes cifrados, porém, tais pacotes serăo inteligíveis para o usuário, mesmo com o recurso Follow TCP Stream.

É muito importante deixar claro que a captura de pacotes destinados a outras máquinas ou outras pessoas é uma forma de invasăo de privacidade, o que em muitos casos pode ser algo ilegal. Busque sempre a aprovaçăo antes de realizar esse tipo de análise. Um profissional ético deve sempre conhecer os limites entre a análise de rede e a violaçăo da privacidade dos usuários envolvidos.

Outro exemplo da aplicaçăo do Wireshark na análise de segurança é a detecçăo de códigos maliciosos. Antivírus săo os responsáveis pela detecçăo e remoçăo de arquivos maliciosos, porém em muitas vezes o antivírus năo está atualizado ou năo consegue, por algum motivo, detectar o arquivo que está causando problemas. Um sintoma clássico é a lentidăo da máquina alvo.

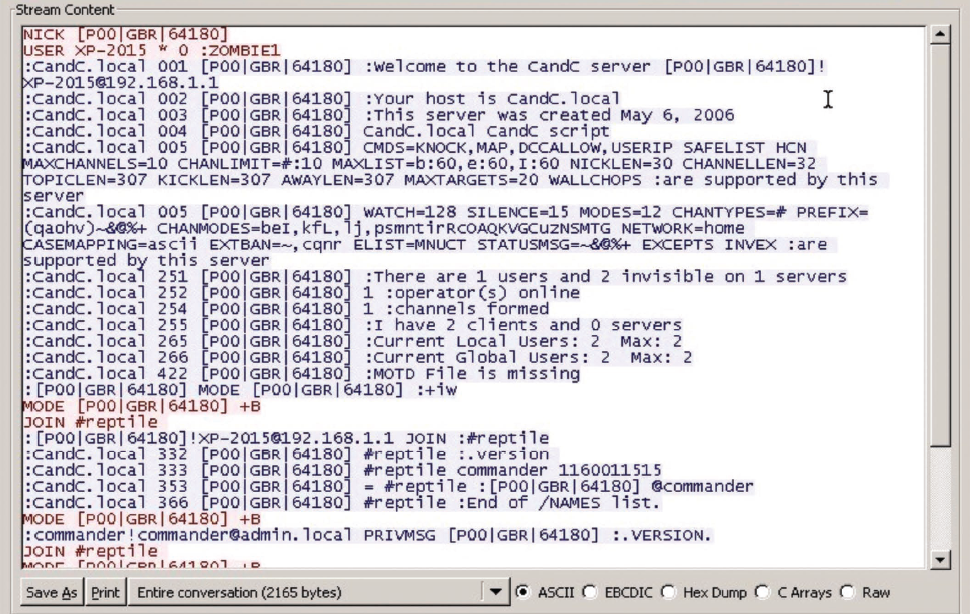

Se o arquivo contendo o código malicioso tenta se comunicar usando a rede, o Wireshark pode ser utilizado para identificar essa comunicaçăo. Por exemplo, a máquina alvo pode estar enviando pacotes para alvos suspeitos e usando portas suspeitas. Nesse caso é importante olhar para os pacotes referentes aos protocolos DNS, HTTP (existe algum pedido GET para servidores năo conhecidos?) e também usar o TCP Follow Stream para remontar a troca de mensagens TCP. Um exemplo de troca de mensagens entre um alvo infectado com um bot e um servidor de controle pode ser visto na Figura 6.

Figura 6. Wireshark – Conteúdo da troca de mensagens entre uma máquina infectada e um servidor BOT. Extraído de “Security Analysis with Wireshark”.

Conclusőes

O Wireshark é uma ferramenta valiosa para a geręncia de redes, seja na monitoraçăo do ambiente ou na análise minuciosa de problemas. Além disso, a observaçăo da sequęncia de mensagens trocadas entre os envolvidos e os detalhes da operaçăo dos protocolos também contribui para melhorar a compreensăo dos protocolos de redes. Muitas vezes nos esquecemos dos fundamentos relacionados aos elementos que compőem uma rede. A resposta para os problemas pode residir na compreensăo correta desses fundamentos e o Wireshark, a partir da captura e visualizaçăo dos pacotes, fornece subsídios para isso.

O artigo mostrou somente uma pequena parte de uma área que está em plena expansăo. A fundaçăo Wireshark University foi criada com o intuito de orientar os profissionais de TI sobre a importância da ferramenta. Além disso, a fundaçăo também gerencia a distribuiçăo de certificaçőes sobre o software, chamadas de Wireshark Certified Network Analyst (WCNA), e publica livros e artigos sobre o assunto. Outras referęncias sobre o assunto desvinculadas a Wireshark University também podem ser encontradas, seja por meio de livros ou artigos.

De uma forma geral, a busca pela geręncia de redes eficiente e segura exige mecanismos que envolvem o conhecimento dos protocolos de rede, do ambiente e ferramentas para auxiliar esses processos. Neste contexto, o Wireshark pode trazer inúmeros benefícios para seus usuários.

Site do Wireshark

http://www.wireshark.org/

Wireshark User’s Guide

http://www.wireshark.org/docs/wsug_html_chunked/

Artigo “Security analysis with Wireshark”,

escrito por Russ McRee

http://holisticinfosec.org/toolsmith/docs/november2006.pdf

Artigo “Evaluation of the Capabilities of

WireShark as a tool for Intrusion Detection” escrito por Usha Banerjee,

Ashutosh Vashishtha e Mukul Saxena

http://www.ijcaonline.org/volume6/number7/pxc3871427.pdf

Dissertaçăo de mestrado “Wireshark para

sistemas distribuídos” escrito por Nuno Miguel Galego Farruca

http://hdl.handle.net/10362/2288

Livro “Redes de Computadores” escrito por

Andrew Tanenbaum

Editora Elsevier, 4.Ş

ediçăo, 2003