Este artigo abordará pontos importantes para auxiliar na compreensăo de um termo que vem sendo amplamente usado no mercado, mas algumas vezes de forma equivocada ou incompleta. Pentest é o acrônimo de Penetration Test (Teste de Penetraçăo) e como poderemos ver, trata-se de um procedimento que avalia o nível de segurança de uma rede, sistema ou aplicaçăo, externa ou internamente, com a cięncia ou năo da equipe responsável pela proteçăo do ativo, fazendo uso de ferramentas e até de práticas de Engenharia Social.

Compreender minimamente os conceitos que envolvem um Pentest ajudará os leitores a evitar gastos desnecessários com a aquisiçăo de soluçőes e serviços que darăo uma falsa sensaçăo de segurança. Muitas empresas atuam de forma equivocada na hora de vender um serviço de Pentest aos seus clientes, automatizando processos e gerando relatórios genéricos sem uma análise mais profunda dos resultados da varredura, indicando onde e como as determinadas vulnerabilidades poderăo afetar o negócio do cliente.

Nos últimos anos as empresas brasileiras adotaram massivamente a tecnologia buscando atender as necessidades de conectividade e mobilidade cada vez mais exigidas para a evoluçăo de seus negócios. Para alguns setores do mercado, manter a disponibilidade de informaçőes e serviços aos seus funcionários, fornecedores e clientes, há muito tempo deixou de ser um diferencial competitivo para se tornar uma necessidade básica e obrigatória, fundamental para sua existęncia. Mesmo que algumas atividades possam parecer năo depender diretamente de apoio da área de TI, o negócio como um todo com certeza depende. Um exemplo muito claro é o que vemos em muitas metalúrgicas, com suas inúmeras máquinas ejetando milhares de peças sem parar. Empresas assim mantęm equipes de mecânicos de manutençăo sempre apostos, pois a produçăo năo pode parar caso alguma máquina emperre uma de suas engrenagens, pois na visăo de seus diretores, os maquinários săo os ativos responsáveis pelo lucro da empresa e, portanto devem estar sempre disponíveis. Pois bem, do que adiantará ter atingido a meta da linha de produçăo se o sistema que emite as notas fiscais dos produtos năo estiver disponível quando as peças precisarem ser despachadas nos caminhőes?

Garantir, além da disponibilidade, fatores como integridade e confidencialidade das informaçőes estratégicas da organizaçăo, săo exigęncias cada vez mais solicitadas aos departamentos de TI, e como os ambientes onde săo processadas, transmitidas e armazenadas estas informaçőes sofrem constantes alteraçőes físicas e lógicas, é factível que os controles de segurança aplicados até o momento das alteraçőes possam năo estar mais protegendo adequadamente estes ativos. A questăo é: como descobrir isso antes da ocorręncia de um incidente?

No cenário ideal, descobriríamos as falhas por meio de testes sistemáticos, simulando situaçőes de ataques ou falhas operacionais que poderiam levar a uma indisponibilidade em determinados sistemas ou a corrupçăo de dados críticos, como uma base de dados com o cadastro de todos os clientes. Estes testes ajudariam a detectar vulnerabilidades até entăo desconhecidas pelos administradores da rede, assim como permitir aos gestores do negócio ter uma estimativa de possíveis prejuízos se tal incidente ocorresse. Também daria ao time de resposta a incidentes uma visăo de quais açőes necessitariam ser tomadas na concretizaçăo deste fato e mais do que isso, poderia ajudar a equipe de TI a adotar controles que mitigassem estes riscos. Todo este esforço no final das contas sairia mais barato do que uma única interrupçăo que pudesse afetar o negócio. Muitas vezes o prejuízo de uma interrupçăo năo atinge somente a parte financeira da empresa, mas também sua imagem e reputaçăo de forma negativa, provocando desgastes nas equipes envolvidas no problema.

Mas o que vemos na prática na maioria das empresas é o reflexo do padrăo cultural do brasileiro, que prefere tomar açőes reativas a preventivas. Prefere correr o risco de passar por um incidente do que criar meios para tentar evitá-lo, ou seja, somente quando a rede é atacada, quando um sistema entra em falha e quando dados săo perdidos é que se pensa em adotar os devidos controles de segurança. No entendimento da alta direçăo, isso nunca irá acontecer, pois ela gastou alguns milhares de reais em “firewalls” e “antivírus” e, portanto a rede está mais do que protegida. Porém, o que estes năo compreendem é que para se ter um ambiente seguro năo adianta colocar um firewall de última geraçăo “padrăo NASA” ou “padrăo FIFA”, como vimos recentemente no país. Também năo adianta comprar aquele antivírus com mais propagandas no mercado se a equipe que for administrá-lo năo estiver plenamente capacitada, com disponibilidade para gerenciar as soluçőes e principalmente com seus controles de segurança alinhados com os requisitos e expectativas do negócio.

Como consequęncia desta má gestăo, no primeiro grave incidente que paralise as operaçőes da empresa, a alta direçăo baterá na porta do departamento de TI questionando “todo aquele investimento” em firewalls e antivírus, deixando a impressăo de que năo vale a pena “gastar” com TI. Analisando a situaçăo, até entendemos porque a TI acaba sendo vista pelos demais departamentos como um ralo, escoando dinheiro da organizaçăo, pois como justificar que determinada falha ocorreu após a implementaçăo de controles de segurança caríssimos, como firewalls de última geraçăo ou soluçőes de detecçăo de intrusăo? Como a TI pôde ser pega de surpresa numa situaçăo como esta? A resposta é a falta de prevençăo, algo enraizado na cultura dos profissionais brasileiros, que reflete diretamente na gestăo destas empresas. Infelizmente, amigos leitores, este ainda é o cenário dominante nas organizaçőes públicas e privadas de nosso país.

Porém há uma luz lá no fim do túnel que começa a trazer um pouco de esperança de que esta cultura possa ser modificada, mesmo que seja na base da obrigaçăo, na necessidade de cumprir regras. A antiga Norma ISO 17799, hoje oficialmente conhecida como ABNT NBR ISO/IEC 27002 – Tecnologia da Informaçăo – Técnicas de Segurança – Código de Prática Para a Gestăo da Segurança da Informaçăo, lançada em 2005 (e atualizada em 2007), já citava a necessidade de atender a requisitos de auditorias de sistemas com o objetivo de minimizar o risco de interrupçăo dos processos do negócio. Esta norma ainda năo é obrigatória, como uma ISO 9001, porém a cada dia empresas com certo grau de maturidade em seus processos começam a adotar determinados controles e também começam a exigir de seus parceiros os mesmos cuidados.

Empresas de diferentes setores do mercado financeiro como bancos e operadoras de cartőes de crédito, cansadas de acumularem prejuízos com fraudes eletrônicas, iniciaram em Setembro de 2006 a criaçăo de um Conselho para debater e elaborar normas contendo as melhores práticas para o manuseio e armazenagem de dados de cartőes de crédito, a Payment Card Industry (PCI) – Data Security Standard (DSS), mais conhecida como PCI-DSS. Isso está fazendo com que empresas que possuam operaçőes de comércio eletrônico ou que prestam serviços a instituiçőes financeiras comecem a adotar os requisitos da PCI-DSS, com destaque para o Requisito 11: Testar regularmente os sistemas e processos de segurança.

Neste requisito em específico, a Norma PCI-DSS exige que as empresas realizem vários tipos de testes periodicamente na rede interna e externa, incluindo avaliaçőes nos pontos de acesso wireless, firewalls e aplicaçőes. Estas varreduras e testes de penetraçăo em alguns casos devem ser realizados trimestralmente ou após alguma modificaçăo no ambiente de rede.

Desta forma, a busca por serviços relacionados a revisőes dos procedimentos de segurança e especificamente dos controles de segurança aumentará de forma significativa, incluindo principalmente auditorias técnicas como os Testes de Penetraçăo. Porém, no mercado a divulgaçăo deste tipo de serviço já acontece há algum tempo e a enxurrada de termos técnicos e siglas podem confundir até mesmo os gestores de TI mais experientes. Em meio a esta confusăo, encontramos inúmeras empresas e especialistas que oferecem serviços a custos estratosféricos, simplesmente para rodar uma aplicaçăo automatizada e gerar um relatório padrăo, sem qualquer análise mais aprofundada.

Para garantir a correta contrataçăo deste tipo de serviço, adequado ŕ necessidade de cada empresa, com a qualidade reconhecida no mercado e principalmente dentro de uma margem de preço aceitável ao tipo de serviço contratado, apresentaremos aos leitores alguns pontos básicos que todos os gestores que necessitam deste serviço deveriam entender antes de adquirir um Teste de Penetraçăo:

· O que é Pentest?

· Como é feito?

· Quando deve ser feito?

· Onde deve ser realizado?

· Por que tenho que fazer este teste?

O que é Pentest?

Teste de Intrusăo, Teste de Invasăo, Teste de Penetraçăo ou simplesmente Pentest (acrônimo para Penetration Test) é um procedimento legal e autorizado que visa identificar por meio de uma série de testes em um ambiente de rede, em um sistema ou em uma aplicaçăo, possíveis vulnerabilidades que possam ser exploradas a partir de uma conexăo na rede interna ou externa, permitindo acesso năo autorizado a informaçőes, dados e dispositivos na rede.

É muito comum encontrar profissionais e empresas no mercado que distinguem o Pentest de uma Análise de Vulnerabilidades. Segundo estes, a Análise de Vulnerabilidades é um procedimento que apenas faz uso de ferramentas automatizadas de escaneamento da rede para detectar vulnerabilidades pré-definidas em uma base de dados carregada por estas ferramentas, mas sem realizar a exploraçăo destas falhas ou mesmo apontar recomendaçőes para mitigaçăo dos riscos de uma possível exploraçăo. Já o Pentest, segundo eles, tem como objetivo realizar além do escaneamento, a exploraçăo e a indicaçăo da correçăo em relatórios detalhados. De acordo com o dicionário, o verbete análise consiste em examinar de forma detalhada cada parte de um todo, buscando compreender tudo aquilo que o caracteriza. Portanto, uma Análise de Vulnerabilidades năo pode ficar restrita a uma simples varredura automática. Se fosse este o conceito, entăo o correto seria chamar de Varredura ou Escaneamento de Vulnerabilidades. Algumas metodologias incluem a Análise de Vulnerabilidades como uma parte integrante de um Teste de Penetraçăo, isto é, uma etapa a ser cumprida.

O Pentest consiste em uma série de açőes que faz uso de ferramentas, processos e pessoas para chegar a um conjunto de informaçőes relevantes que possam auxiliar a organizaçăo na identificaçăo e mitigaçăo dos riscos.

Como é feito?

Năo existe uma receita única, pronta para ser aplicada em qualquer ambiente de rede. Cada cenário deve ser avaliado e seu escopo definido em conjunto com o cliente, especificando os ativos a serem testados, o tipo de abordagem, o nível de aprofundamento dos testes, as definiçőes de prazos de execuçăo e a entrega do relatório. Os resultados deverăo ser descritos de forma clara e objetiva, com a apresentaçăo das recomendaçőes corretivas e preventivas para eliminar ou reduzir os riscos de uma possível invasăo na rede.

Porém, mesmo năo havendo uma receita de bolo pronta, existem metodologias que podem e devem ser aplicadas para chegarmos aos resultados mais conclusivos, reduzindo a possibilidade de surgirem falsos positivos e erros de interpretaçăo dos dados. Mesmo assim, ainda encontramos muitas empresas que adotam metodologias próprias, o que dificulta a validaçăo dos resultados.

Na Figura 1 podemos ver a representaçăo do logotipo das principais metodologias presentes no mercado.

Figura 1. Principais metodologias aplicadas em Testes de Penetraçăo.

A seguir, apresentaremos alguns pontos relevantes sobre cada uma das metodologias, para que o leitor possa compreender a inviabilidade de se trabalhar somente com uma única metodologia ou adotar metodologias próprias.

OSSTMM – Open Source Security Methodology Manual

A metodologia OSSTMM é desenvolvida pela ISECOM (Institute for Security and Open Methodologies), uma organizaçăo que realiza pesquisas na área de segurança de forma colaborativa, aberta e sem fins lucrativos. Trata-se de um manual de referęncia que pode ser aplicado a qualquer tipo de organizaçăo, independentemente do seu setor de atuaçăo e tamanho. Abrange todas as áreas da segurança da informaçăo, envolvendo a parte da segurança física, lógica e humana.

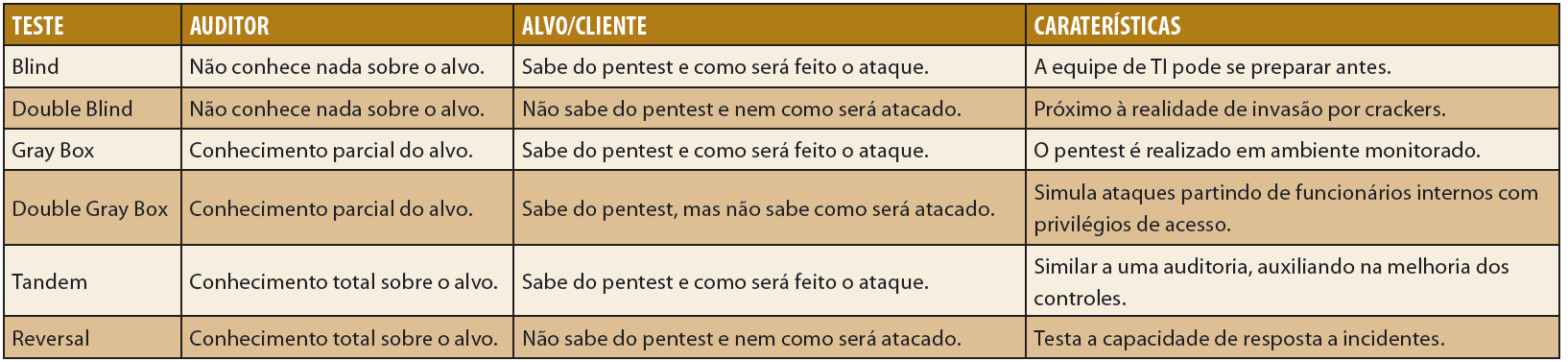

Outro ponto importante nesta metodologia é a realizaçăo do teste alinhada com a necessidade da organizaçăo, variando de acordo com o conhecimento prévio que o auditor possui em relaçăo aos ativos que serăo testados, assim como o nível de conhecimento que o alvo possui em relaçăo ao teste a ser executado, conforme podemos verificar na Tabela 1.

Tabela 1. Tipos de Teste de Vulnerabilidade/Intrusăo.

De todos os tipos de teste apresentados na Tabela 1, o que mais se aproxima da realidade de uma tentativa de invasăo realizada por um cracker é o tipo Double Blind, onde o atacante năo tem informaçőes do alvo e o alvo năo sabe que será atacado.

OWASP – Open Web Application Security Project

A OWASP (ou Projeto Aberto de Segurança em Aplicaçőes Web) é uma entidade sem fins lucrativos, composta por diversos profissionais voluntários das áreas de tecnologia e segurança da informaçăo. Atualmente possui capítulos (filiais) espalhados em diversos países, entre eles o Brasil, com a finalidade de promover melhorias no desenvolvimento de sistemas, especialmente voltados ao ambiente Web. Além dos profissionais voluntários, grandes empresas de tecnologia ajudam a manter o projeto, como a Amazon, Fundaçăo Mozilla, IBM, Oracle, entre outras. De todos os projetos desenvolvidos, um em especial tem ganhado espaço no mercado como uma referęncia tanto para desenvolvedores como para analistas de segurança: “OWASP TOP 10”. Trata-se de um estudo atualizado a cada tręs anos contendo informaçőes sobre as principais vulnerabilidades em aplicaçőes Web, com o objetivo de auxiliar as organizaçőes na adoçăo de práticas seguras de desenvolvimento de software, apresentando recomendaçőes para prevenir a exploraçăo destas ameaças. Na Figura 2 podemos ver uma imagem do relatório de 2013.

Figura 2. Relatório OWASP – TOP 10 – 2013.

NIST – National Institute Standards and Technology

O NIST (Instituto Nacional de Padrőes e Tecnologia) é um órgăo do Departamento de Comércio dos Estados Unidos responsável pela promoçăo de competitividade e inovaçăo industrial do país. O órgăo desenvolve diversos documentos contendo as melhores práticas que podem ser adotadas livremente por qualquer setor do mercado norte americano. Para alguns departamentos do governo dos EUA, estas práticas devem ser obrigatoriamente seguidas.

Para a área de tecnologia e segurança da informaçăo, o NIST desenvolveu uma série de metodologias (Série 800), incluindo uma específica para a realizaçăo de testes de segurança, denominada: “800-115 / Guia Técnico para Avaliaçőes e Testes de Segurança da Informaçăo”. Este guia está organizado em oito seçőes, sendo a Seçăo 1 introdutória, explicando o propósito e o escopo do documento. As demais seçőes estăo divididas da seguinte forma:

· Seçăo 2 – Apresenta uma visăo geral das avaliaçőes de segurança da informaçăo, incluindo políticas, papéis e responsabilidades, metodologias e técnicas;

· Seçăo 3 – Fornece uma descriçăo detalhada das várias técnicas de avaliaçăo, incluindo análise de documentaçăo, análise de logs, interceptaçăo de dados na rede e verificaçăo de integridade de arquivos;

· Seçăo 4 – Descreve várias técnicas para a identificaçăo de alvos e procedimentos para mapear possíveis vulnerabilidades;

· Seçăo 5 – Explica as técnicas usadas para validar a existęncia de vulnerabilidades, tais como quebra de senha e testes de penetraçăo;

· Seçăo 6 – Apresenta uma abordagem e processo de planejamento de uma avaliaçăo de segurança;

· Seçăo 7 – Discute os fatores que săo fundamentais para a execuçăo de avaliaçőes de segurança, incluindo coordenaçăo, a própria avaliaçăo, análise e manipulaçăo de dados;

· Seçăo 8 – Descreve uma abordagem para apresentaçăo dos resultados da avaliaçăo e fornece uma visăo geral das açőes para mitigar os riscos.

PTES – Penetration Testing Execution Standard

Uma das metodologias mais recentes e que vem ganhando espaço no mercado de Pentests é a PTES, que em uma traduçăo livre significa: “Padrăo de Execuçăo de Teste de Penetraçăo” (Figura 3). Seu objetivo futuro é se tornar uma norma com diretrizes para padronizar a realizaçăo das avaliaçőes técnicas de segurança por prestadores de serviços e dar suporte para que organizaçőes que adquirem tal serviço possam exigir um trabalho dentro de um modelo de qualidade aceitável no mercado.

Figura 3. Site da entidade PTES contendo as diretrizes da norma.

A metodologia PTES divide o processo de um Pentest em sete etapas:

1. Predefiniçăo – Antes de realizar a execuçăo da avaliaçăo técnica, o executor da tarefa, em conjunto com o cliente, deve definir o escopo do teste, metas, expectativas e custos. É nesta etapa que săo assinados os termos de confidencialidade entre as partes (NDA – Non-Disclosure Agreement);

2. Coleta de Inteligęncia – O executor do teste inicia o processo de coleta de informaçőes sobre o alvo, incluindo funcionários, instalaçőes, produtos, sistemas, etc. Tudo que possa ser relevante e que possa auxiliar na identificaçăo de vulnerabilidades;

3. Modelagem de Ameaças – Nesta etapa, o executor do teste analisa as informaçőes coletadas para identificar quais as prováveis vulnerabilidades do alvo de acordo com o valor dos ativos da organizaçăo e o modelo de negócios do alvo;

4. Análise de Vulnerabilidade – Nesta etapa săo realizados testes utilizando ferramentas automatizadas em busca de informaçőes sobre as vulnerabilidades e as melhores formas de explorá-las;

5. Exploraçăo – A etapa de exploraçăo é o momento que o executor do Pentest obtém acesso a um sistema ou recursos, burlando controles de segurança que foram avaliados previamente;

6. Publicar Exploraçăo – Trata-se da documentaçăo de todas as informaçőes sensíveis do alvo, de forma que possa permitir a identificaçăo de novos ativos a serem explorados, obtendo mais acesso ŕ rede do alvo;

7. Relatório – É a apresentaçăo dos resultados do teste, incluindo as conclusőes dos resultados alcançados, e o mais importante para o cliente, o direcionamento para eliminar ou reduzir os riscos de exploraçăo destas vulnerabilidades.

Assim como a maioria das metodologias, o PTES também é uma entidade que depende da colaboraçăo de profissionais, o que é muito importante, pois assim permite que especialistas de diferentes áreas possam expor suas percepçőes no processo de execuçăo de um Pentest.

Analisando cada uma das metodologias, notamos que elas năo obrigam o uso de uma ferramenta específica para a realizaçăo dos testes, embora algumas como a PTES incorporem uma lista de softwares que auxiliam o profissional na execuçăo de suas atividades. A lista é extensa, porém, para facilitar o trabalho dos auditores, existem algumas distribuiçőes Linux que agrupam as principais ferramentas de Pentest em um único sistema, como o Backtrack, Kali (atualizaçăo do Backtrack), Pentoo, Backbox, entre outras.

Para profissionais que queiram iniciar de forma correta o entendimento de todos os processos que envolvem um Pentest, estudar o PTES é um ótimo começo.

Os relatórios e manuais de todas estas metodologias podem ser baixados nos endereços das entidades na seçăo Links.

Quando deve ser feito?

Independente da metodologia adotada, a realizaçăo deste tipo de teste deve ser frequente, dentro de intervalos programados, ou sempre que ocorrerem mudanças drásticas no ambiente físico ou lógico da rede. Pode parecer exagero, mas năo é, pois as constantes mudanças na área de tecnologia, com novos recursos, novas ferramentas e novas soluçőes apresentadas dentro de um intervalo de tempo cada vez menor, trazem consigo inúmeros riscos, que podem ir desde vulnerabilidades năo detectadas ou năo previstas nos sistemas, até a adaptaçăo de uso e pouco conhecimento das pessoas na operaçăo do novo recurso. Somado a isso, temos uma constante evoluçăo de ameaças provenientes de pessoas mal intencionadas que encontram nestas brechas oportunidades para obter algum tipo de vantagem, especialmente financeira.

Algumas metodologias informam em seus requisitos com que frequęncia devem ser realizados os testes. Como exemplo, temos as empresas ligadas ao setor de Cartőes de Crédito, que coletam, processam, armazenam e/ou transmitem informaçőes destes cartőes, obrigadas a adotar a norma PCI-DSS, que exige da organizaçăo a realizaçăo de testes de penetraçăo anualmente e varreduras de vulnerabilidades trimestrais ou quando há mudanças no ambiente de rede.

Onde deve ser realizado?

Como vimos anteriormente, algumas normas e metodologias especificam pontos a serem avaliados, como aplicaçőes web, perímetros da rede como firewalls e dispositivos wireless, além de avaliaçőes internas dos servidores, chegando até a avaliar pessoas e suas funçőes, especialmente no universo dos colaboradores internos da organizaçăo. De forma geral, o responsável pelo teste deve ter em mente que a avaliaçăo năo pode ser engessada, ou seja, ela deve atender as necessidades de cada cliente alvo. Para que isso aconteça, a definiçăo do escopo deve ser acertada previamente junto com o cliente, verificando o cumprimento de normas e particularidades específicas de cada setor do mercado.

O que vai ser avaliado deve estar claramente definido entre o cliente e o prestador de serviço. O cliente pode precisar apenas da análise de uma aplicaçăo Web específica, como pode também precisar de uma varredura em toda a rede, incluindo servidores, firewalls e dispositivos de conexăo wireless. Como citamos no início do artigo, em alguns casos os Testes de Penetraçăo envolvem até conceitos de Engenharia Social, fazendo com que os funcionários também passem pelo crivo da auditoria. Se o cliente năo sabe ao certo onde será realizado o teste, quais ativos realmente precisam deste tipo da avaliaçăo, ele terá em măos orçamentos de Pentests com valores completamente discrepantes, pois cada prestador irá indicar os alvos que em seu entendimento săo mais importantes. Isso acontece justamente porque a parte contratante (o cliente alvo) năo tem conhecimento básico do que é o Teste de Penetraçăo e nem quais requisitos de segurança sua empresa precisa atender.

Por que tenho que fazer este teste?

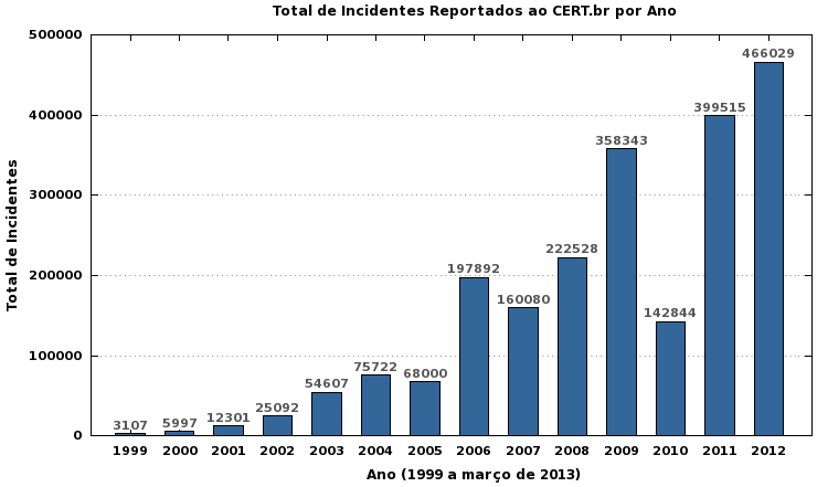

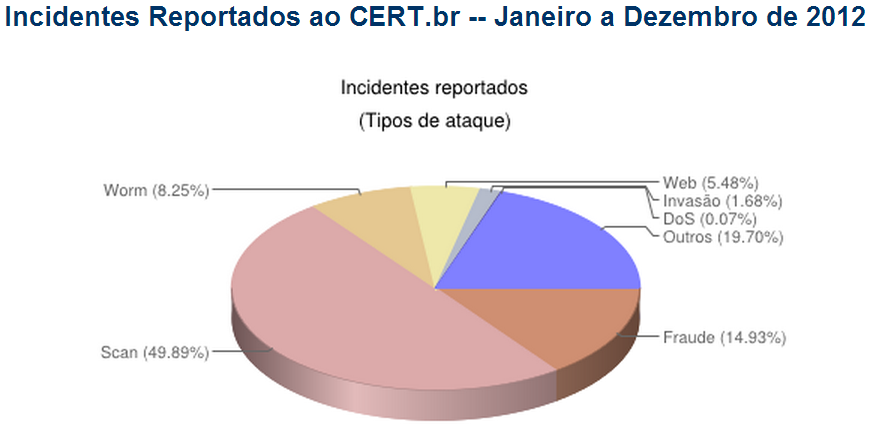

Com base nas últimas estatísticas anuais de incidentes de segurança das redes conectadas ŕ Internet brasileira, podemos notar índices recordes de ataques reportados ao “Centro de Estudos, Respostas e Tratamento de Incidentes de Segurança no Brasil - CERT.br”. Somente em 2012, o CERT.br registrou um total de 466.029 alertas registrados (observe a Figura 4). É importante ressaltar que estes números servem apenas como uma estimativa, uma vez que muitas empresas năo reportam os seus incidentes aos órgăos responsáveis.

Figura 4. Histórico de incidentes reportados ao CERT.br.

Entre estes milhares de incidentes registrados, podemos notar que a maioria das notificaçőes está relacionada ŕ tentativa de exploraçăo de vulnerabilidades na rede (Figura 5).

Figura 5. Tipos de ataque - CERT.br

Para nossa melhor compreensăo do que representa cada tipo de ataque notificado ao órgăo, o CERT.br fornece em sua página as seguintes descriçőes:

· Scan: notificaçőes de varreduras em redes de computadores, com o intuito de identificar quais computadores estăo ativos e quais serviços estăo sendo disponibilizados por eles. É amplamente utilizado por atacantes para identificar potenciais alvos, pois permite associar possíveis vulnerabilidades aos serviços habilitados em um computador;

· Fraude: segundo Houaiss, é “qualquer ato ardiloso, enganoso, de má-fé, com intuito de lesar ou ludibriar outrem, ou de năo cumprir determinado dever; logro”. Esta categoria engloba as notificaçőes de tentativas de fraudes, ou seja, de incidentes em que ocorre uma tentativa de obter vantagem;

· Worm: notificaçőes de atividades maliciosas relacionadas com o processo automatizado de propagaçăo de códigos maliciosos na rede;

· Web: um caso particular de ataque visando especificamente o comprometimento de servidores Web ou desfiguraçőes de páginas na Internet;

· Invasăo: um ataque bem sucedido que resulte no acesso năo autorizado a um computador ou rede;

· DoS (Denial of Service): notificaçőes de ataques de negaçăo de serviço, onde o atacante utiliza um computador ou um conjunto de computadores para tirar de operaçăo um serviço, computador ou rede;

· Outros: notificaçőes de incidentes que năo se enquadram nas categorias anteriores.

Conclusăo

Em virtude dessa crescente tendęncia de ataques, cada vez mais as organizaçőes, sejam elas públicas ou privadas, deverăo rever suas políticas de segurança a fim de reduzir os riscos de ataques que possam comprometer suas operaçőes. Consolidar as melhores práticas envolvendo ferramentas, processos e pessoas é a melhor forma de garantir um nível de segurança aceitável aos novos padrőes de mercado.

Para atingir este objetivo, năo podemos esperar que cada organizaçăo defina sua concepçăo do que é um Pentest. Unir todas as práticas em um conjunto de recomendaçőes e diretrizes facilitará as atividades dos prestadores de serviço e poderá dar subsídios aos contratantes para validar a qualidade do trabalho realizado. Por falta de um padrăo de avaliaçăo, ainda encontramos dificuldades na execuçăo deste tipo de trabalho, pois cada prestador procura oferecer um modelo de Pentest, adotando metodologias próprias que muitas vezes podem deixar o contratante sem garantias de que estes investimentos em segurança realmente poderăo lhe propiciar proteçăo efetiva e năo uma falsa sensaçăo de segurança.

Site do NIST – National Institute of Standards and Technology

http://www.nist.gov

Site OWASP – Open Web Application Security Project

https://www.owasp.org

Site OSSTMM – Open Source Security

Testing Methodology Manual

http://www.isecom.org

Site PTES – Penetration Testing Execution Standard

http://www.pentest-standard.org

Site PCI-DSS – Payment Card Industry Data Security Standard

https://pt.pcisecuritystandards.org

Norma ABNT NBR ISO/IEC 27002:2005

http://www.abntcatalogo.com.br/norma.aspx?ID=1532

CERT.br – Centro de Estudos, Resposta e

Tratamento de Incidentes de Segurança no Brasil

http://www.cert.br/

Confira outros conteúdos:

Como se preparar para uma carreira dev...

Qualquer pessoa pode aprender a...

Do zero até o primeiro emprego como...

<Perguntas frequentes>

Utilizamos cookies para fornecer uma melhor experięncia para nossos usuários, consulte nossa política de privacidade.