Neste artigo veremos alguns dos maiores riscos ŕ segurança de aplicaçőes web e como evitar que estes riscos se concretizem, apresentando alguns princípios arquiteturais genéricos e algumas soluçőes técnicas específicas a cada tipo de risco.

Para que serve:

A informaçăo é um ativo que, assim como muitos outros ativos de negócio, é essencial para o funcionamento de uma organizaçăo, e consequentemente precisa ser adequadamente protegida. A preocupaçăo com a segurança da informaçăo durante o desenvolvimento de sistemas visa, em última instância, ŕ proteçăo dos ativos da organizaçăo objetivando a competitividade, continuidade do negócio e até a imagem comercial da organizaçăo.

Em que situaçăo o tema útil:

As organizaçőes e os seus sistemas da informaçăo se deparam com ameaças ŕ segurança a partir de várias fontes, incluindo fraude computacional, espionagem, sabotagem, vandalismo, incęndios ou enchentes. Alguns tipos de ataques estăo se tornando extremamente sofisticados e cada vez mais comuns, portanto é imprescindível que a cultura de desenvolvimento de aplicaçőes seguras se dissemine pelas organizaçőes, contando sempre com o preparo daqueles responsáveis pela sua arquitetura.

Segurança em Aplicaçőes Java:

O artigo apresenta um breve conceito do que é a segurança da informaçăo e algumas práticas de arquitetura de software para minimizar o risco do surgimento de vulnerabilidades e pontos de falhas. Com um viés bastante técnico, discutimos alguns dos riscos mais comuns ŕ segurança de aplicaçőes web e propomos soluçőes para evitar que atacantes tenham sucesso ao investir tempo e recursos contra a sua organizaçăo.

A Segurança da Informaçăo (SI), segundo definida pela ISO/IEC 27002, é a proteçăo da informaçăo de uma grande variedade de ameaças com o objetivo de garantir a continuidade do negócio e minimizar os seus riscos, ao mesmo tempo em que maximiza o retorno do investimento e as oportunidades de negócio.

Apesar de começarmos esse artigo com uma definiçăo técnica, năo temos a intençăo de entrar profundamente nos conceitos e variaçőes da SI como, por exemplo, diferenciar Segurança Computacional, Segurança da Tecnologia da Informaçăo ou Proteçăo da Informaçăo. Nosso objetivo será, a partir de uma abordagem pragmática, apresentar as vulnerabilidades mais comuns que afetam os sistemas computacionais da atualidade e propor algumas contramedidas para aumentar a segurança de nossas aplicaçőes.

A riqueza do assunto de segurança em aplicaçőes Java é enorme, tanto pelas vulnerabilidades que surgem por falhas no desenvolvimento ou quaisquer outras razőes, quanto pelas possíveis soluçőes para cada tipo de ataque existente. O maior propósito deste artigo é despertar o interesse do leitor para esse aspecto por muitas vezes negligenciado no desenvolvimento. Apresentaremos tanto as armadilhas mais comuns quanto algumas recomendaçőes de como evitar cair nelas, tudo com um enfoque exclusivo nas aplicaçőes web.

Neste artigo vamos discutir algumas práticas genéricas que direta ou indiretamente levam ŕ produçăo de aplicaçőes mais seguras, e em seguida estudaremos os tręs maiores riscos de aplicaçőes web conforme levantado pelo grupo do OWASP (veja o quadro “OWASP”).

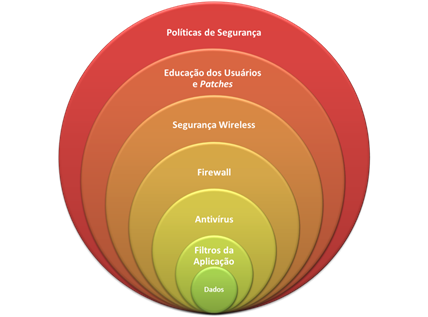

Segurança em Camadas (Defense in Depth)

A Segurança em Camadas é uma estratégia de defesa de sistemas computacionais proposta pela NSA (National Security Agency) que visa ŕ construçăo de várias camadas de proteçăo para isolar os possíveis atacantes daquilo que se quer proteger. Esse é um dos conceitos mais importantes da Segurança da Informaçăo e deve-se tę-lo sempre em mente ao montar a arquitetura de um sistema, pois de nada adiantaria colocar um firewall de última geraçăo, ter um antivírus atualizado, fazer a validaçăo de dados no front end e back end de sua aplicaçăo e, ao mesmo tempo, manter uma senha de acesso ao banco de dados armazenada sem criptografia.

Năo existe um sistema 100% seguro. A melhor abordagem entăo é uma combinaçăo de fatores para dificultar o acesso do atacante ao seu alvo, tornando o objetivo dele tăo custoso que năo valha a pena para ele. Se vocę fortalece e protege o seu sistema, o atacante irá procurar um alvo mais fácil.

Um exemplo de Segurança em Camadas pode ser visto na Figura 1. Claro que é possível adicionar ou diminuir algumas destas camadas. Tudo vai depender da relaçăo de valor daquilo que se quer proteger versus o custo para instalar e manter esta proteçăo.

Figura 1. Exemplo de Segurança em Camadas.

A Segurança em Camadas extrapola o lado tecnológico e computacional, abrangendo também as Pessoas e os Processos. Veja a seçăo Links ao final do artigo para ter mais informaçőes sobre esse conceito.

Segundo a própria definiçăo do grupo o OWASP “é uma organizaçăo năo governamental e sem fins lucrativos que se dedica a melhorar a segurança das aplicaçőes”. É um repositório de informaçőes relacionadas ŕ Segurança da Informaçăo, contendo artigos, apresentaçőes, pesquisas, vídeos e muito mais com o objetivo de dar condiçőes ŕs organizaçőes de conceber, desenvolver, adquirir, operar e manter aplicaçőes confiáveis.

Além desse repositório de informaçőes o grupo oferece a oportunidade de criar projetos voltados ŕ Segurança da Informaçăo que contribuam de alguma maneira com a comunidade de Tecnologia da Informaçăo. Basta para isso tornar-se membro – gratuitamente – do OWASP e participar de um projeto ou iniciar o seu próprio, submetendo-o ŕ aprovaçăo do Comitę Global de Projetos. Várias ferramentas estăo disponíveis lá e para várias linguagens de programaçăo de Java a .NET, de PHP a Python.

Anualmente o grupo apresenta um artigo com a lista dos 10 maiores riscos ŕ segurança em aplicaçőes web. Essa é uma lista que traz também recomendaçőes de como evitar as falhas que levam ŕ concretizaçăo do risco, por isso o OWASP faz questăo de frisar que busca atingir a comunidade de desenvolvedores e năo apenas a comunidade de segurança de aplicaçőes. A lista divulgada em abril/2010 aponta as seguintes vulnerabilidades:

- Injection;

- Cross-Site Scripting (XSS);

- Broken Authentication and Session Management;

- Insecure Direct Object References;

- Cross-Site Request Forgery (CSRF);

- Security Misconfiguration;

- Insecure Cryptographic Storage;

- Failure to Restrict URL Access;

- Insufficient Transport Layer Protection;

- Unvalidated Redirects and Forwards.

Perceba que falamos de uma lista com os maiores riscos ŕ segurança e năo das maiores falhas. É um enfoque diferenciado, pois visa conscientizar a comunidade sobre a necessidade de fazer a avaliaçăo dos riscos inerentes ŕs aplicaçőes. O artigo sugere também um modelo simples de quantificaçăo do risco, que seria uma maneira estruturada para definir o tamanho do investimento a ser feito no processo de construçăo de software para atingir o nível satisfatório de segurança.

Princípios de Arquitetura (Design Principles)

Sabemos que mesmo em sistemas projetados tendo a Segurança da Informaçăo como um objetivo formal, falhas de arquitetura ou de implementaçăo acabam abrindo vulnerabilidades que um atacante com tempo e determinaçăo suficientes acabará encontrando e explorando. Em um artigo da década de 70 – isso mesmo, da década de 70 do século passado – Saltzer e Schroeder já haviam mapeado a dificuldade de construir um sistema ŕ prova de acessos indevidos, porém propőem uma abordagem consistente para atingir níveis adequados de proteçăo.

Essa abordagem é independente de linguagem de programaçăo ou arquitetura e pode ser encaixada em praticamente qualquer metodologia de desenvolvimento, pois se baseia em uma coleçăo de princípios e boas práticas a serem seguidas na especificaçăo e desenvolvimento dos sistemas. Um destes princípios é a Segurança em Camadas, apresentada anteriormente. Listamos abaixo algumas outras que julgamos imprescindíveis, mas recorra aos links do final do artigo para encontrar a proposta original de Saltzer e Schroeder ou a lista de princípios proposta pelo OWASP:

...