A segurança de dados é um requisito de gerenciamento de sistemas de banco de dados que, segundo Date (2003), significa proteger os dados contra usuários năo autorizados. A segurança de dados pode ser implementada por meio de mecanismos que garantem a proteçăo dos mesmos contra uma variedade de ameaças. É ameaça aos bancos de dados qualquer açăo que resulte em perdas ou degradaçăo de parte ou da totalidade da integridade, confiabilidade e disponibilidade dos dados.

A perda de integridade refere-se a mudanças năo autorizadas nos dados por açőes intencionais ou acidentais, que podem ter como consequęncia decisőes imprecisas, fraudulentas ou errôneas. A perda de disponibilidade está relacionada com a năo possibilidade de dispor dos dados quando necessários. Já a perda de confidencialidade é ocasionada pela exposiçăo năo autorizada de informaçőes confidenciais resultando em perda de confiança pública, constrangimento ou açăo legal contra a organizaçăo (ELMASRI e NAVATHE, 2011).

De modo a evitar essas perdas, medidas de controle podem ser aplicadas no gerenciamento de sistemas de banco de dados. Conforme Elmasri e Navathe (2011), as mais comuns săo controle de acesso, controle de inferęncia, controle de fluxo e criptografia. Segundo os autores em um sistema de banco de dados que possui muitos usuários, o SGBD precisa oferecer técnicas para permitir que certos usuários acessem apenas partes selecionadas de um banco de dados. No presente artigo enfocarei o mecanismo de controle de acesso.

Segurança de dados

Conforme Ozsu e Valduriez (2001), a segurança de dados inclui dois aspectos: proteçăo de dados e controle de autorizaçăo. A proteçăo de dados é necessária para evitar que usuários năo autorizados conheçam o conteúdo físico dos dados, tendo a criptografia como principal abordagem. Segundo Date (2003), a criptografia é o armazenamento e transmissăo de dados confidenciais em forma criptografada. O controle de autorizaçăo por sua vez deve garantir que apenas usuários autorizados executem operaçőes que tęm permissăo sobre o banco de dados.

Conforme Silberschatz, Korth e Sudarshan (1999), a proteçăo de um banco de dados se dá pela observância de medidas em diversos níveis, săo eles: físico, humano, rede, sistema operacional e sistema de banco de dados.

Para Elmasri e Navathe (2011), a segurança de banco de dados é implementada para resolver as seguintes questőes:

- Questőes legais e éticas relacionadas ao direito de acessar determinadas informaçőes;

- Questőes políticas em nível governamental, institucional ou corporativo relativas a informaçőes que devem ter sua confidencialidade mantida.

- Questőes de sistema, envolvidos com níveis de sistema, como a definiçăo da forma de tratamento da segurança, se esta será tratada no nível de hardware, no nível de sistema operacional ou no nível de SGBD.

- A necessidade, de identificar níveis de segurança para classificaçăo dos dados.

É comum se utilizar como referęncia dois tipos de mecanismos de segurança de banco de dados:

- Mecanismos de segurança discricionários - usados para conceder privilégios aos usuários, como os modos de acesso a arquivos ou registros de dados (leitura, inserçăo, exclusăo ou atualizaçăo);

- Mecanismos de segurança obrigatórios - usados para impor segurança de acordo com o nível no qual determinados dados e usuários foram classificados.

Para Date (2003) existem dois aspectos para controle de acesso discriminatório: o mecanismo de visăo e o subsistema de autorizaçăo. No controle de acesso discriminatório determinado usuário terá direitos de acesso diferentes sobre objetos diferentes. O mecanismo de visőes pode ser usado para ocultar dados confidenciais de usuários năo autorizados, já o subsistema de autorizaçăo permite que usuários que tęm privilégios específicos concedam tais privilégios a outros usuários. E posteriormente, se desejarem, revogarem esses privilégios. Entretanto, o mecanismo de visőes năo permite especificar as operaçőes que usuários autorizados tęm permissăo para executar, assim essa tarefa é realizada por meio da instruçăo GRANT.

A seguir utilizaremos o mecanismo de controle de acesso por meio de exemplos onde săo utilizados recursos SQL aplicadas para a implementaçăo da segurança de sistemas de bancos de dados.

Controle de acesso

O método mais utilizado para imposiçăo do controle de acesso discricionário baseia-se na concessăo e revogaçăo de privilégios. Conforme os autores, de maneira informal, existem dois níveis para se atribuir privilégios de utilizaçăo de sistemas de bancos de dados:

- Nível de conta – O DBA especifica os privilégios individuais de cada conta existente no banco de dados, independente das suas relaçőes no mesmo. Podem incluir privilégios como CREATE TABLE, CREATE VIEW, ALTER, DROP, MODIFY e SELECT.

- Nível de relaçăo – O DBA pode controlar o privilégio para acessar cada relaçăo ou visăo individual no banco de dados. Tais privilégios especificam para cada usuário as relaçőes individuais sobre as quais cada tipo de comando pode ser aplicado.

De modo a controlar a concessăo e revogaçăo de privilégios cada relaçăo em um banco de dados recebe uma conta de proprietário. Tal proprietário recebe todos os privilégios sobre determinada relaçăo. O responsável pela manutençăo da conta de proprietário pode conceder privilégios para relaçőes sobre as quais tem privilégio de acesso, a outros usuários. Tais privilégios podem ser:

- Privilégio SELECT: Concede privilégio de recuperaçăo ŕ determinada conta;

- Privilégios de modificaçăo: Concede ŕ conta capacidade de modificar as tuplas de uma relaçăo. Săo os privilégios e INSERT, UPDATE e DELETE;

- Privilégios de referęncias: Concede ŕ conta o privilégio de referenciar uma relaçăo;

Para Date (2003), săo privilégios válidos: USAGE, UNDER, SELECT, INSERT DELETE, UPDATE, REFERENCES, TRIGGER e EXECUTE. Segundo o autor também é possível especificar ALL PRIVILEGES, porém a semântica năo é direta.

Observaçăo: Para criar uma visăo (view), o usuário precisa ter o privilégio SELECT em todas as relaçőes envolvidas na definiçăo da mesma.

Estudo de caso – Concedendo papéis e privilégios a usuários de um Sistema de banco de dados de uma biblioteca

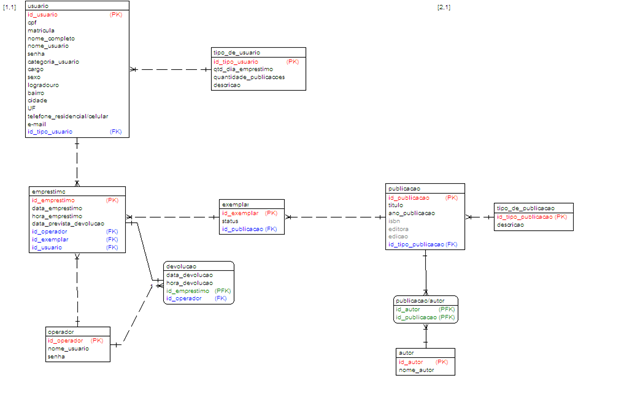

O tutorial apresentado neste estudo de caso utiliza como SGDB, o Oracle 11g Express Edition (vide seçăo Links). O banco de dados ao qual serăo concedidas permissőes de acesso ŕs relaçőes está representado no modelo Entidade-Relacionamento da Figura 1.

Figura 1. Modelo Entidade-relacionamento do banco de dados de uma biblioteca

Criaçăo do banco de dados

Nessa versăo do SGBD Oracle é definido no momento da instalaçăo um banco de dados padrăo, por isso, o mesmo dispensa a criaçăo do banco de dados por meio do comando CREATE DATABASE. Assim serăo criadas as tabelas do esquema, onde o mesmo é compreendido por relaçőes que representam objetos mais comuns em uma biblioteca. Para criar o banco de dados execute as instruçőes SQL da Listagem 1.

Listagem 1. Tabelas do banco de dados de uma biblioteca

CREATE TABLE TIPO_USUARIO (

ID_TIPO_USUARIO INT PRIMARY KEY,

DESCRICAO VARCHAR (30) NOT NULL,

QTD_DIAS_EMPRESTIMO INT NOT NULL,

QTD_PUBLICACOES INT NOT NULL

);

CREATE TABLE USUARIO (

ID_USUARIO INT PRIMARY KEY,

CPF VARCHAR (14) NOT NULL,

MATRICULA VARCHAR (10) NOT NULL,

NOME_COMPLETO VARCHAR (60) NOT NULL,

NOME_USUARIO VARCHAR (20) NOT NULL,

SENHA VARCHAR (6) NOT NULL,

CATEGORIA_USUARIO VARCHAR (30) NOT NULL,

CARGO VARCHAR (50) NOT NULL,

SEXO VARCHAR (10) NOT NULL,

LOGRADOURO VARCHAR (50) NOT NULL,

NUMERO VACHAR (10) NOT NULL,

BAIRRO VARCHAR (30) NOT NULL,

CIDADE VARCHAR (30) NOT NULL,

UF CHAR (2) NOT NULL,

TELEFONE VARCHAR (13) NOT NULL,

EMAIL VARCHAR (40) NOT NULL,

TIPO_USUARIO INT NOT NULL,

FOREIGN KEY (TIPO_USUARIO) REFERENCES TIPO_USUARIO (ID_TIPO_USUARIO)

);

CREATE TABLE TIPO_PUBLICACAO (

ID_TIPO_PUBLICACAO INT PRIMARY KEY,

DESCRICAO VARCHAR (50) NOT NULL

);

CREATE TABLE PUBLICACAO (

ID_PUBLICACAO INT PRIMARY KEY,

TITULO VARCHAR (50) NOT NULL,

ANO_PUBLICACAO INT NOT NULL,

ISBN VARCHAR (17),

EDITORA VARCHAR (30),

EDICAO VARCHAR (10),

TIPO_PUBLICACAO INT NOT NULL,

FOREIGN KEY (TIPO_PUBLICACAO) REFERENCES TIPO_PUBLICACAO (ID_TIPO_PUBLICACAO)

);

CREATE TABLE AUTOR (

ID_AUTOR INT PRIMARY KEY,

NOME_AUTOR VARCHAR (60)

);

CREATE TABLE PUBLICACAO_AUTOR (

AUTOR INT NOT NULL,

PUBLICACAO INT NOT NULL,

FOREIGN KEY (AUTOR) REFERENCES AUTOR (ID_AUTOR),

FOREIGN KEY (PUBLICACAO) REFERENCES PUBLICACAO (ID_PUBLICACAO)

);

CREATE TABLE EXEMPLAR (

ID_EXEMPLAR VARCHAR (10) PRIMARY KEY,

STATUS VARCHAR (15) NOT NULL,

PUBLICACAO INT NOT NULL,

FOREIGN KEY (PUBLICACAO) REFERENCES PUBLICACAO (ID_PUBLICACAO)

);

CREATE TABLE OPERADOR (

ID_OPERADOR INT PRIMARY KEY,

NOME_USUARIO VARCHAR (20) NOT NULL,

SENHA VARCHAR (8) NOT NULL

);

CREATE TABLE EMPRESTIMO (

ID_EMPRESTIMO INT PRIMARY KEY,

HORADATA_EMPRESTIMO TIMESTAMP NOT NULL,

DATA_PREVISTA_DEVOLUCAO DATE NOT NULL,

OPERADOR INT NOT NULL,

EXEMPLAR VARCHAR (10) NOT NULL,

ID_USUARIO INT NOT NULL,

FOREIGN KEY (OPERADOR) REFERENCES OPERADOR (ID_OPERADOR),

FOREIGN KEY (EXEMPLAR) REFERENCES EXEMPLAR (ID_EXEMPLAR),

FOREIGN KEY (ID_USUARIO) REFERENCES USUARIO (ID_USUARIO)

);

CREATE TABLE DEVOLUCAO (

DATA_DEVOLUCAO DATE NOT NULL,

HORA_DEVOLUCAO TIMESTAMP NOT NULL,

ID_EMPRESTIMO INT PRIMARY KEY,

OPERADOR INT NOT NULL,

FOREIGN KEY (ID_EMPRESTIMO) REFERENCES EMPRESTIMO (ID_EMPRESTIMO),

FOREIGN KEY (OPERADOR) REFERENCES OPERADOR (ID_OPERADOR)

);Criando usuários

Consideraremos para este exemplo tręs usuários principais do Sistema de banco de dados de uma biblioteca: o bibliotecário, o operador do sistema e o estagiário, aos quais serăo concedidas as seguintes permissőes:

- Bibliotecário: Privilégios de modificaçăo e SELECT;

- Operador: Privilégio de SELECT e Privilégio de modificaçăo apenas para as instruçőes INSERT e EXECUTE;

- Estagiário: Privilégio de SELECT;

Na Listagem 2 pode ser observada a sintaxe de criaçăo dos tręs usuários que receberăo os privilégios quando a eles forem concedidos os papéis que detęm as permissőes explicitadas anteriormente.

Listagem 2. Definindo usuários para a biblioteca

CREATE USER LYSMARIA IDENTIFIED BY "administrator";

CREATE USER LUZIA IDENTIFIED BY "123";

CREATE USER MARILIA IDENTIFIED BY "111";Repare que o comando CREATE USER permite a definiçăo de um nome para um novo usuário, enquanto que o comando IDENTIFIED BY define a senha para acesso do usuário criado ao banco de dados.

Criando visőes

A determinados usuários é concedido o privilégio SELECT, porém apenas dados năo confidenciais podem ser recuperados por estes usuários. Assim, as colunas como CPF e SENHA do usuário, pode exemplo, năo podem ser visualizadas pelo OPERADOR. Dessa forma há a necessidade de criar visőes para controle de recuperaçăo dos dados por usuários autorizados. A Listagem 3 contém a sintaxe de criaçăo da visăo que permite recuperar os usuários do banco de dados.

Listagem 3. Criaçăo de visőes para controle de recuperaçăo de dados dos usuários

CREATE VIEW LISTARUSUARIOS AS

SELECT NOME_COMPLETO, CARGO, TELEFONE, EMAIL FROM USUARIO;O comando CREATE VIEW define o nome da visăo que está sendo criada e o comando AS antecede a consulta que será implementada através da visăo, neste caso apenas dados năo confidenciais podem ser recuperados.

A Listagem 4 apresenta a sintaxe de criaçăo da visăo para controle de recuperaçăo de informaçőes referentes ŕs publicaçőes.

Listagem 4. Criaçăo de visőes para controle de recuperaçăo de informaçőes das publicaçőes

CREATE VIEW LISTARPUBLICACOES AS

SELECT P.TITULO, A.NOME_AUTOR, P.ANO_PUBLICACAO FROM PUBLICACAO as P, PUBLICACAO_AUTOR as PA, AUTOR as A WHERE P.ID_PUBLICACAO = PA.PUBLICACAO AND PA.AUTOR = A.ID_AUTOR;O comando CREATE VIEW define o nome da visăo que está sendo criada e o comando AS é seguida pela consulta que será implementada pela VIEW, ou seja, neste caso apenas o título, o autor e o ano da publicaçăo poderá ser recuperado.

Criando procedures

Os principais processos realizados em uma biblioteca săo empréstimo e devoluçăo, assim serăo criados dois procedimentos referentes a esses dois processos.

A Listagem 5 apresenta o procedimento para realizaçăo de empréstimos.

Listagem 5. Procedimento para realizaçăo de empréstimos

CREATE OR REPLACE PROCEDURE EMPRESTIMOPROCEDURE

(

DATA_DEVOLUCAO EMPRESTIMO.DATA_PREVISTA_DEVOLUCAO%TYPE,

USUARIO_ID EMPRESTIMO.ID_USUARIO%TYPE,

OPERADOR_ID EMPRESTIMO.ID_OPERADOR%TYPE,

EXEMPLAR_ID EMPRESTIMO.ID_EXEMPLAR%TYPE

)

AS

u EMPRESTIMO.ID_USUARIO%TYPE;

ex EMPRESTIMO.ID_EXEMPLAR%TYPE;

op EMPRESTIMO.ID_OPERADOR%TYPE;

BEGIN

SELECT ID_USUARIO INTO u FROM SYSTEM.USUARIO WHERE ID_USUARIO = USUARIO_ID;

SELECT ID_OPERADOR INTO op FROM SYSTEM.OPERADOR WHERE ID_OPERADOR = OPERADOR_ID;

SELECT ID_EXEMPLAR INTO ex FROM SYSTEM.EXEMPLAR WHERE ID_EXEMPLAR = EXEMPLAR_ID;

INSERT INTO EMPRESTIMO VALUES (DEFAULT, CURRENT_DATE, CURRENT_TIMESTAMP, DATA_DEVOLUCAO, op, ex, u);

UPDATE EXEMPLAR SET STATUS = 'EMPRESTADO' WHERE ID_EXEMPLAR = ex;

END EMPRESTIMOPROCEDURE; Repare que o comando CREATE OR REPLACE PROCEDURE define o nome dado ao procedure e %TYPE atribui aos parâmetros do procedure o mesmo tipo do atributo presente na tabela em questăo. Assim o parâmetro USUARIO_ID tem o mesmo tipo do atributo ID_USUARIO da tabela EMPRESTIMO.

AS define ALIAS (ou de maneira informal, apelido), aos atributos da tabela EMPRESTIMO e INTO adiciona o conteúdo ao ALIAS criado.

No procedure, após a instruçăo BEGIN, os dados săo selecionados e adicionados aos ALIAS. Posteriormente os mesmos săo inseridos na tabela EMPRESTIMO, logo depois o status do exemplar emprestado, que até entăo encontrava-se com o valor padrăo “LIVRE”, sofre uma modificaçăo de UPDATE e tem seu valor atualizado para “EMPRESTADO”.

O procedure pode ser executado através do seguinte comando:

EXECUTE SYSTEM.EMPRESTIMOPROCEDURE(parâmetros definidos);Na Listagem 6pode ser observado o código SQL de criaçăo do procedure para a realizaçăo de devoluçőes.

Listagem 6. Sintaxe de criaçăo do procedure DEVOLUCAOPROCEDURE

CREATE OR REPLACE PROCEDURE DEVOLUCAOPROCEDURE

(

EXEMPLAR1 EXEMPLAR.ID_EXEMPLAR%TYPE

)

AS

ex EXEMPLAR.ID_EXEMPLAR%TYPE;

BEGIN

SELECT ID_EXEMPLAR INTO ex FROM SYSTEM.EMPRESTIMO WHERE ID_EXEMPLAR = EXEMPLAR1;

DELETE FROM EMPRESTIMO WHERE ID_EXEMPLAR = ex;

UPDATE EXEMPLAR SET STATUS = 'LIVRE' WHERE ID_EXEMPLAR = ex;

END DEVOLUCAOPROCEDURE;O comando CREATE OR REPLACE PROCEDURE define o nome dado ao procedure e %TYPE atribui aos parâmetros do procedure o mesmo tipo do atributo presente na tabela em questăo. Assim o parâmetro EXEMPLAR_ID tem o mesmo tipo do atributo ID_EXEMPLAR da tabela EXEMPLAR.

Já o comando AS define ALIAS (ou de maneira informal, apelido), aos atributos da tabela EXEMPLAR. O comando INTO adiciona o conteúdo ao ALIAS criado.

O comando DELETE vai deletar o empréstimo correspondente ao exemplar da publicaçăo devolvida e o comando UPDATE atualiza o status do exemplar devolvido para “LIVRE”.

O procedure pode ser executado através do comando:

EXECUTE SYSTEM.DEVOLUCAOPROCEDURE(parâmetro definido);Criando papéis

Os papéis que serăo criados compreendem basicamente os tipos de usuários bibliotecário, operador e estagiário. A Listagem 7apresenta a sintaxe das instruçőes para a criaçăo de papéis.

Listagem 7. Definindo papéis para o banco de dados da biblioteca

CREATE ROLE BIBLIOTECARIO;

CREATE ROLE OPERADOR;

CREATE ROLE ESTAGIARIO;CREATE ROLE vai permitir a criaçăo de um novo papel que será concedido a determinado usuário. Após a instruçăo é definido o nome dado ao papel.

Concedendo privilégios aos papéis

Lembre-se que apenas o usuário com papel de bibliotecário terá direito a todos os privilégios. Através da execuçăo da instruçăo da Listagem 8usuário que deter papel de bibliotecário terá todos os privilégios de relaçăo sobre o esquema em questăo, ou seja, considerando que as tabelas do banco dados foram criadas por um usuário com este papel, ele poderá conceder permissőes aos demais usuários ou papéis do banco de dados.

Listagem 8. Concessăo de privilégios ao BIBLIOTECARIO

GRANT CREATE SESSION, CREATE TABLE, CREATE VIEW TO BIBLIOTECARIO WITH ADMIN OPTION;

GRANT SELECT, INSERT, UPDATE, DELETE ON USUARIO TO BIBLIOTECARIO;

GRANT EXECUTE ON EMPRESTIMOPROCEDURE TO BIBLIOTECARIO;

GRANT EXECUTE ON DEVOLUCAOPROCEDURE TO BIBLIOTECARIO; O comando GRANT define os privilégios de modificaçăo e SELECT concedidos ao papel BIBLIOTECARIO, săo eles: INSERT, UPDATE e DELETE.

O comando CREATE concede ao BIBLIOTECARIO o privilégio de criar novas sessőes, relaçőes e visőes.

ON define a relaçăo na qual será aplicada os privilégios concedidos e TO deve ser seguido do nome do objeto ao qual estăo sendo concedidas as permissőes. Nesse caso, as mesmas estăo sendo concedidas ao papel BIBLIOTECARIO. O comando EXECUTE permite ao papel BIBLIOTECARIO executar os procedimentos EMPRESTIMOPROCEDURE e DEVOLUCAOPROCEDURE.

O papel OPERADOR detém privilégios de SELECT e modificaçăo, deste último apenas os privilégios INSERT e EXECUTE. Observe na Listagem 9a sintaxe para a concessăo desses privilégios ao OPERADOR.

Listagem 9. Concessăo de privilégios ao OPERADOR

GRANT CREATE SESSION TO OPERADOR;

GRANT SELECT ON LISTARUSUARIOS TO OPERADOR;

GRANT INSERT ON USUARIO TO OPERADOR;

GRANT EXECUTE ON EMPRESTIMOPROCEDURE TO OPERADOR;

GRANT EXECUTE ON DEVOLUCAOPROCEDURE TO OPERADOR; Vamos entender melhor o código apresentado:

- GRANT define o privilégio concedido ao OPERADOR;

- CREATE: Concede ao OPERADOR o privilégio de criar novas sessőes;

- ON: É seguido pelos objetos que podem ser acessados pelo OPERADOR;

- TO: Recebe o papel de usuário ao qual é concedida a permissăo de acesso ŕ visăo;

- EXECUTE: Permite ao papel OPERADOR executar os procedimentos EMPRESTIMOPROCEDURE e DEVOLUCAOPROCEDURE.

Ao ESTAGIARIO é permitido além da criaçăo de novas sessőes, apenas a recuperaçăo de dados referentes a usuários e publicaçőes, portanto a ele é dado o privilégio SELECT sobre as visőes LISTARUSUARIOS e LISTARPUBLICACOES. Observe a sintaxe de concessăo dessa permissăo na Listagem 10;

Listagem 10. Concessăo de privilégios ao ESTAGIARIO

GRANT CREATE SESSION TO ESTAGIARIO;

GRANT SELECT ON LISTARUSUARIOS TO ESTAGIARIO;

GRANT SELECT ON LISTARPUBLICACOES TO ESTAGIARIO;Os comandos GRANT CREATE define o privilégio a ser concedido, que é o de criar novas sessőes. O comando ON é seguido pela VIEW a qual poderá ser visualizada pelo ESTAGIARIO.

Revogando privilégios

Considerando que foram necessárias mudanças nos privilégios concedidos aos usuários do banco de dados e que os operadores năo poderăo realizar empréstimos nem devoluçőes, o usuário com privilégios totais deverá revogar os privilégios correspondentes a esses processos, concedidos ao operador. A sintaxe para a revogaçăo desses privilégios pode ser observada na Listagem 11.

Listagem 11. Revogando privilégios concedidos ao papel OPERADOR

REVOKE EXECUTE ON EMPRESTIMOPROCEDURE FROM OPERADOR;

REVOKE EXECUTE ON DEVOLUCAOPROCEDURE FROM OPERADOR;O REVOKE retira do OPERADOR o privilégio de EXECUTE anteriormente concedido, enquanto FROM é seguido pelo objeto do qual revoga-se o privilégio em questăo. Neste caso o privilégio de EXECUTE é revogado do papel OPERADOR.

Concedendo papéis aos usuários

A concessăo de papéis aos usuários criados pode ser observada na Listagem 12.

Listagem 12. Concedendo papéis a usuários do banco de dados

GRANT BIBLIOTECARIO TO LISMARIA;

GRANT OPERADOR TO LUZIA;

GRANT ESTAGIARIO TO MARILIA;A esses papéis foram concedidos privilégios de acordo com a atribuiçăo de cada um em uma biblioteca, assim os usuários aos quais foram concedidos tais papéis consequentemente recebem os mesmos privilégios.

Os mecanismos para a implementaçăo da segurança de sistemas de banco de dados sejam no nível físico, de sistema operacional ou de SGBD săo extremamente necessários, tendo em vista que a manutençăo dos requisitos integridade, disponibilidade e confidencialidade săo imprescindíveis para o bom funcionamento de uma base de dados. O mecanismo de controle de acesso explanado neste artigo por meio de exemplos que se utilizaram de recursos SQL, pertence ao nível de SGBD e se constitui forma eficaz de controle de acesso por usuários autorizados. O mecanismo de controle de acesso permite ainda que outros processos de implementaçăo da segurança de banco de dados, como auditoria, sejam otimizados. Dessa forma conclui-se que o controle de acesso de usuários autorizados a determinado sistema de banco de dados pela concessăo ou revogaçăo de privilégios tem eficięncia comprovada quando aplicado ŕ implementaçăo da segurança de sistemas de banco de dados.

REFERĘNCIAS

DATE, C. J. INTRODUÇĂO A SISTEMAS DE BANCO DE DADOS. 4. reimpressăo. Rio de Janeiro: Elsevier, 2003.

ELMASRI, Ramez e NAVATHE, Shamkant B. SISTEMAS DE BANCO DE DADOS. 6. Ed. Săo Paulo: Pearson Addison Wesley, 2011.

OZSU, M. Tamer; VALDURIEZ, Patrick. PRINCÍPIOS DE SISTEMAS DE BANCO DE DADOS DISTRIBUÍDOS; traduçăo [da 2. ed. americana] Vandenberg D. de Souza. – Rio de Janeiro: Campus, 2001.

SILBERCHATZ, Abraham; KORTH, Henry F. e SUDARSCHAN, S. SISTEMA DE BANCO DE DADOS. 3. ed. Săo Paulo: Pearson Makron Books, 1999.

Download

do Oracle

http://www.oracle.com/technetwork/database/database-technologies/express-edition/downloads/index.html.